검색결과

-

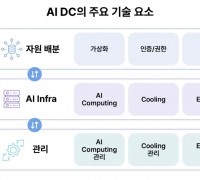

SKT, AI DC 글로벌 기술 표준화 선도SK텔레콤(대표이사 사장 유영상, www.sktelecom.com)에 따르면 지난 10일(현지시간) ITU-T 스위스 제네바 국제회의에서 ‘AI DC 기술의 연동구조와 방식’ 아이템이 신규 표준화 과제로 승인됐다. SKT가 AI 데이터센터(이하 AI DC) 관련 기술의 글로벌 표준 정립을 위해 UN 산하 국제전기통신연합 전기통신표준화 부문(이하 ITU-T)에 제안한 했다. SKT는 SK그룹 내 다양한 관계사와 협력하고 수년간 AI와 ICT 분야 역량 축적 및 요소 기술 개발 등을 이어온 결과 AI DC 기술 표준화 과제로 채택된 것이라고 밝혔다. 특히, SKT는 이번 표준화 작업이 글로벌 차원에서 기업이나 기관의 AI DC 건립을 촉진시키는 계기가 될 것으로 기대했다. SKT가 제안한 아이템은 ITU-T에서 교환과 신호방식의 구조와 요구사항에 대한 표준화를 진행하는 SG(Study Group) 11 참여 회원들의 회람과 과제 적격성 검토 등을 거쳐 신규 표준 과제로 승인됐다. 이번 과제에 대해 AI DC를 구성하는 주요 기술 요소간 유기적인 연동과 결합을 목표로 ▲데이터센터의 각종 기술 요소간 구조 ▲신호 방식 ▲사용 방식 등을 담고 있다. 또한 AI DC를 구성하는 주요 기술 요소간 연동 구조를 기능과 역할에 따라 ▲AI 인프라(AI Infra) ▲관리(Management) ▲자원 배분(Resource Allocation)의 3개 모듈로 분류해 정의하고, 각 모듈 간 연동 구조와 데이터 통신 등에 대한 청사진을 표준화 안에 담았다. AI 인프라 모듈은 AI프로세서, 메모리, 스토리지와 차세대 냉각기술, 에너지 효율화 솔루션, 보안 등의 기술 요소들에 대해, 관리 모듈은 AI DC 인프라의 관리와 관련된 기술 요소들을 담고 있다. 자원 배분은 AI DC내 자원 가상화 및 자원 할당, 인증 등을 담당하는 기술 요소들에 대한 모듈이다. 이 밖에도 표준화를 통해 기업 고객, 개인 사용자, 공공 등 다양한 영역의 수요를 충족시킬 수 있는 AI DC 기반 서비스와 기능을 제공하는 것은 물론, 데이터센터 간 호환성을 지켜줄 상호 연결성 최적화에도 도움이 될 것으로 전망된다. 최근 데이터센터 내 AI 관련 작업량과 트래픽 증가에 따른 에너지 소비량과 운영 난이도, 다양한 기술 및 솔루션 제공자와의 연동 필요성 등의 증가로 인해 업계에서 지속적으로 AI DC 관련 기술들에 대한 국제 표준 필요성이 제기돼 왔다. 향후 SKT는 회원사들과 함께 AI DC의 각 모듈 간 연동 구조, 연동을 위한 데이터 종류 등 다양한 세부 표준을 개발하게 된다. 이후 ITU-T 회의를 통해 개발된 안에 대한 논의 및 최종 채택 과정을 통과하면 SKT의 표준화 안은 정식으로 글로벌 표준이 된다. 이종민 SKT 미래R&D 담당은 “이번 신규 표준화 과제 승인은 국제 표준화 기구인 ITU-T가 AI DC 관련 기술에 대한 중요성을 공감한 것은 물론, AI DC 분야에서의 SKT가 그간 축적인 AI R&D 역량을 인정했다는 의미”라며 “SKT는 앞으로 SK그룹 역량과 글로벌 협력을 통해 AI DC 표준 규격을 완성하겠다”고 밝혔다. 참고로 ITU-T 국제회의는 제네바에서 지난 1일부터 10일까지 진행됐다. ITU-T는 국제전기통신연합(ITU)에서 전기와 통신 관련 표준에 대한 연구 및 표준화를 수행하는 기관으로 190여 회원국의 900여 기관, 기업, 연구소 등이 참여 중이다.

SKT, AI DC 글로벌 기술 표준화 선도SK텔레콤(대표이사 사장 유영상, www.sktelecom.com)에 따르면 지난 10일(현지시간) ITU-T 스위스 제네바 국제회의에서 ‘AI DC 기술의 연동구조와 방식’ 아이템이 신규 표준화 과제로 승인됐다. SKT가 AI 데이터센터(이하 AI DC) 관련 기술의 글로벌 표준 정립을 위해 UN 산하 국제전기통신연합 전기통신표준화 부문(이하 ITU-T)에 제안한 했다. SKT는 SK그룹 내 다양한 관계사와 협력하고 수년간 AI와 ICT 분야 역량 축적 및 요소 기술 개발 등을 이어온 결과 AI DC 기술 표준화 과제로 채택된 것이라고 밝혔다. 특히, SKT는 이번 표준화 작업이 글로벌 차원에서 기업이나 기관의 AI DC 건립을 촉진시키는 계기가 될 것으로 기대했다. SKT가 제안한 아이템은 ITU-T에서 교환과 신호방식의 구조와 요구사항에 대한 표준화를 진행하는 SG(Study Group) 11 참여 회원들의 회람과 과제 적격성 검토 등을 거쳐 신규 표준 과제로 승인됐다. 이번 과제에 대해 AI DC를 구성하는 주요 기술 요소간 유기적인 연동과 결합을 목표로 ▲데이터센터의 각종 기술 요소간 구조 ▲신호 방식 ▲사용 방식 등을 담고 있다. 또한 AI DC를 구성하는 주요 기술 요소간 연동 구조를 기능과 역할에 따라 ▲AI 인프라(AI Infra) ▲관리(Management) ▲자원 배분(Resource Allocation)의 3개 모듈로 분류해 정의하고, 각 모듈 간 연동 구조와 데이터 통신 등에 대한 청사진을 표준화 안에 담았다. AI 인프라 모듈은 AI프로세서, 메모리, 스토리지와 차세대 냉각기술, 에너지 효율화 솔루션, 보안 등의 기술 요소들에 대해, 관리 모듈은 AI DC 인프라의 관리와 관련된 기술 요소들을 담고 있다. 자원 배분은 AI DC내 자원 가상화 및 자원 할당, 인증 등을 담당하는 기술 요소들에 대한 모듈이다. 이 밖에도 표준화를 통해 기업 고객, 개인 사용자, 공공 등 다양한 영역의 수요를 충족시킬 수 있는 AI DC 기반 서비스와 기능을 제공하는 것은 물론, 데이터센터 간 호환성을 지켜줄 상호 연결성 최적화에도 도움이 될 것으로 전망된다. 최근 데이터센터 내 AI 관련 작업량과 트래픽 증가에 따른 에너지 소비량과 운영 난이도, 다양한 기술 및 솔루션 제공자와의 연동 필요성 등의 증가로 인해 업계에서 지속적으로 AI DC 관련 기술들에 대한 국제 표준 필요성이 제기돼 왔다. 향후 SKT는 회원사들과 함께 AI DC의 각 모듈 간 연동 구조, 연동을 위한 데이터 종류 등 다양한 세부 표준을 개발하게 된다. 이후 ITU-T 회의를 통해 개발된 안에 대한 논의 및 최종 채택 과정을 통과하면 SKT의 표준화 안은 정식으로 글로벌 표준이 된다. 이종민 SKT 미래R&D 담당은 “이번 신규 표준화 과제 승인은 국제 표준화 기구인 ITU-T가 AI DC 관련 기술에 대한 중요성을 공감한 것은 물론, AI DC 분야에서의 SKT가 그간 축적인 AI R&D 역량을 인정했다는 의미”라며 “SKT는 앞으로 SK그룹 역량과 글로벌 협력을 통해 AI DC 표준 규격을 완성하겠다”고 밝혔다. 참고로 ITU-T 국제회의는 제네바에서 지난 1일부터 10일까지 진행됐다. ITU-T는 국제전기통신연합(ITU)에서 전기와 통신 관련 표준에 대한 연구 및 표준화를 수행하는 기관으로 190여 회원국의 900여 기관, 기업, 연구소 등이 참여 중이다. -

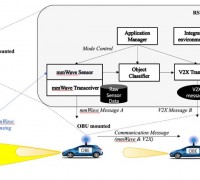

TTA, 자율주행차 협력주행 국제표준화 주도한국정보통신기술협회(회장 손승현, 이하 TTA)에 따르면 ‘24년 4월 15일부터 26일까지 프랑스 렌에서 개최된 ITU-T SG16(멀티미디어) 국제회의에서 TTA 주도로 제안한 자율주행차 표준화 과제가 채택됐다. 이번에 채택된 과제는 '커넥티드 자율주행차를 위한 협력적 주행환경 인식 프레임워크 및 요구사항'(F.CAV-CDP, 에디터 TTA 김영재 박사, 고정욱 선임)이다. F.CAV-CDP는 통신 기술과 센싱 기술을 융합한 차세대 모빌리티 기술이다. 채택된 자율주행차 표준화 과제는 향후 2년간 지속 개발을 통해 ‘26년까지 ITU-T SG16(멀티미디어) 최종 승인을 목표로 하고 있으며 국내 기업의 mmWave 활용 기술에 대한 표준특허 확보도 추진할 계획이다. 제안이 표준화된다면 커넥티드 자율주행차량(CAV)과 노변 장치(RSU) 간 센싱 (sensing) 데이터 공유 및 듀얼 채널 통신(5.9GHZ, mmWave)을 활용하여 도로 주행환경을 빠르게 인지하여 더욱 안전한 자율주행 서비스가 가능하리라 기대된다. 또한 TTA는 ETRI, 벤처기업 Arklink 및 에스와이피(SYP) 특허법인과 ‘23년부터 협력해 ’자율주행기술개발혁신사업*‘의 과제를 수행하고 있다. 자율주행기술개발혁신사업은 과학기술정보통신부, 산업통상자원부, 국토교통부, 경찰청 등 4개 부처가 추진하는 자율주행차 핵심 국제표준 및 특허 선도기술 연구를 위한 다부처 협업사업(’21~‘27)이다. TTA 손승현 회장은 “자율주행 기술은 개발의 난이도가 높아 상업화에 더딘 면이 있지만, 이동과 수송의 혁신을 가능케 하는 기술로 산업적 중요도가 매우 크다”라고 평가하면서 “지속적으로 자율주행 분야 표준화 활동을 강화 하겠다”고 밝혔다. 표준화과제 F.CAV-CDP에 대한 주요 내용은 TTA 홈페이지를 확인하면 된다.

TTA, 자율주행차 협력주행 국제표준화 주도한국정보통신기술협회(회장 손승현, 이하 TTA)에 따르면 ‘24년 4월 15일부터 26일까지 프랑스 렌에서 개최된 ITU-T SG16(멀티미디어) 국제회의에서 TTA 주도로 제안한 자율주행차 표준화 과제가 채택됐다. 이번에 채택된 과제는 '커넥티드 자율주행차를 위한 협력적 주행환경 인식 프레임워크 및 요구사항'(F.CAV-CDP, 에디터 TTA 김영재 박사, 고정욱 선임)이다. F.CAV-CDP는 통신 기술과 센싱 기술을 융합한 차세대 모빌리티 기술이다. 채택된 자율주행차 표준화 과제는 향후 2년간 지속 개발을 통해 ‘26년까지 ITU-T SG16(멀티미디어) 최종 승인을 목표로 하고 있으며 국내 기업의 mmWave 활용 기술에 대한 표준특허 확보도 추진할 계획이다. 제안이 표준화된다면 커넥티드 자율주행차량(CAV)과 노변 장치(RSU) 간 센싱 (sensing) 데이터 공유 및 듀얼 채널 통신(5.9GHZ, mmWave)을 활용하여 도로 주행환경을 빠르게 인지하여 더욱 안전한 자율주행 서비스가 가능하리라 기대된다. 또한 TTA는 ETRI, 벤처기업 Arklink 및 에스와이피(SYP) 특허법인과 ‘23년부터 협력해 ’자율주행기술개발혁신사업*‘의 과제를 수행하고 있다. 자율주행기술개발혁신사업은 과학기술정보통신부, 산업통상자원부, 국토교통부, 경찰청 등 4개 부처가 추진하는 자율주행차 핵심 국제표준 및 특허 선도기술 연구를 위한 다부처 협업사업(’21~‘27)이다. TTA 손승현 회장은 “자율주행 기술은 개발의 난이도가 높아 상업화에 더딘 면이 있지만, 이동과 수송의 혁신을 가능케 하는 기술로 산업적 중요도가 매우 크다”라고 평가하면서 “지속적으로 자율주행 분야 표준화 활동을 강화 하겠다”고 밝혔다. 표준화과제 F.CAV-CDP에 대한 주요 내용은 TTA 홈페이지를 확인하면 된다. -

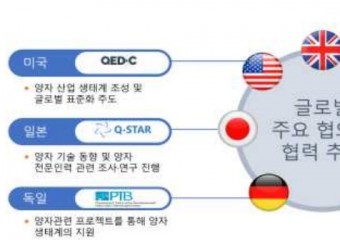

TTA, 양자 분야 글로벌 표준화 선도한국정보통신기술협회(회장 손승현, 이하 TTA)에 따르면 지난 4월 14일(일요일) 세계 양자의 날(World Quantum Day)을 맞이해 '양자 기술 분야 국제표준화 기구 대응 및 한국 주도 사실표준화 기구 신설을 통한 글로벌 양자기술 국제표준화 선도' 의지를 표명했다. 양자 기술에 대한 국제표준화는 ITU, ETSI, IRTF 등에서 세부 기술 분야별로 추진되었으나, 최근 신설된 ISO와 IEC의 합동기술위원회인 JTC 3(양자기술, 의장국: 한국)를 중심으로 본격적으로 진행될 것으로 예상되기 때문이다. TTA는 지난 20여 년간 국내 산·학·연의 국제표준화 활동지원 프로그램을 운영하고 있는 ICT 표준화 전문기관이다. 따라서 양자통신, 양자암호 등 관련 전문가 10여 명을 확보해 꾸준한 지원을 통해 ITU-T 양자 기술 관련(ITU-T SG11(프로토콜) 3건, SG13(미래 네트워크) 10건, SG17(정보보호) 3건 등) 의장단 3석(27%)을 진출시켰다. 또한 '양자키분배 네트워크 상호연동 보안 요구사항(X.sec_QKDNI)'등 16건(51.6%)이 우리나라 주도로 진행 중이다. 특히, 양자 기술 분야에서 ITU-T 최초의 표준은 우리나라가 제안한 Y.3800(양자키 분배망 개요)*으로 2019년 승인됐다. Y.3800(양자키 분배망 개요)는 ITU-T Y.3800 Overview on networks supporting quantum key distribution이다. 2024년 현재까지 SG11(프로토콜) 5건, SG13(미래 네트워크) 20건, SG17(정보보호) 6건 등 총 31건의 유관 표준이 제정됐다. TTA는 양자기술 시장 표준화 선도 및 양자 ICT 산업화 촉진을 위해 세계 최초로 한국 주도의 '글로벌 사실표준화기구'를 2024년 하반기 출범을 목표로 추진중이다. 양자 분야 글로벌 사실표준화 기수의 명칭은 QINSA(Quantum INformation Standard Association, 이하 QINSA)이며 IBM을 포함해 양자 전문기업 10개가 참여하고, 국내 이동통신 3사(KT, SKT, LGU+) 및 중소기업 등 100여 개 국내외 회원사를 확보했다. QINSA는 작업반(통신, 컴퓨팅, 센서) 통해 표준개발, 유즈케이스·비즈니스 모델을 발굴하며 미국 QED-C, 일본 Q-STAR, 유럽연합 QUIC 등 양자 분야 산업협의체와 다양한 협력을 통해 글로벌 사실표준화기구로서 위상을 제고할 예정이다. TTA 손승현 회장은 '우리나라가 표준을 기반으로 글로벌 시장에서 양자 기술 경쟁력을 강화하고 선도적인 위치를 확보할 수 있도록 양자 기술의 표준화 활동을 지속적으로 확대해 나가겠다'고 밝혔다.

TTA, 양자 분야 글로벌 표준화 선도한국정보통신기술협회(회장 손승현, 이하 TTA)에 따르면 지난 4월 14일(일요일) 세계 양자의 날(World Quantum Day)을 맞이해 '양자 기술 분야 국제표준화 기구 대응 및 한국 주도 사실표준화 기구 신설을 통한 글로벌 양자기술 국제표준화 선도' 의지를 표명했다. 양자 기술에 대한 국제표준화는 ITU, ETSI, IRTF 등에서 세부 기술 분야별로 추진되었으나, 최근 신설된 ISO와 IEC의 합동기술위원회인 JTC 3(양자기술, 의장국: 한국)를 중심으로 본격적으로 진행될 것으로 예상되기 때문이다. TTA는 지난 20여 년간 국내 산·학·연의 국제표준화 활동지원 프로그램을 운영하고 있는 ICT 표준화 전문기관이다. 따라서 양자통신, 양자암호 등 관련 전문가 10여 명을 확보해 꾸준한 지원을 통해 ITU-T 양자 기술 관련(ITU-T SG11(프로토콜) 3건, SG13(미래 네트워크) 10건, SG17(정보보호) 3건 등) 의장단 3석(27%)을 진출시켰다. 또한 '양자키분배 네트워크 상호연동 보안 요구사항(X.sec_QKDNI)'등 16건(51.6%)이 우리나라 주도로 진행 중이다. 특히, 양자 기술 분야에서 ITU-T 최초의 표준은 우리나라가 제안한 Y.3800(양자키 분배망 개요)*으로 2019년 승인됐다. Y.3800(양자키 분배망 개요)는 ITU-T Y.3800 Overview on networks supporting quantum key distribution이다. 2024년 현재까지 SG11(프로토콜) 5건, SG13(미래 네트워크) 20건, SG17(정보보호) 6건 등 총 31건의 유관 표준이 제정됐다. TTA는 양자기술 시장 표준화 선도 및 양자 ICT 산업화 촉진을 위해 세계 최초로 한국 주도의 '글로벌 사실표준화기구'를 2024년 하반기 출범을 목표로 추진중이다. 양자 분야 글로벌 사실표준화 기수의 명칭은 QINSA(Quantum INformation Standard Association, 이하 QINSA)이며 IBM을 포함해 양자 전문기업 10개가 참여하고, 국내 이동통신 3사(KT, SKT, LGU+) 및 중소기업 등 100여 개 국내외 회원사를 확보했다. QINSA는 작업반(통신, 컴퓨팅, 센서) 통해 표준개발, 유즈케이스·비즈니스 모델을 발굴하며 미국 QED-C, 일본 Q-STAR, 유럽연합 QUIC 등 양자 분야 산업협의체와 다양한 협력을 통해 글로벌 사실표준화기구로서 위상을 제고할 예정이다. TTA 손승현 회장은 '우리나라가 표준을 기반으로 글로벌 시장에서 양자 기술 경쟁력을 강화하고 선도적인 위치를 확보할 수 있도록 양자 기술의 표준화 활동을 지속적으로 확대해 나가겠다'고 밝혔다. -

![[특집-ISO/IEC JTC 1/SC 17 활동] 13. ISO/IEC JTC 1/SC 17 N 7323 Liaison statement from ITU-T JCA on Digital Covid Certificates](http://stdnews.kr/data/file/news/thumb/thumb-3555378271_geBRVbDl_b2bdacb28b4c8b2e9b1978548aa42a08dbb61bf1_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] 13. ISO/IEC JTC 1/SC 17 N 7323 Liaison statement from ITU-T JCA on Digital Covid Certificates지난 10월23일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Liaison statement from ITU-T JCA on Digital Covid Certificates' 관련된 문서를 배포했다. ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다. ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다. 배포된 'Liaison statement from ITU-T JCA on Digital Covid Certificates'와 관련된 문서는 'Digital COVID 19 Certificates (DCC) Standardization Roadmap'과 'LS on highlights from the fifth meeting of the Joint Coordination Activity on Digital COVID-19 Certificates (JCA-DCC)' 등 2개다. 첫째, 'Digital COVID 19 Certificates (DCC) Standardization Roadmap' 문서는 ITU-T 연구 그룹 및 기타 그룹의 디지털 코로나 인증서(DCC) 표준 로드맵의 업데이트 및 지속적인 유지 관리를 제공하기 위한 것이다. DCC 표준 로드맵은 디지털 코로나19 인증서와 관련된 활동이나 문서를 포함하고 있다. 'LS on highlights from the fifth meeting of the Joint Coordination Activity on Digital COVID-19 Certificates (JCA-DCC)' 문서는 디지털 코로나 19 인증서에 관한 공동 조정활동(Joint Coordination Activity on Digital COVID-19 Certificates, JCA-DCC)의 다 섯번째 주요 회의 내용이 포함됐다. JCA-DCC는 DCC 표준화 로드맵에 대한 작업 진행상황, 로드맵 초안에 대한 의견과 피드백, 제안한 부록 B의 개정된 위임사항, 2024년 2월 개최예정인 제6차 JCA-DCC 회의 참석 여부 등에 관한 내용들로 구성됐다. - 이하 생략 -

[특집-ISO/IEC JTC 1/SC 17 활동] 13. ISO/IEC JTC 1/SC 17 N 7323 Liaison statement from ITU-T JCA on Digital Covid Certificates지난 10월23일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Liaison statement from ITU-T JCA on Digital Covid Certificates' 관련된 문서를 배포했다. ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다. ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다. 배포된 'Liaison statement from ITU-T JCA on Digital Covid Certificates'와 관련된 문서는 'Digital COVID 19 Certificates (DCC) Standardization Roadmap'과 'LS on highlights from the fifth meeting of the Joint Coordination Activity on Digital COVID-19 Certificates (JCA-DCC)' 등 2개다. 첫째, 'Digital COVID 19 Certificates (DCC) Standardization Roadmap' 문서는 ITU-T 연구 그룹 및 기타 그룹의 디지털 코로나 인증서(DCC) 표준 로드맵의 업데이트 및 지속적인 유지 관리를 제공하기 위한 것이다. DCC 표준 로드맵은 디지털 코로나19 인증서와 관련된 활동이나 문서를 포함하고 있다. 'LS on highlights from the fifth meeting of the Joint Coordination Activity on Digital COVID-19 Certificates (JCA-DCC)' 문서는 디지털 코로나 19 인증서에 관한 공동 조정활동(Joint Coordination Activity on Digital COVID-19 Certificates, JCA-DCC)의 다 섯번째 주요 회의 내용이 포함됐다. JCA-DCC는 DCC 표준화 로드맵에 대한 작업 진행상황, 로드맵 초안에 대한 의견과 피드백, 제안한 부록 B의 개정된 위임사항, 2024년 2월 개최예정인 제6차 JCA-DCC 회의 참석 여부 등에 관한 내용들로 구성됐다. - 이하 생략 - -

![[기획-디지털 ID 표준] ⑰산업단체와 포럼 - W3C(World Wide Web Consortium)](http://stdnews.kr/data/file/news/thumb/thumb-3555376367_rQoiZPIE_4f8460c9937628395ed47d75ff9b853f12965eb0_200x180.jpg) [기획-디지털 ID 표준] ⑰산업단체와 포럼 - W3C(World Wide Web Consortium)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.W3C(World Wide Web Consortium)는 월드와이드웹(World Wide Web, W3)의 주요 국제 표준 조직으로 1994년 설립됐다. 팀 버너스리(Tim Berners-Lee)가 이끌고 있으며 W3의 장기적인 성장을 보장하기 위한 개방형 표준 개발에 중점을 두고 있다.디지털 ID와 관련된 기술 사양은 △검증 가능한 자격 증명 데이터 모델(Verifiable credentials data model) △웹 인증 : 공개 키 자격 증명 레벨 2에 접근하기 위한 API(Web authentication: An API for accessing public key credentials level 2) △분산 식별자(DID) 기술 사양(decentralised identifiers (DIDs) technical specification) 등이다.검증 가능한 자격 증명 데이터 모델(Verifiable credentials data model)은 웹에서 자격 증명을 표현하는 메커니즘이자 암호화 방식으로 안전하고 개인 정보를 존중하며 기계 확인이 가능한 방식이다.웹 인증 : 공개 키 자격 증명 레벨 2에 접근하기 위한 API(Web authentication: An API for accessing public key credentials level 2)는 강력한 인증을 위해 웹 어플리케이션에서 강력하고 증명되고 범위가 지정된 공개 키 기반 자격 증명을 생성 및 사용할 수 있는 API다.분산 식별자(DID) 기술 사양(decentralised identifiers (DIDs) technical specification)은 DID와 관련된 데이터 형식 및 프로토콜을 지정하고 있다.

[기획-디지털 ID 표준] ⑰산업단체와 포럼 - W3C(World Wide Web Consortium)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.W3C(World Wide Web Consortium)는 월드와이드웹(World Wide Web, W3)의 주요 국제 표준 조직으로 1994년 설립됐다. 팀 버너스리(Tim Berners-Lee)가 이끌고 있으며 W3의 장기적인 성장을 보장하기 위한 개방형 표준 개발에 중점을 두고 있다.디지털 ID와 관련된 기술 사양은 △검증 가능한 자격 증명 데이터 모델(Verifiable credentials data model) △웹 인증 : 공개 키 자격 증명 레벨 2에 접근하기 위한 API(Web authentication: An API for accessing public key credentials level 2) △분산 식별자(DID) 기술 사양(decentralised identifiers (DIDs) technical specification) 등이다.검증 가능한 자격 증명 데이터 모델(Verifiable credentials data model)은 웹에서 자격 증명을 표현하는 메커니즘이자 암호화 방식으로 안전하고 개인 정보를 존중하며 기계 확인이 가능한 방식이다.웹 인증 : 공개 키 자격 증명 레벨 2에 접근하기 위한 API(Web authentication: An API for accessing public key credentials level 2)는 강력한 인증을 위해 웹 어플리케이션에서 강력하고 증명되고 범위가 지정된 공개 키 기반 자격 증명을 생성 및 사용할 수 있는 API다.분산 식별자(DID) 기술 사양(decentralised identifiers (DIDs) technical specification)은 DID와 관련된 데이터 형식 및 프로토콜을 지정하고 있다. -

![[기획-디지털 ID 표준] ⑯산업단체와 포럼 - SOG-IS(Senior Officials Group-Information Systems Security)](http://stdnews.kr/data/file/news/thumb/thumb-3555376155_C0Qua19B_072495e117a16fea98109926d14814e803b473d0_200x180.jpg) [기획-디지털 ID 표준] ⑯산업단체와 포럼 - SOG-IS(Senior Officials Group-Information Systems Security)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.SOG-IS(Senior Officials Group-Information Systems Security)는 유럽연합(EU) 또는 유럽 자유 무역 연합(European Free Trade Association, EFTA) 국가의 정부 조직 또는 정부기관간 협정으로 이사회 결정 92/242/EEC (12) 및 후속 이사회 권장 사항 95/144/EC (13)에 따라 작성됐다.SOG-IS 암호 워킹그룹(Crypto Working Group)이 발행한 'SOG-IS Crypto Evaluation Scheme Agreed Cryptographic Mechanisms' 문서는 주로 개발자와 평가자를 대상으로 작성됐다.어떤 암호화 메커니즘이 동의된 것으로 인식되는지, 즉 SOG-IS 암호화 평가 체계의 모든 SOG-IS 참가자가 수락할 순비가 됐는지 지정하는 것을 목적으로 하고 있다.'SOG-IS Crypto Evaluation Scheme Agreed Cryptographic Mechanisms' 문서의 목차를 살펴보면 다음과 같다.목차(Table of contents)1. Introduction1.1 Objective1.2 Classification of Cryptographic Mechanisms1.3 Security Level1.4 Organization of the Document1.5 Related Documents2. Symmetric Atomic Primitives2.1 Block Ciphers2.2 Stream Ciphers2.3 Hash Functions2.4 Secret Sharing3. Symmetric Constructions3.1 Confidentiality Modes of Operation: Encryption/Decryption Modes3.2 Specific Confidentiality Modes: Disk Encryption3.3 Integrity Modes: Message Authentication Codes3.4 Symmetric Entity Authentication Schemes3.5 Authenticated Encryption3.6 Key Protection3.7 Key Derivation Functions3.8 Password Protection/Password Hashing Mechanisms4. Asymmetric Atomic Primitives4.1 RSA/Integer Factorization4.2 Discrete Logarithm in Finite Fields4.3 Discrete Logarithm in Elliptic Curves4.4 Other Intractable Problems5. Asymmetric Constructions5.1 Asymmetric Encryption Scheme5.2 Digital Signature5.3 Asymmetric Entity Authentication Schemes5.4 Key Establishment6. Random Generator6.1 Random Source6.2 Deterministic Random Bit Generator6.3 Random Number Generator with Specific Distribution7. Key Management7.1 Key Generation7.2 Key Storage and Transport7.3 Key Use7.4 Key Destruction8. Person AuthenticationA Glossary

[기획-디지털 ID 표준] ⑯산업단체와 포럼 - SOG-IS(Senior Officials Group-Information Systems Security)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.SOG-IS(Senior Officials Group-Information Systems Security)는 유럽연합(EU) 또는 유럽 자유 무역 연합(European Free Trade Association, EFTA) 국가의 정부 조직 또는 정부기관간 협정으로 이사회 결정 92/242/EEC (12) 및 후속 이사회 권장 사항 95/144/EC (13)에 따라 작성됐다.SOG-IS 암호 워킹그룹(Crypto Working Group)이 발행한 'SOG-IS Crypto Evaluation Scheme Agreed Cryptographic Mechanisms' 문서는 주로 개발자와 평가자를 대상으로 작성됐다.어떤 암호화 메커니즘이 동의된 것으로 인식되는지, 즉 SOG-IS 암호화 평가 체계의 모든 SOG-IS 참가자가 수락할 순비가 됐는지 지정하는 것을 목적으로 하고 있다.'SOG-IS Crypto Evaluation Scheme Agreed Cryptographic Mechanisms' 문서의 목차를 살펴보면 다음과 같다.목차(Table of contents)1. Introduction1.1 Objective1.2 Classification of Cryptographic Mechanisms1.3 Security Level1.4 Organization of the Document1.5 Related Documents2. Symmetric Atomic Primitives2.1 Block Ciphers2.2 Stream Ciphers2.3 Hash Functions2.4 Secret Sharing3. Symmetric Constructions3.1 Confidentiality Modes of Operation: Encryption/Decryption Modes3.2 Specific Confidentiality Modes: Disk Encryption3.3 Integrity Modes: Message Authentication Codes3.4 Symmetric Entity Authentication Schemes3.5 Authenticated Encryption3.6 Key Protection3.7 Key Derivation Functions3.8 Password Protection/Password Hashing Mechanisms4. Asymmetric Atomic Primitives4.1 RSA/Integer Factorization4.2 Discrete Logarithm in Finite Fields4.3 Discrete Logarithm in Elliptic Curves4.4 Other Intractable Problems5. Asymmetric Constructions5.1 Asymmetric Encryption Scheme5.2 Digital Signature5.3 Asymmetric Entity Authentication Schemes5.4 Key Establishment6. Random Generator6.1 Random Source6.2 Deterministic Random Bit Generator6.3 Random Number Generator with Specific Distribution7. Key Management7.1 Key Generation7.2 Key Storage and Transport7.3 Key Use7.4 Key Destruction8. Person AuthenticationA Glossary -

![[기획-디지털 ID 표준] ⑮산업단체와 포럼 - 오픈ID(OpenID)](http://stdnews.kr/data/file/news/thumb/thumb-3555377734_XqCcNB92_54951c1023ad0bdae0bd127684006d26053569de_200x180.jpg) [기획-디지털 ID 표준] ⑮산업단체와 포럼 - 오픈ID(OpenID)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.오픈ID(OpenID)는 개인 및 기업의 비영리 국제 표준화 조직으로 OpenID(개방형 표준 및 분산 인증 프로토콜)를 활성화, 홍보, 보호하기 위해 노력하고 있다.오픈ID 코넥트 코어(OpenID Connect Core)는 핵심 OpenID 기능을 정의하고 있다. OpenID 기능은 OAuth 2.0 기반에 구축된 인증과 최종 사용자에 대한 정보를 전달하기 위한 클레임의 사용이다. 추가적인 기술 사양 문서는 검증 가능한 자격 증명 및 검증 가능한 프리젠테이션의 발급을 확장하기 위해 작성됐다. 또한 OpenID Connect 사용에 대한 보안 및 개인 정보 보호 고려 사항에 대해 설명하고 있다.아래는 오픈ID가 발행한 'OpenID Connect Core 1.0 incorporating errata set 1' 목차 내용이다.■ 목차(Table of Contents)1. Introduction1.1. Requirements Notation and Conventions1.2. Terminology1.3. Overview2. ID Token3. Authentication3.1. Authentication using the Authorization Code Flow3.1.1. Authorization Code Flow Steps3.1.2. Authorization Endpoint3.1.2.1. Authentication Request3.1.2.2. Authentication Request Validation3.1.2.3. Authorization Server Authenticates End-User3.1.2.4. Authorization Server Obtains End-User Consent/Authorization3.1.2.5. Successful Authentication Response3.1.2.6. Authentication Error Response3.1.2.7. Authentication Response Validation3.1.3. Token Endpoint3.1.3.1. Token Request3.1.3.2. Token Request Validation3.1.3.3. Successful Token Response3.1.3.4. Token Error Response3.1.3.5. Token Response Validation3.1.3.6. ID Token3.1.3.7. ID Token Validation3.1.3.8. Access Token Validation3.2. Authentication using the Implicit Flow3.2.1. Implicit Flow Steps3.2.2. Authorization Endpoint3.2.2.1. Authentication Request3.2.2.2. Authentication Request Validation3.2.2.3. Authorization Server Authenticates End-User3.2.2.4. Authorization Server Obtains End-User Consent/Authorization3.2.2.5. Successful Authentication Response3.2.2.6. Authentication Error Response3.2.2.7. Redirect URI Fragment Handling3.2.2.8. Authentication Response Validation3.2.2.9. Access Token Validation3.2.2.10. ID Token3.2.2.11. ID Token Validation3.3. Authentication using the Hybrid Flow3.3.1. Hybrid Flow Steps3.3.2. Authorization Endpoint3.3.2.1. Authentication Request3.3.2.2. Authentication Request Validation3.3.2.3. Authorization Server Authenticates End-User3.3.2.4. Authorization Server Obtains End-User Consent/Authorization3.3.2.5. Successful Authentication Response3.3.2.6. Authentication Error Response3.3.2.7. Redirect URI Fragment Handling3.3.2.8. Authentication Response Validation3.3.2.9. Access Token Validation3.3.2.10. Authorization Code Validation3.3.2.11. ID Token3.3.2.12. ID Token Validation3.3.3. Token Endpoint3.3.3.1. Token Request3.3.3.2. Token Request Validation3.3.3.3. Successful Token Response3.3.3.4. Token Error Response3.3.3.5. Token Response Validation3.3.3.6. ID Token3.3.3.7. ID Token Validation3.3.3.8. Access Token3.3.3.9. Access Token Validation4. Initiating Login from a Third Party5. Claims5.1. Standard Claims5.1.1. Address Claim5.1.2. Additional Claims5.2. Claims Languages and Scripts5.3. UserInfo Endpoint5.3.1. UserInfo Request5.3.2. Successful UserInfo Response5.3.3. UserInfo Error Response5.3.4. UserInfo Response Validation5.4. Requesting Claims using Scope Values5.5. Requesting Claims using the "claims" Request Parameter5.5.1. Individual Claims Requests5.5.1.1. Requesting the "acr" Claim5.5.2. Languages and Scripts for Individual Claims5.6. Claim Types5.6.1. Normal Claims5.6.2. Aggregated and Distributed Claims5.6.2.1. Example of Aggregated Claims5.6.2.2. Example of Distributed Claims5.7. Claim Stability and Uniqueness6. Passing Request Parameters as JWTs6.1. Passing a Request Object by Value6.1.1. Request using the "request" Request Parameter6.2. Passing a Request Object by Reference6.2.1. URL Referencing the Request Object6.2.2. Request using the "request_uri" Request Parameter6.2.3. Authorization Server Fetches Request Object6.2.4. "request_uri" Rationale6.3. Validating JWT-Based Requests6.3.1. Encrypted Request Object6.3.2. Signed Request Object6.3.3. Request Parameter Assembly and Validation7. Self-Issued OpenID Provider7.1. Self-Issued OpenID Provider Discovery7.2. Self-Issued OpenID Provider Registration7.2.1. Providing Information with the "registration" Request Parameter7.3. Self-Issued OpenID Provider Request7.4. Self-Issued OpenID Provider Response7.5. Self-Issued ID Token Validation8. Subject Identifier Types8.1. Pairwise Identifier Algorithm9. Client Authentication10. Signatures and Encryption10.1. Signing10.1.1. Rotation of Asymmetric Signing Keys10.2. Encryption10.2.1. Rotation of Asymmetric Encryption Keys11. Offline Access12. Using Refresh Tokens12.1. Refresh Request12.2. Successful Refresh Response12.3. Refresh Error Response13. Serializations13.1. Query String Serialization13.2. Form Serialization13.3. JSON Serialization14. String Operations15. Implementation Considerations15.1. Mandatory to Implement Features for All OpenID Providers15.2. Mandatory to Implement Features for Dynamic OpenID Providers15.3. Discovery and Registration15.4. Mandatory to Implement Features for Relying Parties15.5. Implementation Notes15.5.1. Authorization Code Implementation Notes15.5.2. Nonce Implementation Notes15.5.3. Redirect URI Fragment Handling Implementation Notes15.6. Compatibility Notes15.6.1. Pre-Final IETF Specifications15.6.2. Google "iss" Value15.7. Related Specifications and Implementer's Guides16. Security Considerations16.1. Request Disclosure16.2. Server Masquerading16.3. Token Manufacture/Modification16.4. Access Token Disclosure16.5. Server Response Disclosure16.6. Server Response Repudiation16.7. Request Repudiation16.8. Access Token Redirect16.9. Token Reuse16.10. Eavesdropping or Leaking Authorization Codes (Secondary Authenticator Capture)16.11. Token Substitution16.12. Timing Attack16.13. Other Crypto Related Attacks16.14. Signing and Encryption Order16.15. Issuer Identifier16.16. Implicit Flow Threats16.17. TLS Requirements16.18. Lifetimes of Access Tokens and Refresh Tokens16.19. Symmetric Key Entropy16.20. Need for Signed Requests16.21. Need for Encrypted Requests17. Privacy Considerations17.1. Personally Identifiable Information17.2. Data Access Monitoring17.3. Correlation17.4. Offline Access18. IANA Considerations18.1. JSON Web Token Claims Registration18.1.1. Registry Contents18.2. OAuth Parameters Registration18.2.1. Registry Contents18.3. OAuth Extensions Error Registration18.3.1. Registry Contents19. References19.1. Normative References19.2. Informative ReferencesAppendix A. Authorization ExamplesA.1. Example using response_type=codeA.2. Example using response_type=id_tokenA.3. Example using response_type=id_token tokenA.4. Example using response_type=code id_tokenA.5. Example using response_type=code tokenA.6. Example using response_type=code id_token tokenA.7. RSA Key Used in ExamplesAppendix B. AcknowledgementsAppendix C. Notices§ Authors' Addresses

[기획-디지털 ID 표준] ⑮산업단체와 포럼 - 오픈ID(OpenID)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.오픈ID(OpenID)는 개인 및 기업의 비영리 국제 표준화 조직으로 OpenID(개방형 표준 및 분산 인증 프로토콜)를 활성화, 홍보, 보호하기 위해 노력하고 있다.오픈ID 코넥트 코어(OpenID Connect Core)는 핵심 OpenID 기능을 정의하고 있다. OpenID 기능은 OAuth 2.0 기반에 구축된 인증과 최종 사용자에 대한 정보를 전달하기 위한 클레임의 사용이다. 추가적인 기술 사양 문서는 검증 가능한 자격 증명 및 검증 가능한 프리젠테이션의 발급을 확장하기 위해 작성됐다. 또한 OpenID Connect 사용에 대한 보안 및 개인 정보 보호 고려 사항에 대해 설명하고 있다.아래는 오픈ID가 발행한 'OpenID Connect Core 1.0 incorporating errata set 1' 목차 내용이다.■ 목차(Table of Contents)1. Introduction1.1. Requirements Notation and Conventions1.2. Terminology1.3. Overview2. ID Token3. Authentication3.1. Authentication using the Authorization Code Flow3.1.1. Authorization Code Flow Steps3.1.2. Authorization Endpoint3.1.2.1. Authentication Request3.1.2.2. Authentication Request Validation3.1.2.3. Authorization Server Authenticates End-User3.1.2.4. Authorization Server Obtains End-User Consent/Authorization3.1.2.5. Successful Authentication Response3.1.2.6. Authentication Error Response3.1.2.7. Authentication Response Validation3.1.3. Token Endpoint3.1.3.1. Token Request3.1.3.2. Token Request Validation3.1.3.3. Successful Token Response3.1.3.4. Token Error Response3.1.3.5. Token Response Validation3.1.3.6. ID Token3.1.3.7. ID Token Validation3.1.3.8. Access Token Validation3.2. Authentication using the Implicit Flow3.2.1. Implicit Flow Steps3.2.2. Authorization Endpoint3.2.2.1. Authentication Request3.2.2.2. Authentication Request Validation3.2.2.3. Authorization Server Authenticates End-User3.2.2.4. Authorization Server Obtains End-User Consent/Authorization3.2.2.5. Successful Authentication Response3.2.2.6. Authentication Error Response3.2.2.7. Redirect URI Fragment Handling3.2.2.8. Authentication Response Validation3.2.2.9. Access Token Validation3.2.2.10. ID Token3.2.2.11. ID Token Validation3.3. Authentication using the Hybrid Flow3.3.1. Hybrid Flow Steps3.3.2. Authorization Endpoint3.3.2.1. Authentication Request3.3.2.2. Authentication Request Validation3.3.2.3. Authorization Server Authenticates End-User3.3.2.4. Authorization Server Obtains End-User Consent/Authorization3.3.2.5. Successful Authentication Response3.3.2.6. Authentication Error Response3.3.2.7. Redirect URI Fragment Handling3.3.2.8. Authentication Response Validation3.3.2.9. Access Token Validation3.3.2.10. Authorization Code Validation3.3.2.11. ID Token3.3.2.12. ID Token Validation3.3.3. Token Endpoint3.3.3.1. Token Request3.3.3.2. Token Request Validation3.3.3.3. Successful Token Response3.3.3.4. Token Error Response3.3.3.5. Token Response Validation3.3.3.6. ID Token3.3.3.7. ID Token Validation3.3.3.8. Access Token3.3.3.9. Access Token Validation4. Initiating Login from a Third Party5. Claims5.1. Standard Claims5.1.1. Address Claim5.1.2. Additional Claims5.2. Claims Languages and Scripts5.3. UserInfo Endpoint5.3.1. UserInfo Request5.3.2. Successful UserInfo Response5.3.3. UserInfo Error Response5.3.4. UserInfo Response Validation5.4. Requesting Claims using Scope Values5.5. Requesting Claims using the "claims" Request Parameter5.5.1. Individual Claims Requests5.5.1.1. Requesting the "acr" Claim5.5.2. Languages and Scripts for Individual Claims5.6. Claim Types5.6.1. Normal Claims5.6.2. Aggregated and Distributed Claims5.6.2.1. Example of Aggregated Claims5.6.2.2. Example of Distributed Claims5.7. Claim Stability and Uniqueness6. Passing Request Parameters as JWTs6.1. Passing a Request Object by Value6.1.1. Request using the "request" Request Parameter6.2. Passing a Request Object by Reference6.2.1. URL Referencing the Request Object6.2.2. Request using the "request_uri" Request Parameter6.2.3. Authorization Server Fetches Request Object6.2.4. "request_uri" Rationale6.3. Validating JWT-Based Requests6.3.1. Encrypted Request Object6.3.2. Signed Request Object6.3.3. Request Parameter Assembly and Validation7. Self-Issued OpenID Provider7.1. Self-Issued OpenID Provider Discovery7.2. Self-Issued OpenID Provider Registration7.2.1. Providing Information with the "registration" Request Parameter7.3. Self-Issued OpenID Provider Request7.4. Self-Issued OpenID Provider Response7.5. Self-Issued ID Token Validation8. Subject Identifier Types8.1. Pairwise Identifier Algorithm9. Client Authentication10. Signatures and Encryption10.1. Signing10.1.1. Rotation of Asymmetric Signing Keys10.2. Encryption10.2.1. Rotation of Asymmetric Encryption Keys11. Offline Access12. Using Refresh Tokens12.1. Refresh Request12.2. Successful Refresh Response12.3. Refresh Error Response13. Serializations13.1. Query String Serialization13.2. Form Serialization13.3. JSON Serialization14. String Operations15. Implementation Considerations15.1. Mandatory to Implement Features for All OpenID Providers15.2. Mandatory to Implement Features for Dynamic OpenID Providers15.3. Discovery and Registration15.4. Mandatory to Implement Features for Relying Parties15.5. Implementation Notes15.5.1. Authorization Code Implementation Notes15.5.2. Nonce Implementation Notes15.5.3. Redirect URI Fragment Handling Implementation Notes15.6. Compatibility Notes15.6.1. Pre-Final IETF Specifications15.6.2. Google "iss" Value15.7. Related Specifications and Implementer's Guides16. Security Considerations16.1. Request Disclosure16.2. Server Masquerading16.3. Token Manufacture/Modification16.4. Access Token Disclosure16.5. Server Response Disclosure16.6. Server Response Repudiation16.7. Request Repudiation16.8. Access Token Redirect16.9. Token Reuse16.10. Eavesdropping or Leaking Authorization Codes (Secondary Authenticator Capture)16.11. Token Substitution16.12. Timing Attack16.13. Other Crypto Related Attacks16.14. Signing and Encryption Order16.15. Issuer Identifier16.16. Implicit Flow Threats16.17. TLS Requirements16.18. Lifetimes of Access Tokens and Refresh Tokens16.19. Symmetric Key Entropy16.20. Need for Signed Requests16.21. Need for Encrypted Requests17. Privacy Considerations17.1. Personally Identifiable Information17.2. Data Access Monitoring17.3. Correlation17.4. Offline Access18. IANA Considerations18.1. JSON Web Token Claims Registration18.1.1. Registry Contents18.2. OAuth Parameters Registration18.2.1. Registry Contents18.3. OAuth Extensions Error Registration18.3.1. Registry Contents19. References19.1. Normative References19.2. Informative ReferencesAppendix A. Authorization ExamplesA.1. Example using response_type=codeA.2. Example using response_type=id_tokenA.3. Example using response_type=id_token tokenA.4. Example using response_type=code id_tokenA.5. Example using response_type=code tokenA.6. Example using response_type=code id_token tokenA.7. RSA Key Used in ExamplesAppendix B. AcknowledgementsAppendix C. Notices§ Authors' Addresses -

![[기획-디지털 ID 표준] ⑭산업단체와 포럼 - 오아시스(OASIS)](http://stdnews.kr/data/file/news/thumb/thumb-3555376170_AY6CFZJ8_4386864be61015e12689e12f02f309d96d90e6f7_200x180.jpg) [기획-디지털 ID 표준] ⑭산업단체와 포럼 - 오아시스(OASIS)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.구조화 정보 표준 개발기구(Organization for the Advancement of Structured Information Standards, OASIS)는 공급업체와 사용자의 컨소시엄으로 시작됐다.오늘날 사이버보안(cybersecurity), 블록체인(blockchain), 사물인터넷(internet of things, IoT), 비상 경영(emergency management), 클라우드 컴퓨팅(cloud computing) 등 프로젝트를 발전시키는 대규모 비영리 표준 조직이다.오아시스는 '디지털 서명 서비스 핵심 프로토콜, 요소, 바인딩'과 같은 디지털 서명과 관련된 프로토콜, 프로필 등 기술 사양을 개발해왔다.오아시스는 ISO에 협력하고 있는 조직으로 각 기술위원회(TC) 또는 분과위원회(SC)가 다루는 문제에 대해 기술위원회(TC) 또는 분과위원회(SC)의 업무에 효과적으로 기여하는 조직(A liaisons)이다.기여하고 있는 기술위원회 및 분과위원회는 다음과 같다.▷ISO/IEC JTC 1/SC 6 시스템 간 통신 및 정보 교환▷ISO/IEC JTC 1/SC 34 문서 설명 및 처리 언어▷ISO/IEC JTC 1/SC 38 클라우드 컴퓨팅 및 분산 플랫폼▷ISO/IEC JTC 1/SC 40 IT 서비스 관리 및 IT 거버넌스▷ISO/TC 12 수량 및 단위▷ISO/TC 37 언어 및 용어▷ISO/TC 37/SC 5 번역, 통역 및 관련 기술▷ISO/TC 46/SC 4 기술적 상호 운용성▷ISO/TC 154 상업, 산업 및 행정 분야의 프로세스, 데이터 요소 및 문서▷ISO/TC 184/SC 4 산업 데이터▷ISO/TC 211 지리정보/지리학또한 오아시스는 2005년 10월 21일 Working Draft 34에서 Digital Signature Service Core Protocols, Elements, and Bindings Version 1.0을 발표했다.이후 2019년 12월 11일 'Digital Signature Service Core Protocols, Elements, and Bindings Version 2.0 Committee Specification 02'가 발표됐다.버전 2.0의 목차를 살펴보면 다음과 같다.■ 목차(Table of Contents) 1 Introduction 1.1 IPR Policy 1.2 Terminology 1.2.1 Terms and Definitions 1.2.2 Abbreviated Terms 1.3 Normative References 1.4 Non-Normative References 1.5 Typographical Conventions 1.6 DSS Overview (Non-normative) 2 Design Considerations 2.1 Version 2.0 goal [non-normative] 2.2 Transforming DSS 1.0 into 2.0 2.2.1 Circumventing xs:any 2.2.2 Substituting the mixed Schema Attribute 2.2.3 Introducing the NsPrefixMappingType Component 2.2.4 Imported XML schemes 2.2.5 Syntax variants 2.2.6 JSON Syntax Extensions 2.3 Construction Principles 2.3.1 Multi Syntax approach 2.4 Schema Organization and Namespaces 2.5 DSS Component Overview 2.5.1 Schema Extensions 3 Data Type Models 3.1 Boolean Model 3.2 Integer Model 3.3 String Model 3.4 Binary Data Model 3.5 URI Model 3.6 Unique Identifier Model 3.7 Date and Time Model 3.8 Lang Model 4 Data Structure Models 4.1 Data Structure Models defined in this document 4.1.1 Component NsPrefixMapping 4.1.1.1 NsPrefixMapping – JSON Syntax 4.1.1.2 NsPrefixMapping – XML Syntax 4.2 Data Structure Models defined in this document 4.2.1 Component InternationalString 4.2.1.1 InternationalString – JSON Syntax 4.2.1.2 InternationalString – XML Syntax 4.2.2 Component DigestInfo 4.2.2.1 DigestInfo – JSON Syntax 4.2.2.2 DigestInfo – XML Syntax 4.2.3 Component AttachmentReference 4.2.3.1 AttachmentReference – JSON Syntax 4.2.3.2 AttachmentReference – XML Syntax 4.2.4 Component Any 4.2.4.1 Any – JSON Syntax 4.2.4.2 Any – XML Syntax 4.2.5 Component Base64Data 4.2.5.1 Base64Data – JSON Syntax 4.2.5.2 Base64Data – XML Syntax 4.2.6 Component SignaturePtr 4.2.6.1 SignaturePtr – JSON Syntax 4.2.6.2 SignaturePtr – XML Syntax 4.2.7 Component Result 4.2.7.1 Result – JSON Syntax 4.2.7.2 Result – XML Syntax 4.2.8 Component OptionalInputs 4.2.8.1 OptionalInputs – JSON Syntax 4.2.8.2 OptionalInputs – XML Syntax 4.2.9 Component OptionalOutputs 4.2.9.1 OptionalOutputs – JSON Syntax 4.2.9.2 OptionalOutputs – XML Syntax 4.2.10 Component RequestBase 4.2.10.1 RequestBase – JSON Syntax 4.2.10.2 RequestBase – XML Syntax 4.2.11 Component ResponseBase 4.2.11.1 ResponseBase – JSON Syntax 4.2.11.2 ResponseBase – XML Syntax 4.3 Operation requests and responses 4.3.1 Component SignRequest 4.3.1.1 SignRequest – JSON Syntax 4.3.1.2 SignRequest – XML Syntax 4.3.2 Component SignResponse 4.3.2.1 SignResponse – JSON Syntax 4.3.2.2 SignResponse – XML Syntax 4.3.3 Component VerifyRequest 4.3.3.1 VerifyRequest – JSON Syntax 4.3.3.2 VerifyRequest – XML Syntax 4.3.4 Component VerifyResponse 4.3.4.1 VerifyResponse – JSON Syntax 4.3.4.2 VerifyResponse – XML Syntax 4.3.5 Component PendingRequest 4.3.5.1 PendingRequest – JSON Syntax 4.3.5.2 PendingRequest – XML Syntax 4.4 Optional data structures defined in this document 4.4.1 Component RequestID 4.4.1.1 RequestID – JSON Syntax 4.4.1.2 RequestID – XML Syntax 4.4.2 Component ResponseID 4.4.2.1 ResponseID – JSON Syntax 4.4.2.2 ResponseID – XML Syntax 4.4.3 Component OptionalInputsBase 4.4.3.1 OptionalInputsBase – JSON Syntax 4.4.3.2 OptionalInputsBase – XML Syntax 4.4.4 Component OptionalInputsSign 4.4.4.1 OptionalInputsSign – JSON Syntax 4.4.4.2 OptionalInputsSign – XML Syntax 4.4.5 Component OptionalInputsVerify 4.4.5.1 OptionalInputsVerify – JSON Syntax 4.4.5.2 OptionalInputsVerify – XML Syntax 4.4.6 Component OptionalOutputsBase 4.4.6.1 OptionalOutputsBase – JSON Syntax 4.4.6.2 OptionalOutputsBase – XML Syntax 4.4.7 Component OptionalOutputsSign 4.4.7.1 OptionalOutputsSign – JSON Syntax 4.4.7.2 OptionalOutputsSign – XML Syntax 4.4.8 Component OptionalOutputsVerify 4.4.8.1 OptionalOutputsVerify – JSON Syntax 4.4.8.2 OptionalOutputsVerify – XML Syntax 4.4.9 Component ClaimedIdentity 4.4.9.1 ClaimedIdentity – JSON Syntax 4.4.9.2 ClaimedIdentity – XML Syntax 4.4.10 Component Schemas 4.4.10.1 Schemas – JSON Syntax 4.4.10.2 Schemas – XML Syntax 4.4.11 Component IntendedAudience 4.4.11.1 IntendedAudience – JSON Syntax 4.4.11.2 IntendedAudience – XML Syntax 4.4.12 Component KeySelector 4.4.12.1 KeySelector – JSON Syntax 4.4.12.2 KeySelector – XML Syntax 4.4.13 Component X509Digest 4.4.13.1 X509Digest – JSON Syntax 4.4.13.2 X509Digest – XML Syntax 4.4.14 Component PropertiesHolder 4.4.14.1 PropertiesHolder – JSON Syntax 4.4.14.2 PropertiesHolder – XML Syntax 4.4.15 Component Properties 4.4.15.1 Properties – JSON Syntax 4.4.15.2 Properties – XML Syntax 4.4.16 Component Property 4.4.16.1 Property – JSON Syntax 4.4.16.2 Property – XML Syntax 4.4.17 Component IncludeObject 4.4.17.1 IncludeObject – JSON Syntax 4.4.17.2 IncludeObject – XML Syntax 4.4.18 Component SignaturePlacement 4.4.18.1 SignaturePlacement – JSON Syntax

[기획-디지털 ID 표준] ⑭산업단체와 포럼 - 오아시스(OASIS)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.구조화 정보 표준 개발기구(Organization for the Advancement of Structured Information Standards, OASIS)는 공급업체와 사용자의 컨소시엄으로 시작됐다.오늘날 사이버보안(cybersecurity), 블록체인(blockchain), 사물인터넷(internet of things, IoT), 비상 경영(emergency management), 클라우드 컴퓨팅(cloud computing) 등 프로젝트를 발전시키는 대규모 비영리 표준 조직이다.오아시스는 '디지털 서명 서비스 핵심 프로토콜, 요소, 바인딩'과 같은 디지털 서명과 관련된 프로토콜, 프로필 등 기술 사양을 개발해왔다.오아시스는 ISO에 협력하고 있는 조직으로 각 기술위원회(TC) 또는 분과위원회(SC)가 다루는 문제에 대해 기술위원회(TC) 또는 분과위원회(SC)의 업무에 효과적으로 기여하는 조직(A liaisons)이다.기여하고 있는 기술위원회 및 분과위원회는 다음과 같다.▷ISO/IEC JTC 1/SC 6 시스템 간 통신 및 정보 교환▷ISO/IEC JTC 1/SC 34 문서 설명 및 처리 언어▷ISO/IEC JTC 1/SC 38 클라우드 컴퓨팅 및 분산 플랫폼▷ISO/IEC JTC 1/SC 40 IT 서비스 관리 및 IT 거버넌스▷ISO/TC 12 수량 및 단위▷ISO/TC 37 언어 및 용어▷ISO/TC 37/SC 5 번역, 통역 및 관련 기술▷ISO/TC 46/SC 4 기술적 상호 운용성▷ISO/TC 154 상업, 산업 및 행정 분야의 프로세스, 데이터 요소 및 문서▷ISO/TC 184/SC 4 산업 데이터▷ISO/TC 211 지리정보/지리학또한 오아시스는 2005년 10월 21일 Working Draft 34에서 Digital Signature Service Core Protocols, Elements, and Bindings Version 1.0을 발표했다.이후 2019년 12월 11일 'Digital Signature Service Core Protocols, Elements, and Bindings Version 2.0 Committee Specification 02'가 발표됐다.버전 2.0의 목차를 살펴보면 다음과 같다.■ 목차(Table of Contents) 1 Introduction 1.1 IPR Policy 1.2 Terminology 1.2.1 Terms and Definitions 1.2.2 Abbreviated Terms 1.3 Normative References 1.4 Non-Normative References 1.5 Typographical Conventions 1.6 DSS Overview (Non-normative) 2 Design Considerations 2.1 Version 2.0 goal [non-normative] 2.2 Transforming DSS 1.0 into 2.0 2.2.1 Circumventing xs:any 2.2.2 Substituting the mixed Schema Attribute 2.2.3 Introducing the NsPrefixMappingType Component 2.2.4 Imported XML schemes 2.2.5 Syntax variants 2.2.6 JSON Syntax Extensions 2.3 Construction Principles 2.3.1 Multi Syntax approach 2.4 Schema Organization and Namespaces 2.5 DSS Component Overview 2.5.1 Schema Extensions 3 Data Type Models 3.1 Boolean Model 3.2 Integer Model 3.3 String Model 3.4 Binary Data Model 3.5 URI Model 3.6 Unique Identifier Model 3.7 Date and Time Model 3.8 Lang Model 4 Data Structure Models 4.1 Data Structure Models defined in this document 4.1.1 Component NsPrefixMapping 4.1.1.1 NsPrefixMapping – JSON Syntax 4.1.1.2 NsPrefixMapping – XML Syntax 4.2 Data Structure Models defined in this document 4.2.1 Component InternationalString 4.2.1.1 InternationalString – JSON Syntax 4.2.1.2 InternationalString – XML Syntax 4.2.2 Component DigestInfo 4.2.2.1 DigestInfo – JSON Syntax 4.2.2.2 DigestInfo – XML Syntax 4.2.3 Component AttachmentReference 4.2.3.1 AttachmentReference – JSON Syntax 4.2.3.2 AttachmentReference – XML Syntax 4.2.4 Component Any 4.2.4.1 Any – JSON Syntax 4.2.4.2 Any – XML Syntax 4.2.5 Component Base64Data 4.2.5.1 Base64Data – JSON Syntax 4.2.5.2 Base64Data – XML Syntax 4.2.6 Component SignaturePtr 4.2.6.1 SignaturePtr – JSON Syntax 4.2.6.2 SignaturePtr – XML Syntax 4.2.7 Component Result 4.2.7.1 Result – JSON Syntax 4.2.7.2 Result – XML Syntax 4.2.8 Component OptionalInputs 4.2.8.1 OptionalInputs – JSON Syntax 4.2.8.2 OptionalInputs – XML Syntax 4.2.9 Component OptionalOutputs 4.2.9.1 OptionalOutputs – JSON Syntax 4.2.9.2 OptionalOutputs – XML Syntax 4.2.10 Component RequestBase 4.2.10.1 RequestBase – JSON Syntax 4.2.10.2 RequestBase – XML Syntax 4.2.11 Component ResponseBase 4.2.11.1 ResponseBase – JSON Syntax 4.2.11.2 ResponseBase – XML Syntax 4.3 Operation requests and responses 4.3.1 Component SignRequest 4.3.1.1 SignRequest – JSON Syntax 4.3.1.2 SignRequest – XML Syntax 4.3.2 Component SignResponse 4.3.2.1 SignResponse – JSON Syntax 4.3.2.2 SignResponse – XML Syntax 4.3.3 Component VerifyRequest 4.3.3.1 VerifyRequest – JSON Syntax 4.3.3.2 VerifyRequest – XML Syntax 4.3.4 Component VerifyResponse 4.3.4.1 VerifyResponse – JSON Syntax 4.3.4.2 VerifyResponse – XML Syntax 4.3.5 Component PendingRequest 4.3.5.1 PendingRequest – JSON Syntax 4.3.5.2 PendingRequest – XML Syntax 4.4 Optional data structures defined in this document 4.4.1 Component RequestID 4.4.1.1 RequestID – JSON Syntax 4.4.1.2 RequestID – XML Syntax 4.4.2 Component ResponseID 4.4.2.1 ResponseID – JSON Syntax 4.4.2.2 ResponseID – XML Syntax 4.4.3 Component OptionalInputsBase 4.4.3.1 OptionalInputsBase – JSON Syntax 4.4.3.2 OptionalInputsBase – XML Syntax 4.4.4 Component OptionalInputsSign 4.4.4.1 OptionalInputsSign – JSON Syntax 4.4.4.2 OptionalInputsSign – XML Syntax 4.4.5 Component OptionalInputsVerify 4.4.5.1 OptionalInputsVerify – JSON Syntax 4.4.5.2 OptionalInputsVerify – XML Syntax 4.4.6 Component OptionalOutputsBase 4.4.6.1 OptionalOutputsBase – JSON Syntax 4.4.6.2 OptionalOutputsBase – XML Syntax 4.4.7 Component OptionalOutputsSign 4.4.7.1 OptionalOutputsSign – JSON Syntax 4.4.7.2 OptionalOutputsSign – XML Syntax 4.4.8 Component OptionalOutputsVerify 4.4.8.1 OptionalOutputsVerify – JSON Syntax 4.4.8.2 OptionalOutputsVerify – XML Syntax 4.4.9 Component ClaimedIdentity 4.4.9.1 ClaimedIdentity – JSON Syntax 4.4.9.2 ClaimedIdentity – XML Syntax 4.4.10 Component Schemas 4.4.10.1 Schemas – JSON Syntax 4.4.10.2 Schemas – XML Syntax 4.4.11 Component IntendedAudience 4.4.11.1 IntendedAudience – JSON Syntax 4.4.11.2 IntendedAudience – XML Syntax 4.4.12 Component KeySelector 4.4.12.1 KeySelector – JSON Syntax 4.4.12.2 KeySelector – XML Syntax 4.4.13 Component X509Digest 4.4.13.1 X509Digest – JSON Syntax 4.4.13.2 X509Digest – XML Syntax 4.4.14 Component PropertiesHolder 4.4.14.1 PropertiesHolder – JSON Syntax 4.4.14.2 PropertiesHolder – XML Syntax 4.4.15 Component Properties 4.4.15.1 Properties – JSON Syntax 4.4.15.2 Properties – XML Syntax 4.4.16 Component Property 4.4.16.1 Property – JSON Syntax 4.4.16.2 Property – XML Syntax 4.4.17 Component IncludeObject 4.4.17.1 IncludeObject – JSON Syntax 4.4.17.2 IncludeObject – XML Syntax 4.4.18 Component SignaturePlacement 4.4.18.1 SignaturePlacement – JSON Syntax -

![[기획-디지털 ID 표준] ⑬산업단체와 포럼 - 국제인터넷표준화기구(IETF)](http://stdnews.kr/data/file/news/thumb/thumb-3555378014_N3rJOfog_b9e3816e4971f9dbbb3c2f0a3ee0c9bfa958ceed_200x180.jpg) [기획-디지털 ID 표준] ⑬산업단체와 포럼 - 국제인터넷표준화기구(IETF)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.국제인터넷표준화기구(Internet Engineering Task Force, IETF)는 1986년 설립됐다. 인터넷 관련 표준 개발 기구(standards development organization, SDO)다.IETF는 인터넷 사용자, 네트워크 운영자, 장비 공급업체가 자주 채택하는 자발적인 표준을 만들어 인터넷 개발 궤적을 형성하는데 도움을 주고 있다.특히 IETF가 발행한 대부분의 의견 요청(requests for comments, RFCs)은 데이터 교환(data exchanges) 및 형식(formats)을 다루고 있으며 전자 서명(electronic signatures), PKI, 신뢰 서비스 분야 구성요소로 간주되고 있다.

[기획-디지털 ID 표준] ⑬산업단체와 포럼 - 국제인터넷표준화기구(IETF)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.국제인터넷표준화기구(Internet Engineering Task Force, IETF)는 1986년 설립됐다. 인터넷 관련 표준 개발 기구(standards development organization, SDO)다.IETF는 인터넷 사용자, 네트워크 운영자, 장비 공급업체가 자주 채택하는 자발적인 표준을 만들어 인터넷 개발 궤적을 형성하는데 도움을 주고 있다.특히 IETF가 발행한 대부분의 의견 요청(requests for comments, RFCs)은 데이터 교환(data exchanges) 및 형식(formats)을 다루고 있으며 전자 서명(electronic signatures), PKI, 신뢰 서비스 분야 구성요소로 간주되고 있다. -

![[기획-디지털 ID 표준] ⑫산업단체와 포럼 - 신속 온라인 인증(Fast Identity Online, FIDO)](http://stdnews.kr/data/file/news/thumb/thumb-3555378014_OvzXKJoG_f4377214fe2cc2a428442594568405f523fd217e_200x180.jpg) [기획-디지털 ID 표준] ⑫산업단체와 포럼 - 신속 온라인 인증(Fast Identity Online, FIDO)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.신속 온라인 인증(Fast Identity Online, FIDO)은 2013년 2월 출범한 개방형 산업협회다. 전 세계 비밀번호에 대한 과도한 의존을 줄이는 데 도움이 되는 인증 표준을 개발하고 홍보하는 것을 사명으로 삼고 있다.디지털 ID와 관련된 내용은 로밍 인증자와 다른 클라이언트/플랫폼 간 통신을 위한 어플리케이션 계층 프로토콜을 설명하는 클라이언트-인증자 프로토콜(Client to Authenticator Protocol, CTAP)이다.다양한 물리적 매체를 사용해 이 어플리케이션 프로토콜을 다양한 전송 프로토콜에 결합하고 있다. 클라이언트-인증자 프로토콜(Client to Authenticator Protocol, CTAP) 관련 목차를 살펴보면 다음과 같다.목차(table of contents)1. Introduction1.1 Relationship to Other Specifications2. Conformance3. Protocol Structure4. Protocol Overview5. Authenticator API5.1 authenticatorMakeCredential (0x01)5.2 authenticatorGetAssertion (0x02)5.3 authenticatorGetNextAssertion (0x08)5.3.1 Client Logic5.4 authenticatorGetInfo (0x04)5.5 authenticatorClientPIN (0x06)5.5.1 Client PIN Support Requirements5.5.2 Authenticator Configuration Operations Upon Power Up5.5.3 Getting Retries from Authenticator5.5.4 Getting sharedSecret from Authenticator5.5.5 Setting a New PIN5.5.6 Changing existing PIN5.5.7 Getting pinToken from the Authenticator5.5.8 Using pinToken5.5.8.1 Using pinToken in authenticatorMakeCredential5.5.8.2 Using pinToken in authenticatorGetAssertion5.5.8.3 Without pinToken in authenticatorGetAssertion5.6 authenticatorReset (0x07)6. Message Encoding6.1 Commands6.2 Responses6.3 Status codes7. Interoperating with CTAP1/U2F authenticators7.1 Framing of U2F commands7.1.1 U2F Request Message Framing ### (#u2f-request-message-framing)7.1.2 U2F Response Message Framing ### (#u2f-response-message-framing)7.2 Using the CTAP2 authenticatorMakeCredential Command with CTAP1/U2F authenticators7.3 Using the CTAP2 authenticatorGetAssertion Command with CTAP1/U2F authenticators8. Transport-specific Bindings8.1 USB Human Interface Device (USB HID)8.1.1 Design rationale8.1.2 Protocol structure and data framing8.1.3 Concurrency and channels8.1.4 Message and packet structure8.1.5 Arbitration8.1.5.1 Transaction atomicity, idle and busy states.8.1.5.2 Transaction timeout8.1.5.3 Transaction abort and re-synchronization8.1.5.4 Packet sequencing8.1.6 Channel locking8.1.7 Protocol version and compatibility8.1.8 HID device implementation8.1.8.1 Interface and endpoint descriptors8.1.8.2 HID report descriptor and device discovery8.1.9 CTAPHID commands8.1.9.1 Mandatory commands8.1.9.1.1 CTAPHID_MSG (0x03)8.1.9.1.2 CTAPHID_CBOR (0x10)8.1.9.1.3 CTAPHID_INIT (0x06)8.1.9.1.4 CTAPHID_PING (0x01)8.1.9.1.5 CTAPHID_CANCEL (0x11)8.1.9.1.6 CTAPHID_ERROR (0x3F)8.1.9.1.7 CTAPHID_KEEPALIVE (0x3B)8.1.9.2 Optional commands8.1.9.2.1 CTAPHID_WINK (0x08)8.1.9.2.2 CTAPHID_LOCK (0x04)8.1.9.3 Vendor specific commands8.2 ISO7816, ISO14443 and Near Field Communication (NFC)8.2.1 Conformance8.2.2 Protocol8.2.3 Applet selection8.2.4 Framing8.2.4.1 Commands8.2.4.2 Response8.2.5 Fragmentation8.2.6 Commands8.2.6.1 NFCCTAP_MSG (0x10)8.2.6.2 NFCCTAP_GETRESPONSE (0x11)8.3 Bluetooth Smart / Bluetooth Low Energy Technology8.3.1 Conformance8.3.2 Pairing8.3.3 Link Security8.3.4 Framing8.3.4.1 Request from Client to Authenticator8.3.4.2 Response from Authenticator to Client8.3.4.3 Command, Status, and Error constants8.3.5 GATT Service Description8.3.5.1 FIDO Service8.3.5.2 Device Information Service8.3.5.3 Generic Access Profile Service8.3.6 Protocol Overview8.3.7 Authenticator Advertising Format8.3.8 Requests8.3.9 Responses8.3.10 Framing fragmentation8.3.11 Notifications8.3.12 Implementation Considerations8.3.12.1 Bluetooth pairing: Client considerations8.3.12.2 Bluetooth pairing: Authenticator considerations8.3.13 Handling command completion8.3.14 Data throughput8.3.15 Advertising8.3.16 Authenticator Address Type9. Defined Extensions9.1 HMAC Secret Extension (hmac-secret)10. IANA Considerations10.1 WebAuthn Extension Identifier Registrations11S ecurity ConsiderationsIndexTerms defined by this specificationTerms defined by referenceReferencesNormative ReferencesInformative ReferencesIDL Index

[기획-디지털 ID 표준] ⑫산업단체와 포럼 - 신속 온라인 인증(Fast Identity Online, FIDO)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.신속 온라인 인증(Fast Identity Online, FIDO)은 2013년 2월 출범한 개방형 산업협회다. 전 세계 비밀번호에 대한 과도한 의존을 줄이는 데 도움이 되는 인증 표준을 개발하고 홍보하는 것을 사명으로 삼고 있다.디지털 ID와 관련된 내용은 로밍 인증자와 다른 클라이언트/플랫폼 간 통신을 위한 어플리케이션 계층 프로토콜을 설명하는 클라이언트-인증자 프로토콜(Client to Authenticator Protocol, CTAP)이다.다양한 물리적 매체를 사용해 이 어플리케이션 프로토콜을 다양한 전송 프로토콜에 결합하고 있다. 클라이언트-인증자 프로토콜(Client to Authenticator Protocol, CTAP) 관련 목차를 살펴보면 다음과 같다.목차(table of contents)1. Introduction1.1 Relationship to Other Specifications2. Conformance3. Protocol Structure4. Protocol Overview5. Authenticator API5.1 authenticatorMakeCredential (0x01)5.2 authenticatorGetAssertion (0x02)5.3 authenticatorGetNextAssertion (0x08)5.3.1 Client Logic5.4 authenticatorGetInfo (0x04)5.5 authenticatorClientPIN (0x06)5.5.1 Client PIN Support Requirements5.5.2 Authenticator Configuration Operations Upon Power Up5.5.3 Getting Retries from Authenticator5.5.4 Getting sharedSecret from Authenticator5.5.5 Setting a New PIN5.5.6 Changing existing PIN5.5.7 Getting pinToken from the Authenticator5.5.8 Using pinToken5.5.8.1 Using pinToken in authenticatorMakeCredential5.5.8.2 Using pinToken in authenticatorGetAssertion5.5.8.3 Without pinToken in authenticatorGetAssertion5.6 authenticatorReset (0x07)6. Message Encoding6.1 Commands6.2 Responses6.3 Status codes7. Interoperating with CTAP1/U2F authenticators7.1 Framing of U2F commands7.1.1 U2F Request Message Framing ### (#u2f-request-message-framing)7.1.2 U2F Response Message Framing ### (#u2f-response-message-framing)7.2 Using the CTAP2 authenticatorMakeCredential Command with CTAP1/U2F authenticators7.3 Using the CTAP2 authenticatorGetAssertion Command with CTAP1/U2F authenticators8. Transport-specific Bindings8.1 USB Human Interface Device (USB HID)8.1.1 Design rationale8.1.2 Protocol structure and data framing8.1.3 Concurrency and channels8.1.4 Message and packet structure8.1.5 Arbitration8.1.5.1 Transaction atomicity, idle and busy states.8.1.5.2 Transaction timeout8.1.5.3 Transaction abort and re-synchronization8.1.5.4 Packet sequencing8.1.6 Channel locking8.1.7 Protocol version and compatibility8.1.8 HID device implementation8.1.8.1 Interface and endpoint descriptors8.1.8.2 HID report descriptor and device discovery8.1.9 CTAPHID commands8.1.9.1 Mandatory commands8.1.9.1.1 CTAPHID_MSG (0x03)8.1.9.1.2 CTAPHID_CBOR (0x10)8.1.9.1.3 CTAPHID_INIT (0x06)8.1.9.1.4 CTAPHID_PING (0x01)8.1.9.1.5 CTAPHID_CANCEL (0x11)8.1.9.1.6 CTAPHID_ERROR (0x3F)8.1.9.1.7 CTAPHID_KEEPALIVE (0x3B)8.1.9.2 Optional commands8.1.9.2.1 CTAPHID_WINK (0x08)8.1.9.2.2 CTAPHID_LOCK (0x04)8.1.9.3 Vendor specific commands8.2 ISO7816, ISO14443 and Near Field Communication (NFC)8.2.1 Conformance8.2.2 Protocol8.2.3 Applet selection8.2.4 Framing8.2.4.1 Commands8.2.4.2 Response8.2.5 Fragmentation8.2.6 Commands8.2.6.1 NFCCTAP_MSG (0x10)8.2.6.2 NFCCTAP_GETRESPONSE (0x11)8.3 Bluetooth Smart / Bluetooth Low Energy Technology8.3.1 Conformance8.3.2 Pairing8.3.3 Link Security8.3.4 Framing8.3.4.1 Request from Client to Authenticator8.3.4.2 Response from Authenticator to Client8.3.4.3 Command, Status, and Error constants8.3.5 GATT Service Description8.3.5.1 FIDO Service8.3.5.2 Device Information Service8.3.5.3 Generic Access Profile Service8.3.6 Protocol Overview8.3.7 Authenticator Advertising Format8.3.8 Requests8.3.9 Responses8.3.10 Framing fragmentation8.3.11 Notifications8.3.12 Implementation Considerations8.3.12.1 Bluetooth pairing: Client considerations8.3.12.2 Bluetooth pairing: Authenticator considerations8.3.13 Handling command completion8.3.14 Data throughput8.3.15 Advertising8.3.16 Authenticator Address Type9. Defined Extensions9.1 HMAC Secret Extension (hmac-secret)10. IANA Considerations10.1 WebAuthn Extension Identifier Registrations11S ecurity ConsiderationsIndexTerms defined by this specificationTerms defined by referenceReferencesNormative ReferencesInformative ReferencesIDL Index

![[특집-ISO/IEC JTC 1/SC 17 활동] 35. Result of voting on SR Ballot for ISO/](http://stdnews.kr/data/file/news/thumb/thumb-3555379571_4cufp2BH_756bcefa64e6169e58646ad7b061ecbec455fb11_340x240.jpg)

![[특집-ISO/IEC JTC 1/SC 17 활동] 34. Result of voting on SR ballot for ISO/](http://stdnews.kr/data/file/news/thumb/thumb-3555380113_kIQxAlfN_727cc6e35ccb9d5e6c07574a3b3a2ab9db104d48_340x240.jpg)

![[특집-ISO/IEC JTC 1/SC 17 활동] 33. Result of voting on SR ballot for ISO/](http://stdnews.kr/data/file/news/thumb/thumb-32068165_R52GPIij_2bca2660198a937d2534db7bfd9fc8174a76cfa2_340x240.jpg)

![[특집-ISO/IEC JTC 1/SC 17 활동] 32. Result of voting on SR Ballot for ISO/](http://stdnews.kr/data/file/news/thumb/thumb-32068165_TxRrtYEa_c36d1a53acc15db7e18fae132ffef64e11bda43c_340x240.jpg)

![[특집-ISO/IEC JTC 1/SC 17 활동] 31. Result of voting on SR Ballot for ISO/](http://stdnews.kr/data/file/news/thumb/thumb-3555377690_nrjmWhSf_d9b63299e7f3f52053141cae28f32f7df40b5918_340x240.jpg)

![[일본] 요코하마(横浜), 3월 원격근무로 일하는 50대 여성이 장시간 노동을 강요받아 적응장애가 발병해 산재로 인정받아](http://stdnews.kr/data/file/news/thumb/thumb-3555377672_BapV2SmF_41a011a26290be1daa3f6a5220df7b8b6d167f69_340x240.jpg)

![[인도] 마하라슈트라주 식품의약국(Maharashtra FDA), 맥도날드 상품명에 치즈를 잘못 표기해 소비자 기만 지적](http://stdnews.kr/data/file/news/thumb/thumb-3743818281_Uu5GpcKZ_6890f33f4b087f58686ed20e46a04bbb79ad883e_340x240.jpg)

![[남아공] 토코만 푸드(Thokoman Foods), 자사 땅콩버터 식품 안전성 재확인](http://stdnews.kr/data/file/news/thumb/thumb-3743818281_h5HrK0kT_c2453abdb4577a16b34590f5b8f76de9c2a95469_340x240.jpg)

![[일본] 혼다(ホンダ), 2030년까지 전기자동차(EV)를 중심으로 하는 전동화와 소트프웨어 개발에 10조 엔을 투자할 계획](http://stdnews.kr/data/file/news/thumb/thumb-3555381172_1g5z7YDN_4db7699b271b5e9dbbe1a4f6dc69fb01a9881abb_340x240.jpg)

![[일본] 자민당(自民党), 기업이 직원을 고객의 '카스하라(カスハラ)로부터 보호를 의무로 하는 방안을 고려 중](http://stdnews.kr/data/file/news/thumb/thumb-3555381172_PCNyaL1v_9f9b79d526b4be07024401e874fe26f618a42e7c_340x240.jpg)

![[일본] 총무성(総務省), 2023년 기준 전국의 빈집은 900만 호로 사상 최고치 기록](http://stdnews.kr/data/file/news/thumb/thumb-3555379571_qr01mWC9_fef7fa874e596585a04ee2dae235376595341779_340x240.jpg)

![[특집-기상기후재난] 한국중부발전(주) 신정철 선임 인터뷰 - 행정안전부 뿐 아니라 기상기후 연계조직 모두가 참여하는 협의체가](http://stdnews.kr/data/file/news/thumb/thumb-3555374516_iKWwUBas_9c1729f1e3977ee50c398986e7f98d5002a57deb_340x240.jpg)

![[특집-기상기후재난] (주)비밍코어 정성민 대표 인터뷰 - 인공지능(AI) 활용한 기후재난 대처 솔루션 개발](http://stdnews.kr/data/file/news/thumb/thumb-3555374391_0JZYhIcj_dca23c54fc7923952082a9d7af92db00b9dd33c9_340x240.jpg)

![[기획-표준 전문가] 한국투자증권 김범수 FC 인터뷰 - 표준전문가 양성 교육이 지속되길 희망](http://stdnews.kr/data/file/news/thumb/thumb-3555374114_Np9hM7aC_e6ffa916aade15e1c301badf3132ed3f0551a900_340x240.jpg)

![[특집-기상기후재난] 행정안전부 안전교육 전문인력 유정희 강사 인터뷰 - 기상기후재난예방 전문가 양성 시급](http://stdnews.kr/data/file/news/thumb/thumb-3555374240_gOmdLG10_cfc17ed887dccc93f503013bf794ed568a5d40dc_340x240.jpg)

![[특집-기상기후재난] (주)이토스 김형식 대표 인터뷰 - 재난을 사전에 예측·예방할 기술개발 시급](http://stdnews.kr/data/file/news/thumb/thumb-32068165_lmUrCBIn_797dc8926bb7d90542546463cc73e6233f0bbb46_340x240.png)