검색결과

-

![[특집-기술위원회] TC 228 관광 및 관련 서비스(Tourism and related services)... 관광서비스 제공업자에 의해 제공된 서비스 사양에 관한 표준화](http://stdnews.kr/img/no_image_282_80.png) [특집-기술위원회] TC 228 관광 및 관련 서비스(Tourism and related services)... 관광서비스 제공업자에 의해 제공된 서비스 사양에 관한 표준화스위스 제네바에 본부를 두고 있는 국제표준화기구(ISO)에서 활동 중인 기술위원회(Technical Committeee, TC)는 TC 1~TC 323까지 구성돼 있다.기술위원회의 역할은 기술관리부가 승인한 작업범위 내 작업 프로그램 입안, 실행, 국제규격의 작성 등이다. 또한 산하 분과위원회(SC), 작업그룹(WG)을 통해 기타 ISO 기술위원회 또는 국제기관과 연계한다.ISO/IEC 기술작업 지침서 및 기술관리부 결정사항에 따른 ISO 국제규격안 작성·배포, 회원국의 의견 편집 등도 처리한다. 소속 분과위원회 및 작업그룹의 업무조정, 해당 기술위원회의 회의 준비도 담당한다.1947년 최초로 구성된 나사산에 대한 TC 1 기술위원회를 시작으로 순환경제를 표준화하기 위한 TC 323까지 각 TC 기술위원회의 의장, ISO 회원, 발행 표준 및 개발 표준 등에 대해 살펴볼 예정이다.이미 다룬 기술위원회와 구성 연도를 살펴 보면 △1947년 TC 1~67 △1948년 TC 69 △1949년 TC 70~72 △1972년 TC 68 △1950년 TC 74 △1951년 TC 76 △1952년 TC 77 △1953년 TC 79, TC 81 △1955년 TC 82, TC 83 △1956년 TC 84, TC 85 △1957년 TC 86, TC 87, TC 89 △1958년 TC 91, TC 92 △1959년 TC 94 △1960년 TC 96, TC 98 △1961년 TC 101, TC 102, TC 104 등이다.또한 △1962년 TC 105~107 △1963년 TC 108~111 △1964년 TC 112~115, TC 117 △1965년 TC 118 △1966년 TC 119~122 △1967년 TC 123 △1968년 TC 126, TC 127 △1969년 TC 130~136 △1970년 TC 137, TC 138, TC 142, TC 145 △1971년 TC 146~150, TC 153 △1972년 TC 154 △1973년 TC 155 △1974년 TC 156~161 △1975년 TC 162~164 △1976년 TC 165, TC 166 △1977년 TC 167, TC 168, TC 170 △1978년 TC 171~174 △1979년 TC 176, TC 178 등도 포함된다.그리고 △1980년 TC 180, TC 181 △1981년 TC 182 △1983년 TC 183~186 △1984년 TC 188 △1985년 TC 189~191 △1988년 TC 192~194 △1989년 TC 195 △1990년 TC 197, TC 198 △1991년 TC 199, TC 201, TC 202 △1992년 TC 204~206 △1993년 TC 209 △1994년 TC 210, TC 211 △1996년 TC 213, TC 214 △1998년 TC 215~218 △1999년 TC 219, TC 220 △2000년 TC 221, TC 222 △2001년 TC 224 △2002년 TC 225 △2004년 TC 226 TC 227 등이 있다.ISO/TC 228 관광 및 관련 서비스(Tourism and related services)와 관련된 기술위원회는 2005년 결성됐다. 사무국은 스페인 표준화협회(Spanish Association for Standardization, UNE)에서 맡고 있다.위원회는 나탈리아 오르티스 데 사라테(Mrs Natalia Ortiz de Zárate)가 책임지고 있다. 현재 의장은 마누엘 오테로(Mr Manuel Otero)로 임기는 2026년까지다. ISO 기술 프로그램 관리자는 모니카 이비도(Ms Monica Ibido)이며 ISO 편집 관리자는 앨리슨 레이드 자몬드(Ms Alison Reid-Jamond)이다.범위는 용어, 관광서비스 제공업자에 의해 제공된 서비스 사양에 관한 표준화다. 또한 관련 활동이나 관광지, 그들이 사용하거나 관광 구매자, 공급자 및 소비자에게 정보에 입각한 결정을 내릴 수 있는 기준을 제공는 시설 및 장비의 요구 사항을 포함한다.현재 ISO/TC 228 사무국의 직접적인 책임 하에 발행된 표준은 56개며 ISO/TC 228 사무국의 직접적인 책임 하에 개발 중인 표준은 12개다. 참여하고 있는 회원은 58개국, 참관 회원은 47개국이다.□ ISO/TC 228 사무국의 직접적인 책임 하에 발행된 표준 56개 중 15개 목록▷ISO 3021:2023 Adventure tourism — Hiking and trekking activities — Requirements and recommendations▷ISO 3163:2022 Adventure tourism — Vocabulary▷ISO 5103:2023 Tourism and related services — Dry stack boat storage — Minimum requirements for operations and service provision▷ISO/PAS 5643:2021 Tourism and related services — Requirements and guidelines to reduce the spread of Covid-19 in the tourism industry▷ISO 8804-1:2024 Requirements for the training of scientific divers — Part 1: Scientific divers▷ISO 8804-2:2024 Requirements for the training of scientific divers — Part 2: Advanced scientific divers▷ISO 8804-3:2024 Requirements for the training of scientific divers — Part 3: Scientific diving project leader▷ISO 11107:2009 Recreational diving services — Requirements for training programmes on enriched air nitrox (EAN) diving▷ISO 11121:2017 Recreational diving services — Requirements for introductory programmes to scuba diving▷ISO 13009:2015 Tourism and related services — Requirements and recommendations for beach operation▷ISO 13289:2011 Recreational diving services — Requirements for the conduct of snorkelling excursions▷ISO 13293:2012 Recreational diving services — Requirements for gas blender training programmes▷ISO 13687-1:2017 Tourism and related services — Yacht harbours — Part 1: Minimum requirements for basic service level harbours▷ISO 13687-2:2017 Tourism and related services — Yacht harbours — Part 2: Minimum requirements for intermediate service level harbours▷ISO 13687-3:2017 Tourism and related services — Yacht harbours — Part 3: Minimum requirements for high service level harbours□ ISO/TC 228 사무국의 직접적인 책임 하에 개발중인 표준 12개 목록▷ISO/DIS 9468 Tourism and related services — Online travel agency (OTA) — Guidelines for online accommodation booking platform services▷ISO/DIS 11956 Adventure tourism — Cyclotourism — Requirements and recommendations▷ISO/DIS 14785 Tourism and related services —Tourist information services — Requirements and recommendations▷ISO/DIS 16520 Tourism and related services — Restaurants and caterings — Vocabulary▷ISO/DIS 18060 Sustainable Tourism — Indicators for organizations in the tourism value chain — Requirements and guidance for use▷ISO 18725 Tourism and related services — Yacht harbours and dry stacks — Requirements for clean harbours and active biodiversity harbours▷ISO/AWI 18981 Tourism and related services — Restaurants — Guidelines for buffet design and services▷ISO/AWI 18982 Tourism and related services — Sustainable tourism — Good Practices for implementing fundamental principles of sustainable tourism in tourism destinations▷ISO/WD 18983 Guidelines for hybrid meeting service▷ISO/WD 20525 Tourism and related services — Semantics applied to tourism destinations▷ISO/WD PAS 24969 Contingency plan for infection prevention and control (IPC) in exhibition industry▷ISO/DIS 25639-1 Exhibitions, shows, fairs and conventions — Part 1: Vocabulary

[특집-기술위원회] TC 228 관광 및 관련 서비스(Tourism and related services)... 관광서비스 제공업자에 의해 제공된 서비스 사양에 관한 표준화스위스 제네바에 본부를 두고 있는 국제표준화기구(ISO)에서 활동 중인 기술위원회(Technical Committeee, TC)는 TC 1~TC 323까지 구성돼 있다.기술위원회의 역할은 기술관리부가 승인한 작업범위 내 작업 프로그램 입안, 실행, 국제규격의 작성 등이다. 또한 산하 분과위원회(SC), 작업그룹(WG)을 통해 기타 ISO 기술위원회 또는 국제기관과 연계한다.ISO/IEC 기술작업 지침서 및 기술관리부 결정사항에 따른 ISO 국제규격안 작성·배포, 회원국의 의견 편집 등도 처리한다. 소속 분과위원회 및 작업그룹의 업무조정, 해당 기술위원회의 회의 준비도 담당한다.1947년 최초로 구성된 나사산에 대한 TC 1 기술위원회를 시작으로 순환경제를 표준화하기 위한 TC 323까지 각 TC 기술위원회의 의장, ISO 회원, 발행 표준 및 개발 표준 등에 대해 살펴볼 예정이다.이미 다룬 기술위원회와 구성 연도를 살펴 보면 △1947년 TC 1~67 △1948년 TC 69 △1949년 TC 70~72 △1972년 TC 68 △1950년 TC 74 △1951년 TC 76 △1952년 TC 77 △1953년 TC 79, TC 81 △1955년 TC 82, TC 83 △1956년 TC 84, TC 85 △1957년 TC 86, TC 87, TC 89 △1958년 TC 91, TC 92 △1959년 TC 94 △1960년 TC 96, TC 98 △1961년 TC 101, TC 102, TC 104 등이다.또한 △1962년 TC 105~107 △1963년 TC 108~111 △1964년 TC 112~115, TC 117 △1965년 TC 118 △1966년 TC 119~122 △1967년 TC 123 △1968년 TC 126, TC 127 △1969년 TC 130~136 △1970년 TC 137, TC 138, TC 142, TC 145 △1971년 TC 146~150, TC 153 △1972년 TC 154 △1973년 TC 155 △1974년 TC 156~161 △1975년 TC 162~164 △1976년 TC 165, TC 166 △1977년 TC 167, TC 168, TC 170 △1978년 TC 171~174 △1979년 TC 176, TC 178 등도 포함된다.그리고 △1980년 TC 180, TC 181 △1981년 TC 182 △1983년 TC 183~186 △1984년 TC 188 △1985년 TC 189~191 △1988년 TC 192~194 △1989년 TC 195 △1990년 TC 197, TC 198 △1991년 TC 199, TC 201, TC 202 △1992년 TC 204~206 △1993년 TC 209 △1994년 TC 210, TC 211 △1996년 TC 213, TC 214 △1998년 TC 215~218 △1999년 TC 219, TC 220 △2000년 TC 221, TC 222 △2001년 TC 224 △2002년 TC 225 △2004년 TC 226 TC 227 등이 있다.ISO/TC 228 관광 및 관련 서비스(Tourism and related services)와 관련된 기술위원회는 2005년 결성됐다. 사무국은 스페인 표준화협회(Spanish Association for Standardization, UNE)에서 맡고 있다.위원회는 나탈리아 오르티스 데 사라테(Mrs Natalia Ortiz de Zárate)가 책임지고 있다. 현재 의장은 마누엘 오테로(Mr Manuel Otero)로 임기는 2026년까지다. ISO 기술 프로그램 관리자는 모니카 이비도(Ms Monica Ibido)이며 ISO 편집 관리자는 앨리슨 레이드 자몬드(Ms Alison Reid-Jamond)이다.범위는 용어, 관광서비스 제공업자에 의해 제공된 서비스 사양에 관한 표준화다. 또한 관련 활동이나 관광지, 그들이 사용하거나 관광 구매자, 공급자 및 소비자에게 정보에 입각한 결정을 내릴 수 있는 기준을 제공는 시설 및 장비의 요구 사항을 포함한다.현재 ISO/TC 228 사무국의 직접적인 책임 하에 발행된 표준은 56개며 ISO/TC 228 사무국의 직접적인 책임 하에 개발 중인 표준은 12개다. 참여하고 있는 회원은 58개국, 참관 회원은 47개국이다.□ ISO/TC 228 사무국의 직접적인 책임 하에 발행된 표준 56개 중 15개 목록▷ISO 3021:2023 Adventure tourism — Hiking and trekking activities — Requirements and recommendations▷ISO 3163:2022 Adventure tourism — Vocabulary▷ISO 5103:2023 Tourism and related services — Dry stack boat storage — Minimum requirements for operations and service provision▷ISO/PAS 5643:2021 Tourism and related services — Requirements and guidelines to reduce the spread of Covid-19 in the tourism industry▷ISO 8804-1:2024 Requirements for the training of scientific divers — Part 1: Scientific divers▷ISO 8804-2:2024 Requirements for the training of scientific divers — Part 2: Advanced scientific divers▷ISO 8804-3:2024 Requirements for the training of scientific divers — Part 3: Scientific diving project leader▷ISO 11107:2009 Recreational diving services — Requirements for training programmes on enriched air nitrox (EAN) diving▷ISO 11121:2017 Recreational diving services — Requirements for introductory programmes to scuba diving▷ISO 13009:2015 Tourism and related services — Requirements and recommendations for beach operation▷ISO 13289:2011 Recreational diving services — Requirements for the conduct of snorkelling excursions▷ISO 13293:2012 Recreational diving services — Requirements for gas blender training programmes▷ISO 13687-1:2017 Tourism and related services — Yacht harbours — Part 1: Minimum requirements for basic service level harbours▷ISO 13687-2:2017 Tourism and related services — Yacht harbours — Part 2: Minimum requirements for intermediate service level harbours▷ISO 13687-3:2017 Tourism and related services — Yacht harbours — Part 3: Minimum requirements for high service level harbours□ ISO/TC 228 사무국의 직접적인 책임 하에 개발중인 표준 12개 목록▷ISO/DIS 9468 Tourism and related services — Online travel agency (OTA) — Guidelines for online accommodation booking platform services▷ISO/DIS 11956 Adventure tourism — Cyclotourism — Requirements and recommendations▷ISO/DIS 14785 Tourism and related services —Tourist information services — Requirements and recommendations▷ISO/DIS 16520 Tourism and related services — Restaurants and caterings — Vocabulary▷ISO/DIS 18060 Sustainable Tourism — Indicators for organizations in the tourism value chain — Requirements and guidance for use▷ISO 18725 Tourism and related services — Yacht harbours and dry stacks — Requirements for clean harbours and active biodiversity harbours▷ISO/AWI 18981 Tourism and related services — Restaurants — Guidelines for buffet design and services▷ISO/AWI 18982 Tourism and related services — Sustainable tourism — Good Practices for implementing fundamental principles of sustainable tourism in tourism destinations▷ISO/WD 18983 Guidelines for hybrid meeting service▷ISO/WD 20525 Tourism and related services — Semantics applied to tourism destinations▷ISO/WD PAS 24969 Contingency plan for infection prevention and control (IPC) in exhibition industry▷ISO/DIS 25639-1 Exhibitions, shows, fairs and conventions — Part 1: Vocabulary -

![[기획-디지털 ID 표준] ⑮산업단체와 포럼 - 오픈ID(OpenID)](http://stdnews.kr/data/file/news/thumb/thumb-3555377734_XqCcNB92_54951c1023ad0bdae0bd127684006d26053569de_200x180.jpg) [기획-디지털 ID 표준] ⑮산업단체와 포럼 - 오픈ID(OpenID)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.오픈ID(OpenID)는 개인 및 기업의 비영리 국제 표준화 조직으로 OpenID(개방형 표준 및 분산 인증 프로토콜)를 활성화, 홍보, 보호하기 위해 노력하고 있다.오픈ID 코넥트 코어(OpenID Connect Core)는 핵심 OpenID 기능을 정의하고 있다. OpenID 기능은 OAuth 2.0 기반에 구축된 인증과 최종 사용자에 대한 정보를 전달하기 위한 클레임의 사용이다. 추가적인 기술 사양 문서는 검증 가능한 자격 증명 및 검증 가능한 프리젠테이션의 발급을 확장하기 위해 작성됐다. 또한 OpenID Connect 사용에 대한 보안 및 개인 정보 보호 고려 사항에 대해 설명하고 있다.아래는 오픈ID가 발행한 'OpenID Connect Core 1.0 incorporating errata set 1' 목차 내용이다.■ 목차(Table of Contents)1. Introduction1.1. Requirements Notation and Conventions1.2. Terminology1.3. Overview2. ID Token3. Authentication3.1. Authentication using the Authorization Code Flow3.1.1. Authorization Code Flow Steps3.1.2. Authorization Endpoint3.1.2.1. Authentication Request3.1.2.2. Authentication Request Validation3.1.2.3. Authorization Server Authenticates End-User3.1.2.4. Authorization Server Obtains End-User Consent/Authorization3.1.2.5. Successful Authentication Response3.1.2.6. Authentication Error Response3.1.2.7. Authentication Response Validation3.1.3. Token Endpoint3.1.3.1. Token Request3.1.3.2. Token Request Validation3.1.3.3. Successful Token Response3.1.3.4. Token Error Response3.1.3.5. Token Response Validation3.1.3.6. ID Token3.1.3.7. ID Token Validation3.1.3.8. Access Token Validation3.2. Authentication using the Implicit Flow3.2.1. Implicit Flow Steps3.2.2. Authorization Endpoint3.2.2.1. Authentication Request3.2.2.2. Authentication Request Validation3.2.2.3. Authorization Server Authenticates End-User3.2.2.4. Authorization Server Obtains End-User Consent/Authorization3.2.2.5. Successful Authentication Response3.2.2.6. Authentication Error Response3.2.2.7. Redirect URI Fragment Handling3.2.2.8. Authentication Response Validation3.2.2.9. Access Token Validation3.2.2.10. ID Token3.2.2.11. ID Token Validation3.3. Authentication using the Hybrid Flow3.3.1. Hybrid Flow Steps3.3.2. Authorization Endpoint3.3.2.1. Authentication Request3.3.2.2. Authentication Request Validation3.3.2.3. Authorization Server Authenticates End-User3.3.2.4. Authorization Server Obtains End-User Consent/Authorization3.3.2.5. Successful Authentication Response3.3.2.6. Authentication Error Response3.3.2.7. Redirect URI Fragment Handling3.3.2.8. Authentication Response Validation3.3.2.9. Access Token Validation3.3.2.10. Authorization Code Validation3.3.2.11. ID Token3.3.2.12. ID Token Validation3.3.3. Token Endpoint3.3.3.1. Token Request3.3.3.2. Token Request Validation3.3.3.3. Successful Token Response3.3.3.4. Token Error Response3.3.3.5. Token Response Validation3.3.3.6. ID Token3.3.3.7. ID Token Validation3.3.3.8. Access Token3.3.3.9. Access Token Validation4. Initiating Login from a Third Party5. Claims5.1. Standard Claims5.1.1. Address Claim5.1.2. Additional Claims5.2. Claims Languages and Scripts5.3. UserInfo Endpoint5.3.1. UserInfo Request5.3.2. Successful UserInfo Response5.3.3. UserInfo Error Response5.3.4. UserInfo Response Validation5.4. Requesting Claims using Scope Values5.5. Requesting Claims using the "claims" Request Parameter5.5.1. Individual Claims Requests5.5.1.1. Requesting the "acr" Claim5.5.2. Languages and Scripts for Individual Claims5.6. Claim Types5.6.1. Normal Claims5.6.2. Aggregated and Distributed Claims5.6.2.1. Example of Aggregated Claims5.6.2.2. Example of Distributed Claims5.7. Claim Stability and Uniqueness6. Passing Request Parameters as JWTs6.1. Passing a Request Object by Value6.1.1. Request using the "request" Request Parameter6.2. Passing a Request Object by Reference6.2.1. URL Referencing the Request Object6.2.2. Request using the "request_uri" Request Parameter6.2.3. Authorization Server Fetches Request Object6.2.4. "request_uri" Rationale6.3. Validating JWT-Based Requests6.3.1. Encrypted Request Object6.3.2. Signed Request Object6.3.3. Request Parameter Assembly and Validation7. Self-Issued OpenID Provider7.1. Self-Issued OpenID Provider Discovery7.2. Self-Issued OpenID Provider Registration7.2.1. Providing Information with the "registration" Request Parameter7.3. Self-Issued OpenID Provider Request7.4. Self-Issued OpenID Provider Response7.5. Self-Issued ID Token Validation8. Subject Identifier Types8.1. Pairwise Identifier Algorithm9. Client Authentication10. Signatures and Encryption10.1. Signing10.1.1. Rotation of Asymmetric Signing Keys10.2. Encryption10.2.1. Rotation of Asymmetric Encryption Keys11. Offline Access12. Using Refresh Tokens12.1. Refresh Request12.2. Successful Refresh Response12.3. Refresh Error Response13. Serializations13.1. Query String Serialization13.2. Form Serialization13.3. JSON Serialization14. String Operations15. Implementation Considerations15.1. Mandatory to Implement Features for All OpenID Providers15.2. Mandatory to Implement Features for Dynamic OpenID Providers15.3. Discovery and Registration15.4. Mandatory to Implement Features for Relying Parties15.5. Implementation Notes15.5.1. Authorization Code Implementation Notes15.5.2. Nonce Implementation Notes15.5.3. Redirect URI Fragment Handling Implementation Notes15.6. Compatibility Notes15.6.1. Pre-Final IETF Specifications15.6.2. Google "iss" Value15.7. Related Specifications and Implementer's Guides16. Security Considerations16.1. Request Disclosure16.2. Server Masquerading16.3. Token Manufacture/Modification16.4. Access Token Disclosure16.5. Server Response Disclosure16.6. Server Response Repudiation16.7. Request Repudiation16.8. Access Token Redirect16.9. Token Reuse16.10. Eavesdropping or Leaking Authorization Codes (Secondary Authenticator Capture)16.11. Token Substitution16.12. Timing Attack16.13. Other Crypto Related Attacks16.14. Signing and Encryption Order16.15. Issuer Identifier16.16. Implicit Flow Threats16.17. TLS Requirements16.18. Lifetimes of Access Tokens and Refresh Tokens16.19. Symmetric Key Entropy16.20. Need for Signed Requests16.21. Need for Encrypted Requests17. Privacy Considerations17.1. Personally Identifiable Information17.2. Data Access Monitoring17.3. Correlation17.4. Offline Access18. IANA Considerations18.1. JSON Web Token Claims Registration18.1.1. Registry Contents18.2. OAuth Parameters Registration18.2.1. Registry Contents18.3. OAuth Extensions Error Registration18.3.1. Registry Contents19. References19.1. Normative References19.2. Informative ReferencesAppendix A. Authorization ExamplesA.1. Example using response_type=codeA.2. Example using response_type=id_tokenA.3. Example using response_type=id_token tokenA.4. Example using response_type=code id_tokenA.5. Example using response_type=code tokenA.6. Example using response_type=code id_token tokenA.7. RSA Key Used in ExamplesAppendix B. AcknowledgementsAppendix C. Notices§ Authors' Addresses

[기획-디지털 ID 표준] ⑮산업단체와 포럼 - 오픈ID(OpenID)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.오픈ID(OpenID)는 개인 및 기업의 비영리 국제 표준화 조직으로 OpenID(개방형 표준 및 분산 인증 프로토콜)를 활성화, 홍보, 보호하기 위해 노력하고 있다.오픈ID 코넥트 코어(OpenID Connect Core)는 핵심 OpenID 기능을 정의하고 있다. OpenID 기능은 OAuth 2.0 기반에 구축된 인증과 최종 사용자에 대한 정보를 전달하기 위한 클레임의 사용이다. 추가적인 기술 사양 문서는 검증 가능한 자격 증명 및 검증 가능한 프리젠테이션의 발급을 확장하기 위해 작성됐다. 또한 OpenID Connect 사용에 대한 보안 및 개인 정보 보호 고려 사항에 대해 설명하고 있다.아래는 오픈ID가 발행한 'OpenID Connect Core 1.0 incorporating errata set 1' 목차 내용이다.■ 목차(Table of Contents)1. Introduction1.1. Requirements Notation and Conventions1.2. Terminology1.3. Overview2. ID Token3. Authentication3.1. Authentication using the Authorization Code Flow3.1.1. Authorization Code Flow Steps3.1.2. Authorization Endpoint3.1.2.1. Authentication Request3.1.2.2. Authentication Request Validation3.1.2.3. Authorization Server Authenticates End-User3.1.2.4. Authorization Server Obtains End-User Consent/Authorization3.1.2.5. Successful Authentication Response3.1.2.6. Authentication Error Response3.1.2.7. Authentication Response Validation3.1.3. Token Endpoint3.1.3.1. Token Request3.1.3.2. Token Request Validation3.1.3.3. Successful Token Response3.1.3.4. Token Error Response3.1.3.5. Token Response Validation3.1.3.6. ID Token3.1.3.7. ID Token Validation3.1.3.8. Access Token Validation3.2. Authentication using the Implicit Flow3.2.1. Implicit Flow Steps3.2.2. Authorization Endpoint3.2.2.1. Authentication Request3.2.2.2. Authentication Request Validation3.2.2.3. Authorization Server Authenticates End-User3.2.2.4. Authorization Server Obtains End-User Consent/Authorization3.2.2.5. Successful Authentication Response3.2.2.6. Authentication Error Response3.2.2.7. Redirect URI Fragment Handling3.2.2.8. Authentication Response Validation3.2.2.9. Access Token Validation3.2.2.10. ID Token3.2.2.11. ID Token Validation3.3. Authentication using the Hybrid Flow3.3.1. Hybrid Flow Steps3.3.2. Authorization Endpoint3.3.2.1. Authentication Request3.3.2.2. Authentication Request Validation3.3.2.3. Authorization Server Authenticates End-User3.3.2.4. Authorization Server Obtains End-User Consent/Authorization3.3.2.5. Successful Authentication Response3.3.2.6. Authentication Error Response3.3.2.7. Redirect URI Fragment Handling3.3.2.8. Authentication Response Validation3.3.2.9. Access Token Validation3.3.2.10. Authorization Code Validation3.3.2.11. ID Token3.3.2.12. ID Token Validation3.3.3. Token Endpoint3.3.3.1. Token Request3.3.3.2. Token Request Validation3.3.3.3. Successful Token Response3.3.3.4. Token Error Response3.3.3.5. Token Response Validation3.3.3.6. ID Token3.3.3.7. ID Token Validation3.3.3.8. Access Token3.3.3.9. Access Token Validation4. Initiating Login from a Third Party5. Claims5.1. Standard Claims5.1.1. Address Claim5.1.2. Additional Claims5.2. Claims Languages and Scripts5.3. UserInfo Endpoint5.3.1. UserInfo Request5.3.2. Successful UserInfo Response5.3.3. UserInfo Error Response5.3.4. UserInfo Response Validation5.4. Requesting Claims using Scope Values5.5. Requesting Claims using the "claims" Request Parameter5.5.1. Individual Claims Requests5.5.1.1. Requesting the "acr" Claim5.5.2. Languages and Scripts for Individual Claims5.6. Claim Types5.6.1. Normal Claims5.6.2. Aggregated and Distributed Claims5.6.2.1. Example of Aggregated Claims5.6.2.2. Example of Distributed Claims5.7. Claim Stability and Uniqueness6. Passing Request Parameters as JWTs6.1. Passing a Request Object by Value6.1.1. Request using the "request" Request Parameter6.2. Passing a Request Object by Reference6.2.1. URL Referencing the Request Object6.2.2. Request using the "request_uri" Request Parameter6.2.3. Authorization Server Fetches Request Object6.2.4. "request_uri" Rationale6.3. Validating JWT-Based Requests6.3.1. Encrypted Request Object6.3.2. Signed Request Object6.3.3. Request Parameter Assembly and Validation7. Self-Issued OpenID Provider7.1. Self-Issued OpenID Provider Discovery7.2. Self-Issued OpenID Provider Registration7.2.1. Providing Information with the "registration" Request Parameter7.3. Self-Issued OpenID Provider Request7.4. Self-Issued OpenID Provider Response7.5. Self-Issued ID Token Validation8. Subject Identifier Types8.1. Pairwise Identifier Algorithm9. Client Authentication10. Signatures and Encryption10.1. Signing10.1.1. Rotation of Asymmetric Signing Keys10.2. Encryption10.2.1. Rotation of Asymmetric Encryption Keys11. Offline Access12. Using Refresh Tokens12.1. Refresh Request12.2. Successful Refresh Response12.3. Refresh Error Response13. Serializations13.1. Query String Serialization13.2. Form Serialization13.3. JSON Serialization14. String Operations15. Implementation Considerations15.1. Mandatory to Implement Features for All OpenID Providers15.2. Mandatory to Implement Features for Dynamic OpenID Providers15.3. Discovery and Registration15.4. Mandatory to Implement Features for Relying Parties15.5. Implementation Notes15.5.1. Authorization Code Implementation Notes15.5.2. Nonce Implementation Notes15.5.3. Redirect URI Fragment Handling Implementation Notes15.6. Compatibility Notes15.6.1. Pre-Final IETF Specifications15.6.2. Google "iss" Value15.7. Related Specifications and Implementer's Guides16. Security Considerations16.1. Request Disclosure16.2. Server Masquerading16.3. Token Manufacture/Modification16.4. Access Token Disclosure16.5. Server Response Disclosure16.6. Server Response Repudiation16.7. Request Repudiation16.8. Access Token Redirect16.9. Token Reuse16.10. Eavesdropping or Leaking Authorization Codes (Secondary Authenticator Capture)16.11. Token Substitution16.12. Timing Attack16.13. Other Crypto Related Attacks16.14. Signing and Encryption Order16.15. Issuer Identifier16.16. Implicit Flow Threats16.17. TLS Requirements16.18. Lifetimes of Access Tokens and Refresh Tokens16.19. Symmetric Key Entropy16.20. Need for Signed Requests16.21. Need for Encrypted Requests17. Privacy Considerations17.1. Personally Identifiable Information17.2. Data Access Monitoring17.3. Correlation17.4. Offline Access18. IANA Considerations18.1. JSON Web Token Claims Registration18.1.1. Registry Contents18.2. OAuth Parameters Registration18.2.1. Registry Contents18.3. OAuth Extensions Error Registration18.3.1. Registry Contents19. References19.1. Normative References19.2. Informative ReferencesAppendix A. Authorization ExamplesA.1. Example using response_type=codeA.2. Example using response_type=id_tokenA.3. Example using response_type=id_token tokenA.4. Example using response_type=code id_tokenA.5. Example using response_type=code tokenA.6. Example using response_type=code id_token tokenA.7. RSA Key Used in ExamplesAppendix B. AcknowledgementsAppendix C. Notices§ Authors' Addresses -

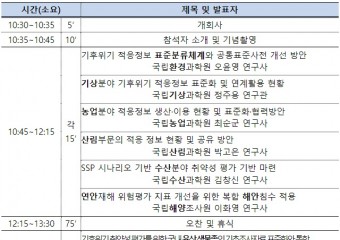

![[특집-ISO/IEC JTC 1/SC 17 활동] ④ISO/IEC JTC 1 Standing Document: SD19 on Meetings 소개](http://stdnews.kr/data/file/news/thumb/thumb-3555377776_vuxKA4kU_9080000806eb9d9c6daf09065f7a971f561b0269_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ④ISO/IEC JTC 1 Standing Document: SD19 on Meetings 소개지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings' 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings'이다. 이 문서의 요구사항은 워킹그룹(WG)을 포함해 모든 JTC 1 기관에 적용된다.문서는 JTC1 및 그 하위 그룹의 회의에 관한 ISO/IEC JTC1 정책을 포함하고 있다. 또한 회의 주최, 회의 소집, 회의 안건 작성, 회의 문서 배포, 회의 참여 절차 등을 개괄적으로 설명하고 있다.본 문서는 대면, 가상(즉, 원격 회의 또는 전자 수단으로만 소집되는 회의) 및 하이브리드의 세 가지 회의 모드를 다루고 있다.회의 유형에는 JTC1 총회, SC 총회, 실무 그룹 회의, 자문 그룹 회의 및 임시 그룹 회의가 포함된다. 이 표준 문서는 ISO/IEC 지침 및 통합 JTC1 부록과 함께 사용된다.여기에 포함된 정보는 JTC1 운영 규칙의 일부이며 상충되는 경우 ISO/IEC 지침 및 통합 JTC1 보충 문서가 우선시 된다. 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings'와 관련한 문서 목차를 소개하면 다음과 같다.Contents 1.Abbreviations2.General3.Modes of meetings–face-to-face, virtual and hybrid3.1Overview3.2Face-to-face3.3Virtual3.4Hybrid3.5Summary comparison offace-to-face mode with some remote participants and hybrid mode4.Accessibility5.Common considerations for all meeting modes5.1General5.2Hosting5.3Calling and cancelling5.4Participation in meetings5.4.1Participation and representation on a national delegation basis5.4.2General participation5.5Due dates5.6Meeting documents5.6.1Meeting notice and logistics5.6.2Agenda5.6.3Contributions5.7Meeting etiquette5.8Meeting resolutions, recommendations and report6Face-to-face meetings6.1Hosting6.2Calling6.3Participation in meetings6.4Meeting documents and due dates6.4.1Meeting notice and logistics6.4.2Agendas6.4.3Contributions7Virtual meetings7.1Planning and scheduling7.2Calling7.3Participation in meetings7.4Meeting security and privacy7.5Meeting documents and due dates7.5.1Meeting notice and logistics7.5.2Agendas7.5.3Contributions7.6Meeting discussions7.7Meeting tools8Hybrid meetings8.1Participation in meetings8.2Meeting security and privacy8.3Meeting documents and due dates8.3.1Meeting notice and logistics8.3.2Agendas 8.3.3Contributions8.4Meeting discussions8.5Meeting tools9Recording of meetings10Funding mechanismsAnnexA: Template for facility fee accounting reportAnnexB: Summary of deadlines related to meetings (informative)AnnexC: Comparison of face-to-face mode with some remote participants and hybrid mode (Informative)Bibliography

[특집-ISO/IEC JTC 1/SC 17 활동] ④ISO/IEC JTC 1 Standing Document: SD19 on Meetings 소개지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings' 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings'이다. 이 문서의 요구사항은 워킹그룹(WG)을 포함해 모든 JTC 1 기관에 적용된다.문서는 JTC1 및 그 하위 그룹의 회의에 관한 ISO/IEC JTC1 정책을 포함하고 있다. 또한 회의 주최, 회의 소집, 회의 안건 작성, 회의 문서 배포, 회의 참여 절차 등을 개괄적으로 설명하고 있다.본 문서는 대면, 가상(즉, 원격 회의 또는 전자 수단으로만 소집되는 회의) 및 하이브리드의 세 가지 회의 모드를 다루고 있다.회의 유형에는 JTC1 총회, SC 총회, 실무 그룹 회의, 자문 그룹 회의 및 임시 그룹 회의가 포함된다. 이 표준 문서는 ISO/IEC 지침 및 통합 JTC1 부록과 함께 사용된다.여기에 포함된 정보는 JTC1 운영 규칙의 일부이며 상충되는 경우 ISO/IEC 지침 및 통합 JTC1 보충 문서가 우선시 된다. 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings'와 관련한 문서 목차를 소개하면 다음과 같다.Contents 1.Abbreviations2.General3.Modes of meetings–face-to-face, virtual and hybrid3.1Overview3.2Face-to-face3.3Virtual3.4Hybrid3.5Summary comparison offace-to-face mode with some remote participants and hybrid mode4.Accessibility5.Common considerations for all meeting modes5.1General5.2Hosting5.3Calling and cancelling5.4Participation in meetings5.4.1Participation and representation on a national delegation basis5.4.2General participation5.5Due dates5.6Meeting documents5.6.1Meeting notice and logistics5.6.2Agenda5.6.3Contributions5.7Meeting etiquette5.8Meeting resolutions, recommendations and report6Face-to-face meetings6.1Hosting6.2Calling6.3Participation in meetings6.4Meeting documents and due dates6.4.1Meeting notice and logistics6.4.2Agendas6.4.3Contributions7Virtual meetings7.1Planning and scheduling7.2Calling7.3Participation in meetings7.4Meeting security and privacy7.5Meeting documents and due dates7.5.1Meeting notice and logistics7.5.2Agendas7.5.3Contributions7.6Meeting discussions7.7Meeting tools8Hybrid meetings8.1Participation in meetings8.2Meeting security and privacy8.3Meeting documents and due dates8.3.1Meeting notice and logistics8.3.2Agendas 8.3.3Contributions8.4Meeting discussions8.5Meeting tools9Recording of meetings10Funding mechanismsAnnexA: Template for facility fee accounting reportAnnexB: Summary of deadlines related to meetings (informative)AnnexC: Comparison of face-to-face mode with some remote participants and hybrid mode (Informative)Bibliography -

![[특집] ISO/TC 71 기술위원회(Technical Committees) 소개](http://stdnews.kr/data/file/news/thumb/thumb-3745424048_laEA38IV_d47d42dd2157220e403f43d76ae4fe50a06277ff_200x180.png) [특집] ISO/TC 71 기술위원회(Technical Committees) 소개스위스 제네바에 본부를 두고 있는 국제표준화기구(ISO)에서 활동 중인 기술위원회(Technical Committeee, TC)는 TC1~TC323까지 구성돼 있다.기술위원회의 역할은 기술관리부가 승인한 작업범위 내 작업 프로그램 입안, 실행, 국제규격의 작성 등이다. 또한 산하 분과위원회(SC), 작업그룹(WG)을 통해 기타 ISO 기술위원회 또는 국제기관과 연계한다.ISO/IEC 기술작업 지침서 및 기술관리부 결정사항에 따른 ISO 국제규격안 작성·배포, 회원국의 의견 편집 등도 처리한다. 소속 분과위원회 및 작업그룹의 업무조정, 해당 기술위원회의 회의 준비도 담당한다.1947년 최초로 구성된 나사산에 대한 TC1 기술위원회를 시작으로 최근 순환경제를 표준화하기 위한 TC323까지 각 TC 기술위원회의 의장, ISO 회원, 발행 표준 및 개발 표준 등에 대해 살펴볼 예정이다.ISO/TC 71 콘크리트, 강화 콘크리트, 프리스트레스 콘크리트(Concrete, reinforced concrete and pre-stressed concrete)과 관련된 기술위원회는 1947년 구성된 TC1~TC67, 1948년 구성된 TC 69, 1972년 구성된 TC68과 달리 TC 70과 마찬가지로 1949년 만들어졌다.사무국은 일본 산업표준조사회(日本産業標準調査会, Japanese Industrial Standards Committee, JISC)에서 맡고 있다. 위원회는 히로시 요코타(Dr Hiroshi Yokota)가 책임진다. 의장은 다문 우에다( Dr Tamon Ueda)으로 임기는 2026년까지다.ISO 기술 프로그램 관리자는 앤 캐서린 로시(Dr Anna Caterina Rossi), ISO 편집 관리자는 앤 기엣(Ms Anne Guiet) 등으로 조사됐다.범위는 품질 및 가격 절감 측면에서 점진지거 개발을 보장하기 위해 콘크리트 기술, 콘크리트 및 강회 콘크리트, 프리스트레스 콘크리트 구조물의 설계와 구조에 대한 표준화다. 연구 작업의 국제적 교류를 촉진하기 위한 테스트 절차뿐 아니라 정의와 용어의 표준화도 포함된다.현재 ISO/TC 71 사무국의 직접적인 책임하에 발행된 표준은 1개며 ISO/TC 71 사무국과 관련해 발행된 표준은 73개다.ISO/TC 71 사무국의 직접적인 책임하에 개발 중인 표준은 2개 ISO/TC 71 사무국과 관련해 개발 중인 표준은 31개다. 참여하고 있는 회원은 31명, 참관 회원은 63명이다.□ ISO/TC 71 사무국의 직접적인 책임하에 발행된 표준 1개 목록▲ISO 22040:2021 Life cycle management of concrete structures□ ISO/TC 71 사무국의 직접적인 책임하에 개발 중인 표준 2개 목록▲ISO/WD 16521 Design standard for concrete-filled steel tubular (CFST) hybrid structures▲ISO/CD 22040-2 Life cycle management of concrete structures — Part 2: Structural planning and design□ ISO/TC 71 사무국의 소위원회(Subcommittee)의 책임하에 발행 및 개발 중인 표준 현황▲ISO/TC 71/SC 1 Test methods for concrete ; 발행된 표준 23개, 개발 중인 표준 1개▲ISO/TC 71/SC 3 Concrete production and execution of concrete structures ; 발행된 표준 11개, 개발 중인 표준 4개▲ISO/TC 71/SC 4 Performance requirements for structural concrete ; 발행된 표준 1개, 개발 중인 표준 1개▲ISO/TC 71/SC 5 Simplified design standard for concrete structures ; 발행된 표준 9개, 개발 중인 표준 0개▲ISO/TC 71/SC 6 Non-traditional reinforcing materials for concrete structures ; 발행된 표준 11개, 개발 중인 표준 6개▲ISO/TC 71/SC 7 Maintenance and repair of concrete structures ; 발행된 표준 12개, 개발 중인 표준 13개▲ISO/TC 71/SC 8 Environmental management for concrete and concrete structures ; 발행된 표준 5개, 개발 중인 표준 4개

[특집] ISO/TC 71 기술위원회(Technical Committees) 소개스위스 제네바에 본부를 두고 있는 국제표준화기구(ISO)에서 활동 중인 기술위원회(Technical Committeee, TC)는 TC1~TC323까지 구성돼 있다.기술위원회의 역할은 기술관리부가 승인한 작업범위 내 작업 프로그램 입안, 실행, 국제규격의 작성 등이다. 또한 산하 분과위원회(SC), 작업그룹(WG)을 통해 기타 ISO 기술위원회 또는 국제기관과 연계한다.ISO/IEC 기술작업 지침서 및 기술관리부 결정사항에 따른 ISO 국제규격안 작성·배포, 회원국의 의견 편집 등도 처리한다. 소속 분과위원회 및 작업그룹의 업무조정, 해당 기술위원회의 회의 준비도 담당한다.1947년 최초로 구성된 나사산에 대한 TC1 기술위원회를 시작으로 최근 순환경제를 표준화하기 위한 TC323까지 각 TC 기술위원회의 의장, ISO 회원, 발행 표준 및 개발 표준 등에 대해 살펴볼 예정이다.ISO/TC 71 콘크리트, 강화 콘크리트, 프리스트레스 콘크리트(Concrete, reinforced concrete and pre-stressed concrete)과 관련된 기술위원회는 1947년 구성된 TC1~TC67, 1948년 구성된 TC 69, 1972년 구성된 TC68과 달리 TC 70과 마찬가지로 1949년 만들어졌다.사무국은 일본 산업표준조사회(日本産業標準調査会, Japanese Industrial Standards Committee, JISC)에서 맡고 있다. 위원회는 히로시 요코타(Dr Hiroshi Yokota)가 책임진다. 의장은 다문 우에다( Dr Tamon Ueda)으로 임기는 2026년까지다.ISO 기술 프로그램 관리자는 앤 캐서린 로시(Dr Anna Caterina Rossi), ISO 편집 관리자는 앤 기엣(Ms Anne Guiet) 등으로 조사됐다.범위는 품질 및 가격 절감 측면에서 점진지거 개발을 보장하기 위해 콘크리트 기술, 콘크리트 및 강회 콘크리트, 프리스트레스 콘크리트 구조물의 설계와 구조에 대한 표준화다. 연구 작업의 국제적 교류를 촉진하기 위한 테스트 절차뿐 아니라 정의와 용어의 표준화도 포함된다.현재 ISO/TC 71 사무국의 직접적인 책임하에 발행된 표준은 1개며 ISO/TC 71 사무국과 관련해 발행된 표준은 73개다.ISO/TC 71 사무국의 직접적인 책임하에 개발 중인 표준은 2개 ISO/TC 71 사무국과 관련해 개발 중인 표준은 31개다. 참여하고 있는 회원은 31명, 참관 회원은 63명이다.□ ISO/TC 71 사무국의 직접적인 책임하에 발행된 표준 1개 목록▲ISO 22040:2021 Life cycle management of concrete structures□ ISO/TC 71 사무국의 직접적인 책임하에 개발 중인 표준 2개 목록▲ISO/WD 16521 Design standard for concrete-filled steel tubular (CFST) hybrid structures▲ISO/CD 22040-2 Life cycle management of concrete structures — Part 2: Structural planning and design□ ISO/TC 71 사무국의 소위원회(Subcommittee)의 책임하에 발행 및 개발 중인 표준 현황▲ISO/TC 71/SC 1 Test methods for concrete ; 발행된 표준 23개, 개발 중인 표준 1개▲ISO/TC 71/SC 3 Concrete production and execution of concrete structures ; 발행된 표준 11개, 개발 중인 표준 4개▲ISO/TC 71/SC 4 Performance requirements for structural concrete ; 발행된 표준 1개, 개발 중인 표준 1개▲ISO/TC 71/SC 5 Simplified design standard for concrete structures ; 발행된 표준 9개, 개발 중인 표준 0개▲ISO/TC 71/SC 6 Non-traditional reinforcing materials for concrete structures ; 발행된 표준 11개, 개발 중인 표준 6개▲ISO/TC 71/SC 7 Maintenance and repair of concrete structures ; 발행된 표준 12개, 개발 중인 표준 13개▲ISO/TC 71/SC 8 Environmental management for concrete and concrete structures ; 발행된 표준 5개, 개발 중인 표준 4개 -

![[미국] SPE 네트워크(SPE Industrial Partner Network), TE Connectivity와 새로운 국제 표준 IEC 63171-7 공동 개발 추진](http://stdnews.kr/data/file/news/thumb/thumb-988342002_lKWG9yUs_e5cbb5043ff6a065201afc3a630cb761f31297a2_200x180.jpg) [미국] SPE 네트워크(SPE Industrial Partner Network), TE Connectivity와 새로운 국제 표준 IEC 63171-7 공동 개발 추진미국 SPE 네트워크(SPE Industrial Partner Network)에 따르면 M12 하이브리드 싱글 페어 이더넷(Single Pair Ethernet, SPE) 및 전원 인터페이스를 위한 새로운 국제 표준을 공동으로 추진하고 있다.2021년 네트워크의 창립 멤버 TE Connectivity에 의해 시작된 새로운 IEC 63171-7 표준은 M8 하이브리드 SPE 및 전원 인터페이스의 논리적 추가 개발이다.Industrial Style IEC 63171-6 표준에 따라 2020년 네트워크의 주요 구성원에 의해 이미 발행됐다. 많은 업계 고객들은 미래 장치의 소형화를 위해 하나의 장치-하나의 인터페이스 전략을 따르고 있다.따라서 하이브리드 SPE 연결은 센서-클라우드 이더넷 통신 및 전원 공급의 원활한 진행을 위한 핵심 요소이다. 초기 M8 버전에 따른 논리적 결과에 따라 하이브리드 M12 솔루션을 개발했다.IEC 63171-6 표준화 활동을 통해 하이브리드 M12 SPE 개발로 이어졌다. 1개의 기기에 1개의 인터페이스 전략에서 고객을 지원하기 위해 다양한 SPE 및 전원 접점 설계 옵션을 갖춘 M12 인터페이스 개발을 추진해 왔다.실제 SPE 네트워크는 하이브리드 SPE 연결의 중요성뿐 아니라 네트워크 개발 기반 SPE 솔루션을 활용해 시장에 진입하는 기업의 확대가 더 중요하다고 판단하고 있다.따라서 TE ConnectivitySMS M12 형식의 하이브리드 SPE 연결을 위한 새로운 IEC 63171-7 표준의 개발을 중요한 단계로 보고 있다.

[미국] SPE 네트워크(SPE Industrial Partner Network), TE Connectivity와 새로운 국제 표준 IEC 63171-7 공동 개발 추진미국 SPE 네트워크(SPE Industrial Partner Network)에 따르면 M12 하이브리드 싱글 페어 이더넷(Single Pair Ethernet, SPE) 및 전원 인터페이스를 위한 새로운 국제 표준을 공동으로 추진하고 있다.2021년 네트워크의 창립 멤버 TE Connectivity에 의해 시작된 새로운 IEC 63171-7 표준은 M8 하이브리드 SPE 및 전원 인터페이스의 논리적 추가 개발이다.Industrial Style IEC 63171-6 표준에 따라 2020년 네트워크의 주요 구성원에 의해 이미 발행됐다. 많은 업계 고객들은 미래 장치의 소형화를 위해 하나의 장치-하나의 인터페이스 전략을 따르고 있다.따라서 하이브리드 SPE 연결은 센서-클라우드 이더넷 통신 및 전원 공급의 원활한 진행을 위한 핵심 요소이다. 초기 M8 버전에 따른 논리적 결과에 따라 하이브리드 M12 솔루션을 개발했다.IEC 63171-6 표준화 활동을 통해 하이브리드 M12 SPE 개발로 이어졌다. 1개의 기기에 1개의 인터페이스 전략에서 고객을 지원하기 위해 다양한 SPE 및 전원 접점 설계 옵션을 갖춘 M12 인터페이스 개발을 추진해 왔다.실제 SPE 네트워크는 하이브리드 SPE 연결의 중요성뿐 아니라 네트워크 개발 기반 SPE 솔루션을 활용해 시장에 진입하는 기업의 확대가 더 중요하다고 판단하고 있다.따라서 TE ConnectivitySMS M12 형식의 하이브리드 SPE 연결을 위한 새로운 IEC 63171-7 표준의 개발을 중요한 단계로 보고 있다. -

![[미국] 사이버포트, ISO 27002:2022 표준의 재구성 공개](http://stdnews.kr/data/file/news/thumb/thumb-988342002_D4dMJvic_1b2263406acbf214f626f1af7b199f4eff0288cf_200x180.jpg) [미국] 사이버포트, ISO 27002:2022 표준의 재구성 공개미국 사이버 보안 서비스 제공업체인 사이버포트 그룹(Cyberfort Group)에 따르면 2022년 2월 ISO 27002:2022 표준이 새로 재구성되어 공개됐다.표준을 최신 상태로 유지하기 위한 목적이다. ISO 27001은 정보 보안을 관리하는 시스템에 대한 표준으로서 정보 보안 관리 시스템에 대한 요구사항을 정의해 조직이 정보 자산을 보호할 수 있도록 지원한다.ISO 27002는 ISO 27001에 나열된 제어를 구현하는 방법에 대한 표준이다. IS 27002는 2013년 114개의 제어 표준이 존재했지만 2022년 93개로 축소됐다.ISO 27002:2022의 새로운 표준은 코로나 전염벙(Pandemic)과 하이브리드 작업 모델(hybrid work model)의 영향을 받지는 않았다. 새로운 표준을 구현하는 데에 몇년이 걸리기 때문이다.ISO 27002:2022의 제어기능 중 하나가 필요성이 증가하고 있는 클라우드 서비스와 관련돼 있다. ISO 27002:2022의 기본 구성에 대한 요약은 아래와 같다.ISO/IEC 27002:2022는 구현 지침을 포함한 일반 정보 보안 제어의 참조 세트를 제공한다. 다음 조직에서 사용하도록 설계됐다.a) ISO/IEC27001에 기반한 정보보안관리시스템(ISMS)의 맥락 내b) 국제적으로 인정된 모범 사례를 기반으로 정보보안 통제 구현c) 조직별 정보보안 관리 지침 개발

[미국] 사이버포트, ISO 27002:2022 표준의 재구성 공개미국 사이버 보안 서비스 제공업체인 사이버포트 그룹(Cyberfort Group)에 따르면 2022년 2월 ISO 27002:2022 표준이 새로 재구성되어 공개됐다.표준을 최신 상태로 유지하기 위한 목적이다. ISO 27001은 정보 보안을 관리하는 시스템에 대한 표준으로서 정보 보안 관리 시스템에 대한 요구사항을 정의해 조직이 정보 자산을 보호할 수 있도록 지원한다.ISO 27002는 ISO 27001에 나열된 제어를 구현하는 방법에 대한 표준이다. IS 27002는 2013년 114개의 제어 표준이 존재했지만 2022년 93개로 축소됐다.ISO 27002:2022의 새로운 표준은 코로나 전염벙(Pandemic)과 하이브리드 작업 모델(hybrid work model)의 영향을 받지는 않았다. 새로운 표준을 구현하는 데에 몇년이 걸리기 때문이다.ISO 27002:2022의 제어기능 중 하나가 필요성이 증가하고 있는 클라우드 서비스와 관련돼 있다. ISO 27002:2022의 기본 구성에 대한 요약은 아래와 같다.ISO/IEC 27002:2022는 구현 지침을 포함한 일반 정보 보안 제어의 참조 세트를 제공한다. 다음 조직에서 사용하도록 설계됐다.a) ISO/IEC27001에 기반한 정보보안관리시스템(ISMS)의 맥락 내b) 국제적으로 인정된 모범 사례를 기반으로 정보보안 통제 구현c) 조직별 정보보안 관리 지침 개발 -

산업부, 미래차 인스트럭터(교수·강사) 양성 본격 추진산업통상자원부(장관 이창양, 이하 산업부)는 6월 27일(월) 15시 대림대학교 자동차관에서 ‘미래형자동차 현장인력양성 인스트럭터 교육 및 생태계 조성 간담회’를 개최했다고 밝혔다. 이번 행사는 친환경 자동차·자율주행차 등 미래차 분야 전문인재를 키울 수 있는 교수·강사가 절대적으로 부족하여, 학생 및 재직자들을 전담하여 가르칠 수 있는 교수·강사진을 확보하고, 미래차에 적합한 교육역량 강화가 필요하다는 학계·업계의 요구에 따라, 6월 27일(월)~6월 28일(화) 이틀간 마련됐다. 올해는 우선적으로 교육수요가 가장 높고, 국민의 삶의 질 제고를 위해 시급성이 요구되는 정비 등 현장기술인력의 역량을 강화하고자 「미래형자동차 현장인력양성사업」의 주관 및 참여기관 과제책임자, 참여교수, 연구원 등을 대상으로 전기차에 대한 고전압 안전교육 및 기초 정비교육, 전기차 분해·조립 등 이론과 실습을 병행하여 교육을 실시했다. 아울러, 권역별 6개 참여대학에 현장인력양성 교육기관 현판을 수여했으며, 미래차 분야 인력양성 프로그램의 다양화와 규모 확대, 전문 인스트럭터 양성 집중 지원 등 전문인재 양성 기반 마련을 위한 참석자 간담회를 실시했다. 산업부는 앞으로 지속적인 전문인재 양성 및 연구개발과 함께 인스트럭터 교육도 병행 추진함으로써 전문 인재의 미래차 직무 전환, 산학연 협력프로젝트 발굴ㆍ운영 등을 중점적으로 지원하는 가치투자를 이어나갈 예정이라고 밝혔다. 또한, 현장인력양성사업에서 나아가 미래차 인력양성사업에 참여하는 기관 전체의 참여교수, 연구원 등에 대한 인스트럭터 교육을확대 실시할 계획이며, PHEV(Plug in Hybrid Electric Vehicle), FCEV(Fuel Cell Electric Vehicle) 등 교육대상 차종을 지속적으로 추가하여 교육과정을 확대ㆍ공급해 나갈 계획이라고 밝혔다. 산업부 박재영 제조산업정책관은 “신산업 분야에서 글로벌 경쟁력을확보하고 시장선점을 위한 전략 기술을 육성해나가기 위해서는 무엇보다 전문인재를 양성하는 것이 가장 중요하며, 기업이 희망하는 우수 인재를 양성하기 위해서는 전문 인스트럭터를 확보하는 것이 최우선 과제”라고 밝혔다. 이어서, “올해 미래형자동차 현장인력양성사업에 참여하는 6개 대학, 25명을 시작으로, ‘23년 중 미래차 인력양성사업 참여기관 전체인 18개 대학, 120명에 대해 미래차 특화교육을 확대하여 추진할 계획이며, 나아가 ‘30년까지 자동차 관련 학과 교수 및 강사 등 600명 이상의 미래차 전문 인스트럭터를 배출하겠다”고 말했다.

산업부, 미래차 인스트럭터(교수·강사) 양성 본격 추진산업통상자원부(장관 이창양, 이하 산업부)는 6월 27일(월) 15시 대림대학교 자동차관에서 ‘미래형자동차 현장인력양성 인스트럭터 교육 및 생태계 조성 간담회’를 개최했다고 밝혔다. 이번 행사는 친환경 자동차·자율주행차 등 미래차 분야 전문인재를 키울 수 있는 교수·강사가 절대적으로 부족하여, 학생 및 재직자들을 전담하여 가르칠 수 있는 교수·강사진을 확보하고, 미래차에 적합한 교육역량 강화가 필요하다는 학계·업계의 요구에 따라, 6월 27일(월)~6월 28일(화) 이틀간 마련됐다. 올해는 우선적으로 교육수요가 가장 높고, 국민의 삶의 질 제고를 위해 시급성이 요구되는 정비 등 현장기술인력의 역량을 강화하고자 「미래형자동차 현장인력양성사업」의 주관 및 참여기관 과제책임자, 참여교수, 연구원 등을 대상으로 전기차에 대한 고전압 안전교육 및 기초 정비교육, 전기차 분해·조립 등 이론과 실습을 병행하여 교육을 실시했다. 아울러, 권역별 6개 참여대학에 현장인력양성 교육기관 현판을 수여했으며, 미래차 분야 인력양성 프로그램의 다양화와 규모 확대, 전문 인스트럭터 양성 집중 지원 등 전문인재 양성 기반 마련을 위한 참석자 간담회를 실시했다. 산업부는 앞으로 지속적인 전문인재 양성 및 연구개발과 함께 인스트럭터 교육도 병행 추진함으로써 전문 인재의 미래차 직무 전환, 산학연 협력프로젝트 발굴ㆍ운영 등을 중점적으로 지원하는 가치투자를 이어나갈 예정이라고 밝혔다. 또한, 현장인력양성사업에서 나아가 미래차 인력양성사업에 참여하는 기관 전체의 참여교수, 연구원 등에 대한 인스트럭터 교육을확대 실시할 계획이며, PHEV(Plug in Hybrid Electric Vehicle), FCEV(Fuel Cell Electric Vehicle) 등 교육대상 차종을 지속적으로 추가하여 교육과정을 확대ㆍ공급해 나갈 계획이라고 밝혔다. 산업부 박재영 제조산업정책관은 “신산업 분야에서 글로벌 경쟁력을확보하고 시장선점을 위한 전략 기술을 육성해나가기 위해서는 무엇보다 전문인재를 양성하는 것이 가장 중요하며, 기업이 희망하는 우수 인재를 양성하기 위해서는 전문 인스트럭터를 확보하는 것이 최우선 과제”라고 밝혔다. 이어서, “올해 미래형자동차 현장인력양성사업에 참여하는 6개 대학, 25명을 시작으로, ‘23년 중 미래차 인력양성사업 참여기관 전체인 18개 대학, 120명에 대해 미래차 특화교육을 확대하여 추진할 계획이며, 나아가 ‘30년까지 자동차 관련 학과 교수 및 강사 등 600명 이상의 미래차 전문 인스트럭터를 배출하겠다”고 말했다. -

TTA, 코리아 인터넷 콘퍼런스 2022 개최한국정보통신기술협회(회장 최영해, 이하 TTA)는 TTA 등 9개의 유관기관이 공동 주관하는 ‘코리아 인터넷 콘퍼런스 2022(Korea Internet Conference 2022, 이하 KRnet Conference 2022)’이 6월 27일(월) ~ 28일(화)까지 양일간 온라인 콘퍼런스로 개최된다고 밝혔다.국내·외 인터넷과 관련된 최근의 기술적 동향을 소개하고 미래 인터넷의 기술적 발전 방향을 모색하기 위하여 개최되는 KRnet Conference는 1993년 7월 제1회 한국 학술전산망 워크숍을 시작으로 매년 개최되어왔으며, 우리나라 인터넷 관련 콘퍼런스 중 가장 역사가 길고 규모가 큰 행사이다. TTA는 올해 30회를 맞이한 KRnet Conference가 COVID-19의 영향으로 온라인 콘퍼런스로 개최하고, “40 years of the Internet, 30 years of KRnet: Leading the future digital platform society”을 주제로 Untact 시대에서 미래의 기술 트렌드에 대한 교류와 협업을 통한 발전 방향을 모색할 수 있는 90여 개의 기술 세션 강연 및 토론이 진행될 예정이라고 밝혔다.특히, 금번 행사에서는 2021 Internet Hall of Fame Inductee 로 선정된 김대영 前 충남대교수의 “인터넷과 공연예술(Distributed Performing Arts on the Internet)”주제의 기조연설과, Microsoft의 Tom Burt, Corporate VP의 “Cyberattacks, Hybrid War and our collective responsibility”의 기조연설로 Untact 시대를 맞이하여 위기와 기회에 대한 미래를 전망하고 새로운 플랫폼 중심 사회를 살아가기 위한 전략과 비전 등에 대한 강연을 진행한다고 밝혔다.그 밖에도 우리나라의 방송통신발전 및 인터넷 기술개발을 통해 산업발전에 기여한 인물들을 대상으로 인터넷진흥상과 인터넷기술상을 수여하는 시상식도 개최한다. KRnet Conference 2022 온라인 콘퍼런스 참가 희망자는 6월 10일(금)까지 행사 공식 웹사이트(www.krnet.or.kr)를 통해 사전등록이 가능하다.

TTA, 코리아 인터넷 콘퍼런스 2022 개최한국정보통신기술협회(회장 최영해, 이하 TTA)는 TTA 등 9개의 유관기관이 공동 주관하는 ‘코리아 인터넷 콘퍼런스 2022(Korea Internet Conference 2022, 이하 KRnet Conference 2022)’이 6월 27일(월) ~ 28일(화)까지 양일간 온라인 콘퍼런스로 개최된다고 밝혔다.국내·외 인터넷과 관련된 최근의 기술적 동향을 소개하고 미래 인터넷의 기술적 발전 방향을 모색하기 위하여 개최되는 KRnet Conference는 1993년 7월 제1회 한국 학술전산망 워크숍을 시작으로 매년 개최되어왔으며, 우리나라 인터넷 관련 콘퍼런스 중 가장 역사가 길고 규모가 큰 행사이다. TTA는 올해 30회를 맞이한 KRnet Conference가 COVID-19의 영향으로 온라인 콘퍼런스로 개최하고, “40 years of the Internet, 30 years of KRnet: Leading the future digital platform society”을 주제로 Untact 시대에서 미래의 기술 트렌드에 대한 교류와 협업을 통한 발전 방향을 모색할 수 있는 90여 개의 기술 세션 강연 및 토론이 진행될 예정이라고 밝혔다.특히, 금번 행사에서는 2021 Internet Hall of Fame Inductee 로 선정된 김대영 前 충남대교수의 “인터넷과 공연예술(Distributed Performing Arts on the Internet)”주제의 기조연설과, Microsoft의 Tom Burt, Corporate VP의 “Cyberattacks, Hybrid War and our collective responsibility”의 기조연설로 Untact 시대를 맞이하여 위기와 기회에 대한 미래를 전망하고 새로운 플랫폼 중심 사회를 살아가기 위한 전략과 비전 등에 대한 강연을 진행한다고 밝혔다.그 밖에도 우리나라의 방송통신발전 및 인터넷 기술개발을 통해 산업발전에 기여한 인물들을 대상으로 인터넷진흥상과 인터넷기술상을 수여하는 시상식도 개최한다. KRnet Conference 2022 온라인 콘퍼런스 참가 희망자는 6월 10일(금)까지 행사 공식 웹사이트(www.krnet.or.kr)를 통해 사전등록이 가능하다. -

BSI, 전기자동차 공공충전소 접근성 확보를 위한 새로운 표준 협의 개시영국표준협회(이하 BSI)에 따르면 전기 자동차의 접근 가능한 충전을 위한 새로운 BSI 표준의 초안은 5월 4일까지 공개된다. BSI는 영국 국가 표준 기구로서 여러 이해관계자들의 의견을 온라인을 통해 접수받고 있다. 2030년까지 새로운 휘발유 및 디젤 자동차의 판매를 단계적으로 중단하겠다는 영국 정부의 약속은 전기 자동차 사용 증가로 이어지고 있으며, 이는 새롭고 중요한 전기 자동차 충전 인프라 네트워크를 필요로 한다. 충전소는 모든 소비자가 이용할 수 있도록 포괄적으로 설계되는 것이 필수적이다. PAS 1899:2022: 전기 자동차 –접근 가능한 충전- 사양은 국제적으로 최초의 표준으로서 모든 잠재적인 사용자와 보행자에게 모든 플러그인 차량에 대한 접근 가능한 공공 충전을 제공하기 위한 요구 사항을 규정한다. 장애인과 노인, 학습 장애 또는 다양한 신경 질환이 있는 사람들을 포함한 모든 사람을 위한 포괄적인 충전 환경을 조성하고자 한다. 본 표준은 보다 향상된 접근성을 위해 충전점 높이, 간격, 무게 장비, 지면 유형, 개별 주차 공간에 대한 충전 장치의 배치, 조명, 사용된 색상, 통신에 사용되는 언어 등 다양한 고려사항을 다루고 있다. BSI의 운송 및 이동성 표준 책임자인 Nich Fleming은 “EV 사용자는 다양한 요구 사항을 가지고 있으며 이 PAS는 사용자 경험을 개선하고 모든 사람이 공공 EV 충전 네트워크에 접근할 수 있도록 도움을 줄 수 있다”며, “EV 충전 네트워크의 접근성을 개선하면 2050년까지 넷제로(Net-Zero)를 달성하려는 경우 영국 운송 부문의 탈탄소화에서 중요한 단계인 EV 채택을 더욱 촉진하는데 도움이 될 것이다”라고 말했다. PAS 1899:2022: 전기 자동차 –접근 가능한 충전- 사양은 2022년 여름에 출판될 예정이다.

BSI, 전기자동차 공공충전소 접근성 확보를 위한 새로운 표준 협의 개시영국표준협회(이하 BSI)에 따르면 전기 자동차의 접근 가능한 충전을 위한 새로운 BSI 표준의 초안은 5월 4일까지 공개된다. BSI는 영국 국가 표준 기구로서 여러 이해관계자들의 의견을 온라인을 통해 접수받고 있다. 2030년까지 새로운 휘발유 및 디젤 자동차의 판매를 단계적으로 중단하겠다는 영국 정부의 약속은 전기 자동차 사용 증가로 이어지고 있으며, 이는 새롭고 중요한 전기 자동차 충전 인프라 네트워크를 필요로 한다. 충전소는 모든 소비자가 이용할 수 있도록 포괄적으로 설계되는 것이 필수적이다. PAS 1899:2022: 전기 자동차 –접근 가능한 충전- 사양은 국제적으로 최초의 표준으로서 모든 잠재적인 사용자와 보행자에게 모든 플러그인 차량에 대한 접근 가능한 공공 충전을 제공하기 위한 요구 사항을 규정한다. 장애인과 노인, 학습 장애 또는 다양한 신경 질환이 있는 사람들을 포함한 모든 사람을 위한 포괄적인 충전 환경을 조성하고자 한다. 본 표준은 보다 향상된 접근성을 위해 충전점 높이, 간격, 무게 장비, 지면 유형, 개별 주차 공간에 대한 충전 장치의 배치, 조명, 사용된 색상, 통신에 사용되는 언어 등 다양한 고려사항을 다루고 있다. BSI의 운송 및 이동성 표준 책임자인 Nich Fleming은 “EV 사용자는 다양한 요구 사항을 가지고 있으며 이 PAS는 사용자 경험을 개선하고 모든 사람이 공공 EV 충전 네트워크에 접근할 수 있도록 도움을 줄 수 있다”며, “EV 충전 네트워크의 접근성을 개선하면 2050년까지 넷제로(Net-Zero)를 달성하려는 경우 영국 운송 부문의 탈탄소화에서 중요한 단계인 EV 채택을 더욱 촉진하는데 도움이 될 것이다”라고 말했다. PAS 1899:2022: 전기 자동차 –접근 가능한 충전- 사양은 2022년 여름에 출판될 예정이다.

![[특집-기술위원회] TC 229 나노기술(Nanotechnologies)... 나노기술 분야 표준화](http://stdnews.kr/data/file/news/thumb/thumb-32068165_FpALlyRW_23bfade8877a50180ae7aaab7c0adf74a8a562b9_340x240.jpg)

![[특집-기술위원회] TC 228 관광 및 관련 서비스(Tourism and related services)... 관광서비스 제](http://stdnews.kr/theme/wide03/img/default/no_img.gif)

![[특집-기술위원회] TC 226 1차 알루미늄 생산용 재료(Materials for the production of prima](http://stdnews.kr/data/file/news/thumb/thumb-32068165_ob2OKngD_470b16302d4df0fe99cfe7584a5ca27811606441_340x240.jpg)

![[특집-기술위원회] TC 227 스프링(Springs)](http://stdnews.kr/data/file/news/thumb/thumb-3698770111_x3sdiZe2_fc4f9a5c2b487b9cb1cfb2ba5d32e16d0c2733c0_340x240.jpg)

![[일본] 요코하마(横浜), 3월 원격근무로 일하는 50대 여성이 장시간 노동을 강요받아 적응장애가 발병해 산재로 인정받아](http://stdnews.kr/data/file/news/thumb/thumb-3555377672_BapV2SmF_41a011a26290be1daa3f6a5220df7b8b6d167f69_340x240.jpg)

![[인도] 마하라슈트라주 식품의약국(Maharashtra FDA), 맥도날드 상품명에 치즈를 잘못 표기해 소비자 기만 지적](http://stdnews.kr/data/file/news/thumb/thumb-3743818281_Uu5GpcKZ_6890f33f4b087f58686ed20e46a04bbb79ad883e_340x240.jpg)

![[남아공] 토코만 푸드(Thokoman Foods), 자사 땅콩버터 식품 안전성 재확인](http://stdnews.kr/data/file/news/thumb/thumb-3743818281_h5HrK0kT_c2453abdb4577a16b34590f5b8f76de9c2a95469_340x240.jpg)

![[남아공] 사기방지서비스(SAFPS), 고용 애플리케이션 활용 사기 전년 대비 106% 급증](http://stdnews.kr/data/file/news/thumb/thumb-32068165_vhbwMfDO_d466509ecb0542e9be7cc74ba85e9122e65195c9_340x240.jpg)

![[일본] 정부, 전국 약 1800개의 지방자치단체가 사용하는 정보기술(IT) 시스템을 공통화할 계획](http://stdnews.kr/data/file/news/thumb/thumb-32068165_k57HcuaC_ec1c1c40ab22bacb5547865a845790615e059a71_340x240.jpg)

![[일본] 소비자청(消費者庁), 5월 중 기능성 표시 식품 관련 제도를 전면 재검토할 계획](http://stdnews.kr/data/file/news/thumb/thumb-3698770111_kxPwWpEb_40955dfb17799431ea435609be9619c5595c5eac_340x240.jpg)

![[특집-기상기후재난] 한국중부발전(주) 신정철 선임 인터뷰 - 행정안전부 뿐 아니라 기상기후 연계조직 모두가 참여하는 협의체가](http://stdnews.kr/data/file/news/thumb/thumb-3555374516_iKWwUBas_9c1729f1e3977ee50c398986e7f98d5002a57deb_340x240.jpg)

![[특집-기상기후재난] (주)비밍코어 정성민 대표 인터뷰 - 인공지능(AI) 활용한 기후재난 대처 솔루션 개발](http://stdnews.kr/data/file/news/thumb/thumb-3555374391_0JZYhIcj_dca23c54fc7923952082a9d7af92db00b9dd33c9_340x240.jpg)

![[기획-표준 전문가] 한국투자증권 김범수 FC 인터뷰 - 표준전문가 양성 교육이 지속되길 희망](http://stdnews.kr/data/file/news/thumb/thumb-3555374114_Np9hM7aC_e6ffa916aade15e1c301badf3132ed3f0551a900_340x240.jpg)

![[특집-기상기후재난] 행정안전부 안전교육 전문인력 유정희 강사 인터뷰 - 기상기후재난예방 전문가 양성 시급](http://stdnews.kr/data/file/news/thumb/thumb-3555374240_gOmdLG10_cfc17ed887dccc93f503013bf794ed568a5d40dc_340x240.jpg)

![[특집-기상기후재난] (주)이토스 김형식 대표 인터뷰 - 재난을 사전에 예측·예방할 기술개발 시급](http://stdnews.kr/data/file/news/thumb/thumb-32068165_lmUrCBIn_797dc8926bb7d90542546463cc73e6233f0bbb46_340x240.png)