검색결과

-

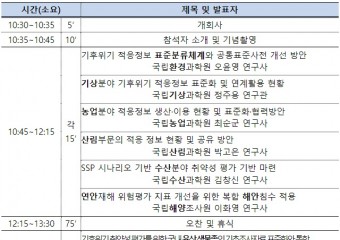

![[특집-ISO/IEC JTC 1/SC 17 활동] ⑪Project limit date extension request for ISO/IEC 18103-7](http://stdnews.kr/data/file/news/thumb/thumb-3555376170_8LmyWeuA_0b6c86bd68f6ea149fdf5b15bbb1f746ce106fb3_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ⑪Project limit date extension request for ISO/IEC 18103-7지난 10월18일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Project limit date extension request for ISO/IEC 18103-7' 관련된 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'Project limit date extension request for ISO/IEC 18103-7'은 프로젝트가 최대 표준 개발 트랙을 넘어 지연을 초래하는 예상치 못한 문제에 직면했을 때 제한 날짜(DIS 제출 또는 발행) 연장을 요청과 관련됐다.작성된 문서는 자동 취소 날짜(ISO/IEC 지침, 파트 1, 통합 ISO 보충 자료, 2023, 2.1.3.2항 참조)로부터 최소 2개월 전에 ISO 기술 프로그램 관리자(TPM)에 제출해 검토 및 결정을 받아야 된다.따라서 TPM에 제출하기 전 위원회 결정(결의안)을 위해 배포됐다. 위원회 간사(Committee Manager)는 STD 18부터 STD 24까지 더 긴 표준 개발 트랙(SDT)로의 진행 요청을 위해 TPM에 보내야 한다.위원회는 전체 프로젝트 기간에 대해 최대 9개월까지 한 번 연장할 수 있으나 권장하고 있는 중간 결과물(예: PAS 및 TS)은 발행해야 된다. - 이하 생략 -

[특집-ISO/IEC JTC 1/SC 17 활동] ⑪Project limit date extension request for ISO/IEC 18103-7지난 10월18일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Project limit date extension request for ISO/IEC 18103-7' 관련된 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'Project limit date extension request for ISO/IEC 18103-7'은 프로젝트가 최대 표준 개발 트랙을 넘어 지연을 초래하는 예상치 못한 문제에 직면했을 때 제한 날짜(DIS 제출 또는 발행) 연장을 요청과 관련됐다.작성된 문서는 자동 취소 날짜(ISO/IEC 지침, 파트 1, 통합 ISO 보충 자료, 2023, 2.1.3.2항 참조)로부터 최소 2개월 전에 ISO 기술 프로그램 관리자(TPM)에 제출해 검토 및 결정을 받아야 된다.따라서 TPM에 제출하기 전 위원회 결정(결의안)을 위해 배포됐다. 위원회 간사(Committee Manager)는 STD 18부터 STD 24까지 더 긴 표준 개발 트랙(SDT)로의 진행 요청을 위해 TPM에 보내야 한다.위원회는 전체 프로젝트 기간에 대해 최대 9개월까지 한 번 연장할 수 있으나 권장하고 있는 중간 결과물(예: PAS 및 TS)은 발행해야 된다. - 이하 생략 - -

![[기획-디지털 ID 표준] ⑮산업단체와 포럼 - 오픈ID(OpenID)](http://stdnews.kr/data/file/news/thumb/thumb-3555377734_XqCcNB92_54951c1023ad0bdae0bd127684006d26053569de_200x180.jpg) [기획-디지털 ID 표준] ⑮산업단체와 포럼 - 오픈ID(OpenID)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.오픈ID(OpenID)는 개인 및 기업의 비영리 국제 표준화 조직으로 OpenID(개방형 표준 및 분산 인증 프로토콜)를 활성화, 홍보, 보호하기 위해 노력하고 있다.오픈ID 코넥트 코어(OpenID Connect Core)는 핵심 OpenID 기능을 정의하고 있다. OpenID 기능은 OAuth 2.0 기반에 구축된 인증과 최종 사용자에 대한 정보를 전달하기 위한 클레임의 사용이다. 추가적인 기술 사양 문서는 검증 가능한 자격 증명 및 검증 가능한 프리젠테이션의 발급을 확장하기 위해 작성됐다. 또한 OpenID Connect 사용에 대한 보안 및 개인 정보 보호 고려 사항에 대해 설명하고 있다.아래는 오픈ID가 발행한 'OpenID Connect Core 1.0 incorporating errata set 1' 목차 내용이다.■ 목차(Table of Contents)1. Introduction1.1. Requirements Notation and Conventions1.2. Terminology1.3. Overview2. ID Token3. Authentication3.1. Authentication using the Authorization Code Flow3.1.1. Authorization Code Flow Steps3.1.2. Authorization Endpoint3.1.2.1. Authentication Request3.1.2.2. Authentication Request Validation3.1.2.3. Authorization Server Authenticates End-User3.1.2.4. Authorization Server Obtains End-User Consent/Authorization3.1.2.5. Successful Authentication Response3.1.2.6. Authentication Error Response3.1.2.7. Authentication Response Validation3.1.3. Token Endpoint3.1.3.1. Token Request3.1.3.2. Token Request Validation3.1.3.3. Successful Token Response3.1.3.4. Token Error Response3.1.3.5. Token Response Validation3.1.3.6. ID Token3.1.3.7. ID Token Validation3.1.3.8. Access Token Validation3.2. Authentication using the Implicit Flow3.2.1. Implicit Flow Steps3.2.2. Authorization Endpoint3.2.2.1. Authentication Request3.2.2.2. Authentication Request Validation3.2.2.3. Authorization Server Authenticates End-User3.2.2.4. Authorization Server Obtains End-User Consent/Authorization3.2.2.5. Successful Authentication Response3.2.2.6. Authentication Error Response3.2.2.7. Redirect URI Fragment Handling3.2.2.8. Authentication Response Validation3.2.2.9. Access Token Validation3.2.2.10. ID Token3.2.2.11. ID Token Validation3.3. Authentication using the Hybrid Flow3.3.1. Hybrid Flow Steps3.3.2. Authorization Endpoint3.3.2.1. Authentication Request3.3.2.2. Authentication Request Validation3.3.2.3. Authorization Server Authenticates End-User3.3.2.4. Authorization Server Obtains End-User Consent/Authorization3.3.2.5. Successful Authentication Response3.3.2.6. Authentication Error Response3.3.2.7. Redirect URI Fragment Handling3.3.2.8. Authentication Response Validation3.3.2.9. Access Token Validation3.3.2.10. Authorization Code Validation3.3.2.11. ID Token3.3.2.12. ID Token Validation3.3.3. Token Endpoint3.3.3.1. Token Request3.3.3.2. Token Request Validation3.3.3.3. Successful Token Response3.3.3.4. Token Error Response3.3.3.5. Token Response Validation3.3.3.6. ID Token3.3.3.7. ID Token Validation3.3.3.8. Access Token3.3.3.9. Access Token Validation4. Initiating Login from a Third Party5. Claims5.1. Standard Claims5.1.1. Address Claim5.1.2. Additional Claims5.2. Claims Languages and Scripts5.3. UserInfo Endpoint5.3.1. UserInfo Request5.3.2. Successful UserInfo Response5.3.3. UserInfo Error Response5.3.4. UserInfo Response Validation5.4. Requesting Claims using Scope Values5.5. Requesting Claims using the "claims" Request Parameter5.5.1. Individual Claims Requests5.5.1.1. Requesting the "acr" Claim5.5.2. Languages and Scripts for Individual Claims5.6. Claim Types5.6.1. Normal Claims5.6.2. Aggregated and Distributed Claims5.6.2.1. Example of Aggregated Claims5.6.2.2. Example of Distributed Claims5.7. Claim Stability and Uniqueness6. Passing Request Parameters as JWTs6.1. Passing a Request Object by Value6.1.1. Request using the "request" Request Parameter6.2. Passing a Request Object by Reference6.2.1. URL Referencing the Request Object6.2.2. Request using the "request_uri" Request Parameter6.2.3. Authorization Server Fetches Request Object6.2.4. "request_uri" Rationale6.3. Validating JWT-Based Requests6.3.1. Encrypted Request Object6.3.2. Signed Request Object6.3.3. Request Parameter Assembly and Validation7. Self-Issued OpenID Provider7.1. Self-Issued OpenID Provider Discovery7.2. Self-Issued OpenID Provider Registration7.2.1. Providing Information with the "registration" Request Parameter7.3. Self-Issued OpenID Provider Request7.4. Self-Issued OpenID Provider Response7.5. Self-Issued ID Token Validation8. Subject Identifier Types8.1. Pairwise Identifier Algorithm9. Client Authentication10. Signatures and Encryption10.1. Signing10.1.1. Rotation of Asymmetric Signing Keys10.2. Encryption10.2.1. Rotation of Asymmetric Encryption Keys11. Offline Access12. Using Refresh Tokens12.1. Refresh Request12.2. Successful Refresh Response12.3. Refresh Error Response13. Serializations13.1. Query String Serialization13.2. Form Serialization13.3. JSON Serialization14. String Operations15. Implementation Considerations15.1. Mandatory to Implement Features for All OpenID Providers15.2. Mandatory to Implement Features for Dynamic OpenID Providers15.3. Discovery and Registration15.4. Mandatory to Implement Features for Relying Parties15.5. Implementation Notes15.5.1. Authorization Code Implementation Notes15.5.2. Nonce Implementation Notes15.5.3. Redirect URI Fragment Handling Implementation Notes15.6. Compatibility Notes15.6.1. Pre-Final IETF Specifications15.6.2. Google "iss" Value15.7. Related Specifications and Implementer's Guides16. Security Considerations16.1. Request Disclosure16.2. Server Masquerading16.3. Token Manufacture/Modification16.4. Access Token Disclosure16.5. Server Response Disclosure16.6. Server Response Repudiation16.7. Request Repudiation16.8. Access Token Redirect16.9. Token Reuse16.10. Eavesdropping or Leaking Authorization Codes (Secondary Authenticator Capture)16.11. Token Substitution16.12. Timing Attack16.13. Other Crypto Related Attacks16.14. Signing and Encryption Order16.15. Issuer Identifier16.16. Implicit Flow Threats16.17. TLS Requirements16.18. Lifetimes of Access Tokens and Refresh Tokens16.19. Symmetric Key Entropy16.20. Need for Signed Requests16.21. Need for Encrypted Requests17. Privacy Considerations17.1. Personally Identifiable Information17.2. Data Access Monitoring17.3. Correlation17.4. Offline Access18. IANA Considerations18.1. JSON Web Token Claims Registration18.1.1. Registry Contents18.2. OAuth Parameters Registration18.2.1. Registry Contents18.3. OAuth Extensions Error Registration18.3.1. Registry Contents19. References19.1. Normative References19.2. Informative ReferencesAppendix A. Authorization ExamplesA.1. Example using response_type=codeA.2. Example using response_type=id_tokenA.3. Example using response_type=id_token tokenA.4. Example using response_type=code id_tokenA.5. Example using response_type=code tokenA.6. Example using response_type=code id_token tokenA.7. RSA Key Used in ExamplesAppendix B. AcknowledgementsAppendix C. Notices§ Authors' Addresses

[기획-디지털 ID 표준] ⑮산업단체와 포럼 - 오픈ID(OpenID)디지털 ID(Digital Identity) 분야에서 상호운용(interoperable)이 가능하고 안전한 서비스 보장을 위한 표준에 대한 수요가 증가하고 있다. 다양한 표준 조직 및 산업 기관이 활동하는 이유다.디지털 ID 표준을 개발하는 곳은 유럽표준화기구(European Standardisation Organistions), 국제표준화기구(International Standardisation Organisations), 상업 포럼 및 컨소시엄, 국가기관 등 다양하다.산업단체와 포럼은 공식적으로 표준화 조직으로 간주되지 않지만 디지털 ID 영역을 포함한 특정 영역에서는 사실상의 표준을 제공하고 있다.몇몇의 경우 이들 단체들이 추가 비준을 위해 자신들이 생산한 사양을 ISO/IEC, ITU 통신 표준화 부문(ITU-T), ETSI 등 표준 기관에 제출할 수 있다.이러한 산업단체 및 포럼에는 △인증기관브라우저 포럼(Certification Authority Browser Forum, CA/Browser Forum) △클라우드 서명 컨소시엄(Cloud Signature Consortium, CSC) △국제자금세탁방지기구(Financial Action Task Force, FATF) △신속온라인인증(Fast Identity Online, FIDO) △국제인터넷표준화기구(Internet Engineering Task Force, IETF) △구조화 정보 표준 개발기구(오아시스)(Organization for the Advancement of Structured Information Standards, OASIS) △오픈ID(OpenID) △SOG-IS(Senior Officials Group-Information Systems Security) △W3C(World Wide Web Consortium) 등이다.오픈ID(OpenID)는 개인 및 기업의 비영리 국제 표준화 조직으로 OpenID(개방형 표준 및 분산 인증 프로토콜)를 활성화, 홍보, 보호하기 위해 노력하고 있다.오픈ID 코넥트 코어(OpenID Connect Core)는 핵심 OpenID 기능을 정의하고 있다. OpenID 기능은 OAuth 2.0 기반에 구축된 인증과 최종 사용자에 대한 정보를 전달하기 위한 클레임의 사용이다. 추가적인 기술 사양 문서는 검증 가능한 자격 증명 및 검증 가능한 프리젠테이션의 발급을 확장하기 위해 작성됐다. 또한 OpenID Connect 사용에 대한 보안 및 개인 정보 보호 고려 사항에 대해 설명하고 있다.아래는 오픈ID가 발행한 'OpenID Connect Core 1.0 incorporating errata set 1' 목차 내용이다.■ 목차(Table of Contents)1. Introduction1.1. Requirements Notation and Conventions1.2. Terminology1.3. Overview2. ID Token3. Authentication3.1. Authentication using the Authorization Code Flow3.1.1. Authorization Code Flow Steps3.1.2. Authorization Endpoint3.1.2.1. Authentication Request3.1.2.2. Authentication Request Validation3.1.2.3. Authorization Server Authenticates End-User3.1.2.4. Authorization Server Obtains End-User Consent/Authorization3.1.2.5. Successful Authentication Response3.1.2.6. Authentication Error Response3.1.2.7. Authentication Response Validation3.1.3. Token Endpoint3.1.3.1. Token Request3.1.3.2. Token Request Validation3.1.3.3. Successful Token Response3.1.3.4. Token Error Response3.1.3.5. Token Response Validation3.1.3.6. ID Token3.1.3.7. ID Token Validation3.1.3.8. Access Token Validation3.2. Authentication using the Implicit Flow3.2.1. Implicit Flow Steps3.2.2. Authorization Endpoint3.2.2.1. Authentication Request3.2.2.2. Authentication Request Validation3.2.2.3. Authorization Server Authenticates End-User3.2.2.4. Authorization Server Obtains End-User Consent/Authorization3.2.2.5. Successful Authentication Response3.2.2.6. Authentication Error Response3.2.2.7. Redirect URI Fragment Handling3.2.2.8. Authentication Response Validation3.2.2.9. Access Token Validation3.2.2.10. ID Token3.2.2.11. ID Token Validation3.3. Authentication using the Hybrid Flow3.3.1. Hybrid Flow Steps3.3.2. Authorization Endpoint3.3.2.1. Authentication Request3.3.2.2. Authentication Request Validation3.3.2.3. Authorization Server Authenticates End-User3.3.2.4. Authorization Server Obtains End-User Consent/Authorization3.3.2.5. Successful Authentication Response3.3.2.6. Authentication Error Response3.3.2.7. Redirect URI Fragment Handling3.3.2.8. Authentication Response Validation3.3.2.9. Access Token Validation3.3.2.10. Authorization Code Validation3.3.2.11. ID Token3.3.2.12. ID Token Validation3.3.3. Token Endpoint3.3.3.1. Token Request3.3.3.2. Token Request Validation3.3.3.3. Successful Token Response3.3.3.4. Token Error Response3.3.3.5. Token Response Validation3.3.3.6. ID Token3.3.3.7. ID Token Validation3.3.3.8. Access Token3.3.3.9. Access Token Validation4. Initiating Login from a Third Party5. Claims5.1. Standard Claims5.1.1. Address Claim5.1.2. Additional Claims5.2. Claims Languages and Scripts5.3. UserInfo Endpoint5.3.1. UserInfo Request5.3.2. Successful UserInfo Response5.3.3. UserInfo Error Response5.3.4. UserInfo Response Validation5.4. Requesting Claims using Scope Values5.5. Requesting Claims using the "claims" Request Parameter5.5.1. Individual Claims Requests5.5.1.1. Requesting the "acr" Claim5.5.2. Languages and Scripts for Individual Claims5.6. Claim Types5.6.1. Normal Claims5.6.2. Aggregated and Distributed Claims5.6.2.1. Example of Aggregated Claims5.6.2.2. Example of Distributed Claims5.7. Claim Stability and Uniqueness6. Passing Request Parameters as JWTs6.1. Passing a Request Object by Value6.1.1. Request using the "request" Request Parameter6.2. Passing a Request Object by Reference6.2.1. URL Referencing the Request Object6.2.2. Request using the "request_uri" Request Parameter6.2.3. Authorization Server Fetches Request Object6.2.4. "request_uri" Rationale6.3. Validating JWT-Based Requests6.3.1. Encrypted Request Object6.3.2. Signed Request Object6.3.3. Request Parameter Assembly and Validation7. Self-Issued OpenID Provider7.1. Self-Issued OpenID Provider Discovery7.2. Self-Issued OpenID Provider Registration7.2.1. Providing Information with the "registration" Request Parameter7.3. Self-Issued OpenID Provider Request7.4. Self-Issued OpenID Provider Response7.5. Self-Issued ID Token Validation8. Subject Identifier Types8.1. Pairwise Identifier Algorithm9. Client Authentication10. Signatures and Encryption10.1. Signing10.1.1. Rotation of Asymmetric Signing Keys10.2. Encryption10.2.1. Rotation of Asymmetric Encryption Keys11. Offline Access12. Using Refresh Tokens12.1. Refresh Request12.2. Successful Refresh Response12.3. Refresh Error Response13. Serializations13.1. Query String Serialization13.2. Form Serialization13.3. JSON Serialization14. String Operations15. Implementation Considerations15.1. Mandatory to Implement Features for All OpenID Providers15.2. Mandatory to Implement Features for Dynamic OpenID Providers15.3. Discovery and Registration15.4. Mandatory to Implement Features for Relying Parties15.5. Implementation Notes15.5.1. Authorization Code Implementation Notes15.5.2. Nonce Implementation Notes15.5.3. Redirect URI Fragment Handling Implementation Notes15.6. Compatibility Notes15.6.1. Pre-Final IETF Specifications15.6.2. Google "iss" Value15.7. Related Specifications and Implementer's Guides16. Security Considerations16.1. Request Disclosure16.2. Server Masquerading16.3. Token Manufacture/Modification16.4. Access Token Disclosure16.5. Server Response Disclosure16.6. Server Response Repudiation16.7. Request Repudiation16.8. Access Token Redirect16.9. Token Reuse16.10. Eavesdropping or Leaking Authorization Codes (Secondary Authenticator Capture)16.11. Token Substitution16.12. Timing Attack16.13. Other Crypto Related Attacks16.14. Signing and Encryption Order16.15. Issuer Identifier16.16. Implicit Flow Threats16.17. TLS Requirements16.18. Lifetimes of Access Tokens and Refresh Tokens16.19. Symmetric Key Entropy16.20. Need for Signed Requests16.21. Need for Encrypted Requests17. Privacy Considerations17.1. Personally Identifiable Information17.2. Data Access Monitoring17.3. Correlation17.4. Offline Access18. IANA Considerations18.1. JSON Web Token Claims Registration18.1.1. Registry Contents18.2. OAuth Parameters Registration18.2.1. Registry Contents18.3. OAuth Extensions Error Registration18.3.1. Registry Contents19. References19.1. Normative References19.2. Informative ReferencesAppendix A. Authorization ExamplesA.1. Example using response_type=codeA.2. Example using response_type=id_tokenA.3. Example using response_type=id_token tokenA.4. Example using response_type=code id_tokenA.5. Example using response_type=code tokenA.6. Example using response_type=code id_token tokenA.7. RSA Key Used in ExamplesAppendix B. AcknowledgementsAppendix C. Notices§ Authors' Addresses -

![[특집-ISO/IEC JTC 1/SC 17 활동] ⑩Result of voting and comments received on ISO/IEC FDIS 24789-2 Document 소개](http://stdnews.kr/data/file/news/thumb/thumb-3555374115_vRnBt2zm_21d94083d2d367ab934e18e03f15e638bc6cd046_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ⑩Result of voting and comments received on ISO/IEC FDIS 24789-2 Document 소개지난 10월16일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Result of voting and comments received on ISO/IEC FDIS 24789-2' 관련된 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다. 배포된 문서는 'Result of voting and comments received on ISO/IEC FDIS 24789-2'관련된 투표 정보 및 결과와 관련돼 있다.ISO/IEC 24789-2 표준 프로젝트로 'ISO/IEC FDIS 24789-2 (Ed 2) Identification cards — Card service life — Part 2: Methods of evaluation'에 대해 투표한 내용이다. P-Members 18개국이 참여해 18개국(100%) 모두 찬성해 66.66%이상 찬성을 받아 승인됐다.- 이하 생략 -

[특집-ISO/IEC JTC 1/SC 17 활동] ⑩Result of voting and comments received on ISO/IEC FDIS 24789-2 Document 소개지난 10월16일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Result of voting and comments received on ISO/IEC FDIS 24789-2' 관련된 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다. 배포된 문서는 'Result of voting and comments received on ISO/IEC FDIS 24789-2'관련된 투표 정보 및 결과와 관련돼 있다.ISO/IEC 24789-2 표준 프로젝트로 'ISO/IEC FDIS 24789-2 (Ed 2) Identification cards — Card service life — Part 2: Methods of evaluation'에 대해 투표한 내용이다. P-Members 18개국이 참여해 18개국(100%) 모두 찬성해 66.66%이상 찬성을 받아 승인됐다.- 이하 생략 - -

![[특집-ISO/IEC JTC 1/SC 17 활동] ⑨Result of voting and comments received on ISO/IEC FDIS 24789-1 소개](http://stdnews.kr/data/file/news/thumb/thumb-32068165_h9HWUoE2_ed3fc4792a5dcfe42612800262e37880ffa97eb2_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ⑨Result of voting and comments received on ISO/IEC FDIS 24789-1 소개지난 10월16일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Result of voting and comments received on ISO/IEC FDIS 24789-1' 관련된 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다. 배포된 문서는 'Result of voting and comments received on ISO/IEC FDIS 24789-1'관련된 투표 정보 및 결과와 관련돼 있다.ISO/IEC 24789-1 표준 프로젝트로 ISO/IEC FDIS 24789-1 (Ed 2) Identification cards — Card service life — Part 1: Application profiles and requirements에 대해 투표한 내용이다. P-Members 18개국이 참여해 18개국(100%) 모두 찬성해 66.66%이상 찬성을 받아 승인됐다.

[특집-ISO/IEC JTC 1/SC 17 활동] ⑨Result of voting and comments received on ISO/IEC FDIS 24789-1 소개지난 10월16일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Result of voting and comments received on ISO/IEC FDIS 24789-1' 관련된 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다. 배포된 문서는 'Result of voting and comments received on ISO/IEC FDIS 24789-1'관련된 투표 정보 및 결과와 관련돼 있다.ISO/IEC 24789-1 표준 프로젝트로 ISO/IEC FDIS 24789-1 (Ed 2) Identification cards — Card service life — Part 1: Application profiles and requirements에 대해 투표한 내용이다. P-Members 18개국이 참여해 18개국(100%) 모두 찬성해 66.66%이상 찬성을 받아 승인됐다. -

![[특집-ISO/IEC JTC 1/SC 17 활동] ⑧Liaison document from CEN/CLC JTC 13: Cyber Security and Data Protection presentation 소개](http://stdnews.kr/data/file/news/thumb/thumb-3555374351_2EiqtloM_de337de45aa1ce7f1807f72af981ad9b11a1b49a_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ⑧Liaison document from CEN/CLC JTC 13: Cyber Security and Data Protection presentation 소개지난 10월16일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Liaison document from CEN/CLC JTC 13: Cyber Security and Data Protection presentation' 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'Liaison document from CEN/CLC JTC 13: Cyber Security and Data Protection presentation는 10월9일 생성된 문서의 네번째 수정판(v.0.4)이다.유럽표준화기구(European Standardization Organizations) CEN/CLC/JTC 13 사이버보안 및 데이터 보호(Cyber Security and Data Protection)에 대한 문서다.개요(Overview)는 1. General, 2. Scope, 3. Structure, 4. Working Groups, 5. Further Information 등으로 구성됐다. 1. General 파트는 다음과 같이 구성됐다.△CEN/CLC/JTC 13 Cybersecurity and Data Protection - Joint Technical Committee (JTC) of CEN and CENELEC - established November 2017△120+ European experts on Cybersecurity and Data Protection△7 dedicated Working Groups△3 Plenary Meetings/Sessions per Year△Annual Outreach Events△Chairperson: Walter Fumy, Bundesdruckerei (Germany)△Secretariat: DIN German Institute of Standardization (Germany)△Secretary: Martin Uhlherr (DIN)△CEN-CENELEC Management Centre Program Manager: Laurens Hernalsteen 2. Scope 파트는 다음과 같다.△Development of horizontal Standards in the Field of Cybersecurity and Data Protection for vertical Applications Domains△Horizontal Security & Privacy Topics of the evolving interconnected Society, driven by the European Market in Domains such as ICT, eHealth, Transport, Smart Cities, Automotive, IOT△Key Issues - Management Systems, Frameworks, Methodologies - Data Protection and Privacy - Services and Products Evaluation Standards suitable for Security Assessment for large Companies and small and medium Enterprises - Competence Requirements for Cybersecurity and Data Protection - Security Requirements, Services, Techniques and Guidelines for ICT Systems, Services, Networks and Devices, including Smart Objects and distributed Computing Devices△Identification and Adoption of published Documents by ISO/IEC JTC 1, other SDOs, international Bodies and industrial Fora△Development of CEN/CENELEC Publications for safeguarding Information - 이하 생략 -

[특집-ISO/IEC JTC 1/SC 17 활동] ⑧Liaison document from CEN/CLC JTC 13: Cyber Security and Data Protection presentation 소개지난 10월16일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Liaison document from CEN/CLC JTC 13: Cyber Security and Data Protection presentation' 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'Liaison document from CEN/CLC JTC 13: Cyber Security and Data Protection presentation는 10월9일 생성된 문서의 네번째 수정판(v.0.4)이다.유럽표준화기구(European Standardization Organizations) CEN/CLC/JTC 13 사이버보안 및 데이터 보호(Cyber Security and Data Protection)에 대한 문서다.개요(Overview)는 1. General, 2. Scope, 3. Structure, 4. Working Groups, 5. Further Information 등으로 구성됐다. 1. General 파트는 다음과 같이 구성됐다.△CEN/CLC/JTC 13 Cybersecurity and Data Protection - Joint Technical Committee (JTC) of CEN and CENELEC - established November 2017△120+ European experts on Cybersecurity and Data Protection△7 dedicated Working Groups△3 Plenary Meetings/Sessions per Year△Annual Outreach Events△Chairperson: Walter Fumy, Bundesdruckerei (Germany)△Secretariat: DIN German Institute of Standardization (Germany)△Secretary: Martin Uhlherr (DIN)△CEN-CENELEC Management Centre Program Manager: Laurens Hernalsteen 2. Scope 파트는 다음과 같다.△Development of horizontal Standards in the Field of Cybersecurity and Data Protection for vertical Applications Domains△Horizontal Security & Privacy Topics of the evolving interconnected Society, driven by the European Market in Domains such as ICT, eHealth, Transport, Smart Cities, Automotive, IOT△Key Issues - Management Systems, Frameworks, Methodologies - Data Protection and Privacy - Services and Products Evaluation Standards suitable for Security Assessment for large Companies and small and medium Enterprises - Competence Requirements for Cybersecurity and Data Protection - Security Requirements, Services, Techniques and Guidelines for ICT Systems, Services, Networks and Devices, including Smart Objects and distributed Computing Devices△Identification and Adoption of published Documents by ISO/IEC JTC 1, other SDOs, international Bodies and industrial Fora△Development of CEN/CENELEC Publications for safeguarding Information - 이하 생략 - -

![[특집-ISO/IEC JTC 1/SC 17 활동] ⑦ISO/TMB Communique_ Issue Nr. 75 (October 2023) 소개](http://stdnews.kr/data/file/news/thumb/thumb-3555374351_UGgC8mVA_04728b49033774232d88b6aadf8befdc0b5455a0_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ⑦ISO/TMB Communique_ Issue Nr. 75 (October 2023) 소개지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'ISO/TMB Communique_ Issue Nr. 75 (October 2023)' 관련 문서 v.0.1을 배포했으며 10월 16일 v.0.2를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'ISO/TMB Communique_ Issue Nr. 75 (October 2023)'은 기술관리위원회(Technical Management Board, TMB)의 동향보고서 v.0.2다. TMB 동향보고서는 목차는 다음과 같이 구성됐다.ContentsTMB COMMUNIQUEHighlights from the September 2023 TMB meeting 1. New ISO/IEC JTC 1/SC 44 on Information Technology for Smart Cities 2. New TC on Data-Driven Agrifood Systems integrating the TS/P on Integrated Pest Management (IPM) for Crops 3. New PC on Sustainable raw materials & new IWA on Sustainable critical mineral supply chains 4. Re-activation of ISO/PC 302 Guidelines for Auditing Management SystemsNews 5. Improved Development Processes – Optimized Deliverables 6. TMB London Declaration Action Plan 7. L.D. Eicher Award 2023 Winner 8. ISO Open Consultation 9. Committee Strategy Management – Update 10. E-learning module available for ISO Guide 84Reminders 11. Guidance on gender responsive standards (GRS)New CommitteesTMB Resolutions

[특집-ISO/IEC JTC 1/SC 17 활동] ⑦ISO/TMB Communique_ Issue Nr. 75 (October 2023) 소개지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'ISO/TMB Communique_ Issue Nr. 75 (October 2023)' 관련 문서 v.0.1을 배포했으며 10월 16일 v.0.2를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'ISO/TMB Communique_ Issue Nr. 75 (October 2023)'은 기술관리위원회(Technical Management Board, TMB)의 동향보고서 v.0.2다. TMB 동향보고서는 목차는 다음과 같이 구성됐다.ContentsTMB COMMUNIQUEHighlights from the September 2023 TMB meeting 1. New ISO/IEC JTC 1/SC 44 on Information Technology for Smart Cities 2. New TC on Data-Driven Agrifood Systems integrating the TS/P on Integrated Pest Management (IPM) for Crops 3. New PC on Sustainable raw materials & new IWA on Sustainable critical mineral supply chains 4. Re-activation of ISO/PC 302 Guidelines for Auditing Management SystemsNews 5. Improved Development Processes – Optimized Deliverables 6. TMB London Declaration Action Plan 7. L.D. Eicher Award 2023 Winner 8. ISO Open Consultation 9. Committee Strategy Management – Update 10. E-learning module available for ISO Guide 84Reminders 11. Guidance on gender responsive standards (GRS)New CommitteesTMB Resolutions -

![[특집-ISO/IEC JTC 1/SC 17 활동] ⑥Text for CIB : ISO/IEC PDTS 18013-6: Personal identification — ISO-compliant driving licence — Part 6: mDL test methods 소개](http://stdnews.kr/data/file/news/thumb/thumb-3555377939_MuER3oJr_f12f053e05dac3a70894a9666734d1d48a93cc0a_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ⑥Text for CIB : ISO/IEC PDTS 18013-6: Personal identification — ISO-compliant driving licence — Part 6: mDL test methods 소개지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Text for CIB : ISO/IEC PDTS 18013-6: Personal identification — ISO-compliant driving licence — Part 6: mDL test methods' 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이다. 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'Text for CIB : ISO/IEC PDTS 18013-6: Personal identification — ISO-compliant driving licence — Part 6: mDL test methods'이다.이 문서는 ISO 국제 표준은 아니며 검토 및 의견을 듣기 위해 배포된 문서다. 예고 없이 변경될 수 있으며 국제 표준으로 언급되지 않을 수 있다. 국제 표준 초안의 모델 원고는 https://www.iso.org/iso/model_document-rice_model.pdf에서 확인할 수 있다.ISO/IEC 18013은 사람이 읽을 수 있는 기능(ISO/IEC 18013-1)과 관련 ISO 준수 운전 면허증(ISO-compliant driving licence, IDL)의 디자인 형식 및 데이터 콘텐츠에 대한 지침을 설정하고 있다.또한 ISO 기계 판독 가능 기술(ISO/IEC 18013-2), 액세스 제어, 인증 및 무결성 검증(ISO/IEC 18013-3), 관련 테스트 방법(ISO/IEC 18013-4), 모바일 장치에서 ISO 준수 운전 면허증(IDL) 기능을 활성화하기 위한 인터페이스 및 관련 요구 사항(ISO/IEC 18013-5) 등에 관한 지침도 포함하고 있다.개별 국가·주가 개인 정보 보호 규칙을 적용하는 데 방해가 되지 않고 국가·공동체·지역 자동차 당국이 특정 요구 사항을 처리하는 데 방해가 되지 않으면서 IDL의 국제적 사용 및 상호 인식을 위한 공통 기반을 마련히는데 있다.ISO/IEC 18013-5:2021은 모바일 장치와 관련된 운전 면허증 구현을 위한 인터페이스 사양을 설정한다. 모바일 운전면허증(mDL)과 mDL 리더기 간의 인터페이스, mDL 리더기와 발급기관 인프라 간의 인터페이스를 명시하고 있다.이 문서는 ISO/IEC 18013-5의 요구 사항에 따라 모바일 운전 애플리케이션의 데이터 모델, 장치 연결, 데이터 전송 및 보안 메커니즘의 적합성을 테스트하기 위한 요구 사항을 규정한다.개인 식별 - ISO 준수 운전 면허증 - 파트 6:mDL 테스트 방법(Personal identification — ISO-compliant driving licence — Part 6:mDL test methods )의 범위는 다음과 같다.□ 범위이 문서는 ISO/IEC 18013-5:2021과 관련한 mDL 또는 mDL 리더의 적합성을 테스트하기 위한 테스트 방법을 지정하고 있다.△mDL 리더에 대한 인터페이스의 mDL 테스트 방법 △mDL 인터페이스에 있는 mDL 리더 테스트 방법 △발급기관 인프라에 대한(선택적) 인터페이스의 mDL 판독기 테스트 방법 등을 지정하고 있다. 단, mDL 판독기와 인터페이스에 대한 발급기관 인프라에 대한 테스트 사례는 포함돼 있지 않다.□ 문서의 목차 안내ContentsForewordIntroduction1 Scope2 Normative references3 Terms and definitions4 Abbreviated terms5 Conformance6 Test design6.1 General6.2 Test case hierarchy6.2.1 Structure6.2.2 System under test6.2.3 Test layers, test areas, test groups and test units6.2.4 Test cases6.3 Test administration6.3.1 Preconditions for testing of an mDL6.3.2 Preconditions for testing of an mDL reader6.3.3 Implementation conformance statements6.3.4 Test report7 mDL conformity test methods8 mDL reader conformity test methodsAnnex A (Normative) Test case hierarchiesA.1 mDA.2 mDL readerA.3 CertificatesA.4 CommonAnnex B (Normative) Implementation Conformance StatementsB.1 ICS for mDLB.1.1 Generic informationB.1.2 For mDL Data Model test casesB.1.3 For Technologies test casesB.1.4 For security mechanisms test casesB.1.5 For Use Case test casesB.2 ICS for mDL readersB.2.1 Generic informationB.2.2 For Technologies test casesB.2.3 For Security Mechanisms test casesB.3 ICS for CertificatesAnnex C (Normative) Test certificatesC.1 GeneralC.2 Certificates necessary for testing an mDLC.2.1 CA root certificatesC.2.1.1 CA_01C.2.1.2 CA_02C.2.1.3 CA_ revoked_CRL_01C.2.1.4 CA_ revoked_CRL_02C.2.2 mdoc reader authentication certificatesC.2.2.1 mdocReaderAuth_01C.2.2.2 mdocReaderAuth_02C.2.2.3 mdocReaderAuth_03C.2.2.4 mdocReaderAuth_04C.2.2.5 mdocReaderAuth_05C.2.2.6 mdocReaderAuth_06C.2.2.7 mdocReaderAuth_07C.2.2.8 mdocReaderAuth_08C.2.2.9 mdocReaderAuth_09C.2.2.10 mdocReaderAuth_revoked_CRL_01C.2.2.11 mdocReaderAuth_revoked_CRL_02C.2.2.12 mdocReaderAuth_revoked_CRL_03C.2.2.13 mdocReaderAuth_revoked_CRL_04C.2.2.14 mdocReaderAuth_revoked_CRL_05C.2.2.15 mdocReaderAuth_revoked_CRL_06C.2.2.16 mdocReaderAuth_revoked_CRL_07C.2.2.17 mdocReaderAuth_revoked_CRL_08C.2.2.18 mdocReaderAuth_revoked_CRL_09C.2.2.19 mdocReaderAuth_revoked_OCSP_01C.2.2.20 mdocReaderAuth_revoked_OCSP_02C.2.2.21 mdocReaderAuth_revoked_OCSP_03C.2.2.22 mdocReaderAuth_revoked_OCSP_04C.2.2.23 mdocReaderAuth_revoked_OCSP_05C.2.2.24 mdocReaderAuth_revoked_OCSP_06C.2.2.25 mdocReaderAuth_revoked_OCSP_07C.2.2.26 mdocReaderAuth_revoked_OCSP_08C.2.2.27 mdocReaderAuth_revoked_OCSP_09C.2.2.28 mdocReaderAuth_revoked_CA_01C.2.2.29 mdocReaderAuth_revoked_CA_02C.2.2.30 mdocReaderAuth_revoked_CA_03C.2.2.31 mdocReaderAuth_revoked_CA_04C.2.2.32 mdocReaderAuth_revoked_CA_05C.2.2.33 mdocReaderAuth_revoked_CA_06C.2.2.34 mdocReaderAuth_revoked_CA_07C.2.2.35 mdocReaderAuth_revoked_CA_08C.2.2.36 mdocReaderAuth_revoked_CA_09C.3 Certificates necessary for testing an mDL readerC.3.1 IACA root certificatesC.3.1.1 IACA_01C.3.1.2 IACA_02C.3.1.3 IACA _revoked_CRL_01C.3.2 DocumentSigner certificatesC.3.2.1 DocumentSigner_01C.3.2.2 DocumentSigner_02C.3.2.3 DocumentSigner_03C.3.2.4 DocumentSigner_04C.3.2.5 DocumentSigner_05C.3.2.6 DocumentSigner_06C.3.2.7 DocumentSigner_07C.3.2.8 DocumentSigner_08C.3.2.9 DocumentSigner_09C.3.2.10 DocumentSigner_revoked_CRL_01C.3.2.11 DocumentSigner_revoked_CA_01C.3.3 TLS Server certificatesC.3.3.1 TLSServer_01C.3.3.2 TLSServer_02C.3.3.3 TLSServer_03C.3.3.4 TLSServer_04C.3.3.5 TLSServer_05C.3.3.6 TLSServer_07C.3.3.7 TLSServer_revoked_CRL_01C.3.3.8 TLSServer_revoked_OCSP_01C.3.3.9 TLSServer_revoked_CA_01C.3.4 JWS certificatesC.3.4.1 JWS_01C.3.4.2 JWS_02C.3.4.3 JWS_03C.3.4.4 JWS _revoked_CRL_01C.3.4.5 JWS _revoked_CA_01Bibliography

[특집-ISO/IEC JTC 1/SC 17 활동] ⑥Text for CIB : ISO/IEC PDTS 18013-6: Personal identification — ISO-compliant driving licence — Part 6: mDL test methods 소개지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Text for CIB : ISO/IEC PDTS 18013-6: Personal identification — ISO-compliant driving licence — Part 6: mDL test methods' 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이다. 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'Text for CIB : ISO/IEC PDTS 18013-6: Personal identification — ISO-compliant driving licence — Part 6: mDL test methods'이다.이 문서는 ISO 국제 표준은 아니며 검토 및 의견을 듣기 위해 배포된 문서다. 예고 없이 변경될 수 있으며 국제 표준으로 언급되지 않을 수 있다. 국제 표준 초안의 모델 원고는 https://www.iso.org/iso/model_document-rice_model.pdf에서 확인할 수 있다.ISO/IEC 18013은 사람이 읽을 수 있는 기능(ISO/IEC 18013-1)과 관련 ISO 준수 운전 면허증(ISO-compliant driving licence, IDL)의 디자인 형식 및 데이터 콘텐츠에 대한 지침을 설정하고 있다.또한 ISO 기계 판독 가능 기술(ISO/IEC 18013-2), 액세스 제어, 인증 및 무결성 검증(ISO/IEC 18013-3), 관련 테스트 방법(ISO/IEC 18013-4), 모바일 장치에서 ISO 준수 운전 면허증(IDL) 기능을 활성화하기 위한 인터페이스 및 관련 요구 사항(ISO/IEC 18013-5) 등에 관한 지침도 포함하고 있다.개별 국가·주가 개인 정보 보호 규칙을 적용하는 데 방해가 되지 않고 국가·공동체·지역 자동차 당국이 특정 요구 사항을 처리하는 데 방해가 되지 않으면서 IDL의 국제적 사용 및 상호 인식을 위한 공통 기반을 마련히는데 있다.ISO/IEC 18013-5:2021은 모바일 장치와 관련된 운전 면허증 구현을 위한 인터페이스 사양을 설정한다. 모바일 운전면허증(mDL)과 mDL 리더기 간의 인터페이스, mDL 리더기와 발급기관 인프라 간의 인터페이스를 명시하고 있다.이 문서는 ISO/IEC 18013-5의 요구 사항에 따라 모바일 운전 애플리케이션의 데이터 모델, 장치 연결, 데이터 전송 및 보안 메커니즘의 적합성을 테스트하기 위한 요구 사항을 규정한다.개인 식별 - ISO 준수 운전 면허증 - 파트 6:mDL 테스트 방법(Personal identification — ISO-compliant driving licence — Part 6:mDL test methods )의 범위는 다음과 같다.□ 범위이 문서는 ISO/IEC 18013-5:2021과 관련한 mDL 또는 mDL 리더의 적합성을 테스트하기 위한 테스트 방법을 지정하고 있다.△mDL 리더에 대한 인터페이스의 mDL 테스트 방법 △mDL 인터페이스에 있는 mDL 리더 테스트 방법 △발급기관 인프라에 대한(선택적) 인터페이스의 mDL 판독기 테스트 방법 등을 지정하고 있다. 단, mDL 판독기와 인터페이스에 대한 발급기관 인프라에 대한 테스트 사례는 포함돼 있지 않다.□ 문서의 목차 안내ContentsForewordIntroduction1 Scope2 Normative references3 Terms and definitions4 Abbreviated terms5 Conformance6 Test design6.1 General6.2 Test case hierarchy6.2.1 Structure6.2.2 System under test6.2.3 Test layers, test areas, test groups and test units6.2.4 Test cases6.3 Test administration6.3.1 Preconditions for testing of an mDL6.3.2 Preconditions for testing of an mDL reader6.3.3 Implementation conformance statements6.3.4 Test report7 mDL conformity test methods8 mDL reader conformity test methodsAnnex A (Normative) Test case hierarchiesA.1 mDA.2 mDL readerA.3 CertificatesA.4 CommonAnnex B (Normative) Implementation Conformance StatementsB.1 ICS for mDLB.1.1 Generic informationB.1.2 For mDL Data Model test casesB.1.3 For Technologies test casesB.1.4 For security mechanisms test casesB.1.5 For Use Case test casesB.2 ICS for mDL readersB.2.1 Generic informationB.2.2 For Technologies test casesB.2.3 For Security Mechanisms test casesB.3 ICS for CertificatesAnnex C (Normative) Test certificatesC.1 GeneralC.2 Certificates necessary for testing an mDLC.2.1 CA root certificatesC.2.1.1 CA_01C.2.1.2 CA_02C.2.1.3 CA_ revoked_CRL_01C.2.1.4 CA_ revoked_CRL_02C.2.2 mdoc reader authentication certificatesC.2.2.1 mdocReaderAuth_01C.2.2.2 mdocReaderAuth_02C.2.2.3 mdocReaderAuth_03C.2.2.4 mdocReaderAuth_04C.2.2.5 mdocReaderAuth_05C.2.2.6 mdocReaderAuth_06C.2.2.7 mdocReaderAuth_07C.2.2.8 mdocReaderAuth_08C.2.2.9 mdocReaderAuth_09C.2.2.10 mdocReaderAuth_revoked_CRL_01C.2.2.11 mdocReaderAuth_revoked_CRL_02C.2.2.12 mdocReaderAuth_revoked_CRL_03C.2.2.13 mdocReaderAuth_revoked_CRL_04C.2.2.14 mdocReaderAuth_revoked_CRL_05C.2.2.15 mdocReaderAuth_revoked_CRL_06C.2.2.16 mdocReaderAuth_revoked_CRL_07C.2.2.17 mdocReaderAuth_revoked_CRL_08C.2.2.18 mdocReaderAuth_revoked_CRL_09C.2.2.19 mdocReaderAuth_revoked_OCSP_01C.2.2.20 mdocReaderAuth_revoked_OCSP_02C.2.2.21 mdocReaderAuth_revoked_OCSP_03C.2.2.22 mdocReaderAuth_revoked_OCSP_04C.2.2.23 mdocReaderAuth_revoked_OCSP_05C.2.2.24 mdocReaderAuth_revoked_OCSP_06C.2.2.25 mdocReaderAuth_revoked_OCSP_07C.2.2.26 mdocReaderAuth_revoked_OCSP_08C.2.2.27 mdocReaderAuth_revoked_OCSP_09C.2.2.28 mdocReaderAuth_revoked_CA_01C.2.2.29 mdocReaderAuth_revoked_CA_02C.2.2.30 mdocReaderAuth_revoked_CA_03C.2.2.31 mdocReaderAuth_revoked_CA_04C.2.2.32 mdocReaderAuth_revoked_CA_05C.2.2.33 mdocReaderAuth_revoked_CA_06C.2.2.34 mdocReaderAuth_revoked_CA_07C.2.2.35 mdocReaderAuth_revoked_CA_08C.2.2.36 mdocReaderAuth_revoked_CA_09C.3 Certificates necessary for testing an mDL readerC.3.1 IACA root certificatesC.3.1.1 IACA_01C.3.1.2 IACA_02C.3.1.3 IACA _revoked_CRL_01C.3.2 DocumentSigner certificatesC.3.2.1 DocumentSigner_01C.3.2.2 DocumentSigner_02C.3.2.3 DocumentSigner_03C.3.2.4 DocumentSigner_04C.3.2.5 DocumentSigner_05C.3.2.6 DocumentSigner_06C.3.2.7 DocumentSigner_07C.3.2.8 DocumentSigner_08C.3.2.9 DocumentSigner_09C.3.2.10 DocumentSigner_revoked_CRL_01C.3.2.11 DocumentSigner_revoked_CA_01C.3.3 TLS Server certificatesC.3.3.1 TLSServer_01C.3.3.2 TLSServer_02C.3.3.3 TLSServer_03C.3.3.4 TLSServer_04C.3.3.5 TLSServer_05C.3.3.6 TLSServer_07C.3.3.7 TLSServer_revoked_CRL_01C.3.3.8 TLSServer_revoked_OCSP_01C.3.3.9 TLSServer_revoked_CA_01C.3.4 JWS certificatesC.3.4.1 JWS_01C.3.4.2 JWS_02C.3.4.3 JWS_03C.3.4.4 JWS _revoked_CRL_01C.3.4.5 JWS _revoked_CA_01Bibliography -

![[특집-ISO/IEC JTC 1/SC 17 활동] ⑤Form 08A : Committee Decision for DIS for ISO-IEC 17839-2 and disposition of comments](http://stdnews.kr/data/file/news/thumb/thumb-3745385251_p5uAWgZm_d090ac379c577fa98f52ff7194fd78dc40f7ef28_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ⑤Form 08A : Committee Decision for DIS for ISO-IEC 17839-2 and disposition of comments지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Form 08A : Committee Decision for DIS for ISO-IEC 17839-2 and disposition of comments' 관련 문서를 배포했다. ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'Form 08A : Committee Decision for DIS for ISO-IEC 17839-2 and disposition of comments'이다. 이 문서는 DIS로 진출하기 위한 DIS 확인서 투표를 위해 회원국 회람용으로 베포된 것이다.

[특집-ISO/IEC JTC 1/SC 17 활동] ⑤Form 08A : Committee Decision for DIS for ISO-IEC 17839-2 and disposition of comments지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'Form 08A : Committee Decision for DIS for ISO-IEC 17839-2 and disposition of comments' 관련 문서를 배포했다. ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'Form 08A : Committee Decision for DIS for ISO-IEC 17839-2 and disposition of comments'이다. 이 문서는 DIS로 진출하기 위한 DIS 확인서 투표를 위해 회원국 회람용으로 베포된 것이다. -

![[특집-ISO/IEC JTC 1/SC 17 활동] ④ISO/IEC JTC 1 Standing Document: SD19 on Meetings 소개](http://stdnews.kr/data/file/news/thumb/thumb-3555377776_vuxKA4kU_9080000806eb9d9c6daf09065f7a971f561b0269_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ④ISO/IEC JTC 1 Standing Document: SD19 on Meetings 소개지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings' 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings'이다. 이 문서의 요구사항은 워킹그룹(WG)을 포함해 모든 JTC 1 기관에 적용된다.문서는 JTC1 및 그 하위 그룹의 회의에 관한 ISO/IEC JTC1 정책을 포함하고 있다. 또한 회의 주최, 회의 소집, 회의 안건 작성, 회의 문서 배포, 회의 참여 절차 등을 개괄적으로 설명하고 있다.본 문서는 대면, 가상(즉, 원격 회의 또는 전자 수단으로만 소집되는 회의) 및 하이브리드의 세 가지 회의 모드를 다루고 있다.회의 유형에는 JTC1 총회, SC 총회, 실무 그룹 회의, 자문 그룹 회의 및 임시 그룹 회의가 포함된다. 이 표준 문서는 ISO/IEC 지침 및 통합 JTC1 부록과 함께 사용된다.여기에 포함된 정보는 JTC1 운영 규칙의 일부이며 상충되는 경우 ISO/IEC 지침 및 통합 JTC1 보충 문서가 우선시 된다. 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings'와 관련한 문서 목차를 소개하면 다음과 같다.Contents 1.Abbreviations2.General3.Modes of meetings–face-to-face, virtual and hybrid3.1Overview3.2Face-to-face3.3Virtual3.4Hybrid3.5Summary comparison offace-to-face mode with some remote participants and hybrid mode4.Accessibility5.Common considerations for all meeting modes5.1General5.2Hosting5.3Calling and cancelling5.4Participation in meetings5.4.1Participation and representation on a national delegation basis5.4.2General participation5.5Due dates5.6Meeting documents5.6.1Meeting notice and logistics5.6.2Agenda5.6.3Contributions5.7Meeting etiquette5.8Meeting resolutions, recommendations and report6Face-to-face meetings6.1Hosting6.2Calling6.3Participation in meetings6.4Meeting documents and due dates6.4.1Meeting notice and logistics6.4.2Agendas6.4.3Contributions7Virtual meetings7.1Planning and scheduling7.2Calling7.3Participation in meetings7.4Meeting security and privacy7.5Meeting documents and due dates7.5.1Meeting notice and logistics7.5.2Agendas7.5.3Contributions7.6Meeting discussions7.7Meeting tools8Hybrid meetings8.1Participation in meetings8.2Meeting security and privacy8.3Meeting documents and due dates8.3.1Meeting notice and logistics8.3.2Agendas 8.3.3Contributions8.4Meeting discussions8.5Meeting tools9Recording of meetings10Funding mechanismsAnnexA: Template for facility fee accounting reportAnnexB: Summary of deadlines related to meetings (informative)AnnexC: Comparison of face-to-face mode with some remote participants and hybrid mode (Informative)Bibliography

[특집-ISO/IEC JTC 1/SC 17 활동] ④ISO/IEC JTC 1 Standing Document: SD19 on Meetings 소개지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings' 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings'이다. 이 문서의 요구사항은 워킹그룹(WG)을 포함해 모든 JTC 1 기관에 적용된다.문서는 JTC1 및 그 하위 그룹의 회의에 관한 ISO/IEC JTC1 정책을 포함하고 있다. 또한 회의 주최, 회의 소집, 회의 안건 작성, 회의 문서 배포, 회의 참여 절차 등을 개괄적으로 설명하고 있다.본 문서는 대면, 가상(즉, 원격 회의 또는 전자 수단으로만 소집되는 회의) 및 하이브리드의 세 가지 회의 모드를 다루고 있다.회의 유형에는 JTC1 총회, SC 총회, 실무 그룹 회의, 자문 그룹 회의 및 임시 그룹 회의가 포함된다. 이 표준 문서는 ISO/IEC 지침 및 통합 JTC1 부록과 함께 사용된다.여기에 포함된 정보는 JTC1 운영 규칙의 일부이며 상충되는 경우 ISO/IEC 지침 및 통합 JTC1 보충 문서가 우선시 된다. 'ISO/IEC JTC 1 Standing Document: SD19 on Meetings'와 관련한 문서 목차를 소개하면 다음과 같다.Contents 1.Abbreviations2.General3.Modes of meetings–face-to-face, virtual and hybrid3.1Overview3.2Face-to-face3.3Virtual3.4Hybrid3.5Summary comparison offace-to-face mode with some remote participants and hybrid mode4.Accessibility5.Common considerations for all meeting modes5.1General5.2Hosting5.3Calling and cancelling5.4Participation in meetings5.4.1Participation and representation on a national delegation basis5.4.2General participation5.5Due dates5.6Meeting documents5.6.1Meeting notice and logistics5.6.2Agenda5.6.3Contributions5.7Meeting etiquette5.8Meeting resolutions, recommendations and report6Face-to-face meetings6.1Hosting6.2Calling6.3Participation in meetings6.4Meeting documents and due dates6.4.1Meeting notice and logistics6.4.2Agendas6.4.3Contributions7Virtual meetings7.1Planning and scheduling7.2Calling7.3Participation in meetings7.4Meeting security and privacy7.5Meeting documents and due dates7.5.1Meeting notice and logistics7.5.2Agendas7.5.3Contributions7.6Meeting discussions7.7Meeting tools8Hybrid meetings8.1Participation in meetings8.2Meeting security and privacy8.3Meeting documents and due dates8.3.1Meeting notice and logistics8.3.2Agendas 8.3.3Contributions8.4Meeting discussions8.5Meeting tools9Recording of meetings10Funding mechanismsAnnexA: Template for facility fee accounting reportAnnexB: Summary of deadlines related to meetings (informative)AnnexC: Comparison of face-to-face mode with some remote participants and hybrid mode (Informative)Bibliography -

![[특집-ISO/IEC JTC 1/SC 17 활동] ③ISO/IEC 지침-파트1 통합 JTC 1 보충 자료 2023 배포](http://stdnews.kr/data/file/news/thumb/thumb-3555377776_8bFevpJK_b41c339de1acb2ac537da10b7fd1fbfcf890f8a0_200x180.jpg) [특집-ISO/IEC JTC 1/SC 17 활동] ③ISO/IEC 지침-파트1 통합 JTC 1 보충 자료 2023 배포지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 ISO/IEC CD 17839-2.3 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'ISO/IEC JTC 1 N16556 Consolidated JTC 1 Supplement 2023'이다. ISO/IEC 지침-파트 1, 통합 JTC 1 보충 자료 2023 - JTC 1 관련 절차(Consolidated JTC 1 Supplement2023—Procedures specific to JTC 1)는 국제 표준 및 기타 문서 개발 시 아래 기본 원칙을 보호하기 위한 기술 작업 절차를 정의하고 있다. 세부적으로 살펴보면 △투명성 △개방성 △공정성 및 합의성 △효율성 및 관련성 △일관성 등이다. SO/IEC 지침은 5가지 문서로 구성돼 있다. ▷ISO/IEC 지침, 파트 1 = 국제 표준 및 기타 문서 개발을 위해 ISO 및 IEC 위원회에 적용되는 기술 작업에 대한 ISO 및 IEC 공통 절차를 설명함.▷ISO 보충 자료 = 국제 표준 및 기타 문서 개발을 위해 ISO 위원회에 적용되는 기술 작업에 대한 ISO 특정 절차를 설명.▷IEC 보충 자료 = 국제 표준 및 기타 문서 개발을 위해 IEC 위원회에 적용되는 기술 작업에 대한 IEC 특정 절차를 설명.▷JTC 1 보충 자료 = 국제 표준 및 기타 문서 개발에만 JTC 1에 적용할 수 있는 기술에 대한 ISO/IEC 공동 기술 위원회 1(JTC 1) 특정 절차를 설명.▷ISO, IEC 및 ISO/IEC JTC 1의 각 웹사이트 = 기술 작업에 참여하는 개인을 위한 보충 지침과 도구를 제공.JTC 1이 ISO/IEC 지침 및 통합 JTC 1 보충 자료를 보완하기 위해 SD(Standing Documents)와 같은 추가 문서를 참조할 필요가 있다.참고로 ISO-CEN 기술 협력 협정에 따라 CEN과 협력하는 위원회의 경우 비엔나 협정이 적용된다. IEC-CENELEC 기술 협력 협정에 따라 CENELEC와 협력하는 위원회의 경우 프랑크푸르트 협정이 적용된다. ISO/IEC Directives Part 1 Edition, 2023 문서 목차는 다음과 같다.Contents : Significant updates since the last edition 1.Organizational structure and responsibilities for the technical work 1.1 Role of the technical management board 1.2 Advisory groups to the technical management board 1.4 Role of the Chief Executive Officer 1.5 Establishment of technical committees 1.6 Establishment of subcommittees 1.7 Participation in the work of technical committees and subcommittees 1.8 Chairs of technical committees and subcommittees 1.9 Secretariats of technical committees and subcommittees 1.10 Project committees 1.11 Editing committees 1.12 Working groups 1.13 Groups having advisory functions within a committee. 1.14 Ad hoc groups 1.15 Liaison between committees 1.16 Liaison between ISO and IEC 1.17 Liaison with other organizations2. Development of International Standards 2.1 The project approach 2.2 Preliminary stage 2.3 Proposal stage 2.4 Preparatory Stage 2.5 Committee stage 2.6 Enquiry stage 2.7 Approval stage 2.8 Publication stage 2.9 Maintenance of documents 2.10 Corrections and amendments 2.11 Maintenance agencies 2.12 Registration authorities 2.13Copyright 2.14 Reference to patented items (see also AnnexI)3 Development of other documents 3.1 Technical Specifications 3.2 Publicly Available Specifications (PAS) 3.3 Technical Reports4 Meetings 4.1 General 4.2 Procedure for calling a meeting 4.3 Languages at meetings 4.4 Cancellation of meetings5 Appeals 5.1 General 5.3Appeal against a technical committee decision 5.4Appeal against a technical management board decision 5.5Progress of work during an appeal process

[특집-ISO/IEC JTC 1/SC 17 활동] ③ISO/IEC 지침-파트1 통합 JTC 1 보충 자료 2023 배포지난 10월3일 ISO/IEC 공동기술위원회 산하 분과위원회 SC 17은 ISO/IEC CD 17839-2.3 관련 문서를 배포했다.ISO/IEC JTC 1/SC 17 카드 및 개인 식별을 위한 보안 장치(Cards and security devices for personal identification)는 국제표준화기구(ISO와 국제전기기술위원회(IEC)의 공동 기술 위원회(JTC) ISO/IEC JTC 1의 표준화 분과위원회다.ISO/IEC JTC 1/SC 17의 국제사무국은 영국에 위치한 영국표준협회(BSI)이며 신분증 및 개인 식별 분야 표준을 개발하고 촉진하는 역할을 담당하고 있다.배포된 문서는 'ISO/IEC JTC 1 N16556 Consolidated JTC 1 Supplement 2023'이다. ISO/IEC 지침-파트 1, 통합 JTC 1 보충 자료 2023 - JTC 1 관련 절차(Consolidated JTC 1 Supplement2023—Procedures specific to JTC 1)는 국제 표준 및 기타 문서 개발 시 아래 기본 원칙을 보호하기 위한 기술 작업 절차를 정의하고 있다. 세부적으로 살펴보면 △투명성 △개방성 △공정성 및 합의성 △효율성 및 관련성 △일관성 등이다. SO/IEC 지침은 5가지 문서로 구성돼 있다. ▷ISO/IEC 지침, 파트 1 = 국제 표준 및 기타 문서 개발을 위해 ISO 및 IEC 위원회에 적용되는 기술 작업에 대한 ISO 및 IEC 공통 절차를 설명함.▷ISO 보충 자료 = 국제 표준 및 기타 문서 개발을 위해 ISO 위원회에 적용되는 기술 작업에 대한 ISO 특정 절차를 설명.▷IEC 보충 자료 = 국제 표준 및 기타 문서 개발을 위해 IEC 위원회에 적용되는 기술 작업에 대한 IEC 특정 절차를 설명.▷JTC 1 보충 자료 = 국제 표준 및 기타 문서 개발에만 JTC 1에 적용할 수 있는 기술에 대한 ISO/IEC 공동 기술 위원회 1(JTC 1) 특정 절차를 설명.▷ISO, IEC 및 ISO/IEC JTC 1의 각 웹사이트 = 기술 작업에 참여하는 개인을 위한 보충 지침과 도구를 제공.JTC 1이 ISO/IEC 지침 및 통합 JTC 1 보충 자료를 보완하기 위해 SD(Standing Documents)와 같은 추가 문서를 참조할 필요가 있다.참고로 ISO-CEN 기술 협력 협정에 따라 CEN과 협력하는 위원회의 경우 비엔나 협정이 적용된다. IEC-CENELEC 기술 협력 협정에 따라 CENELEC와 협력하는 위원회의 경우 프랑크푸르트 협정이 적용된다. ISO/IEC Directives Part 1 Edition, 2023 문서 목차는 다음과 같다.Contents : Significant updates since the last edition 1.Organizational structure and responsibilities for the technical work 1.1 Role of the technical management board 1.2 Advisory groups to the technical management board 1.4 Role of the Chief Executive Officer 1.5 Establishment of technical committees 1.6 Establishment of subcommittees 1.7 Participation in the work of technical committees and subcommittees 1.8 Chairs of technical committees and subcommittees 1.9 Secretariats of technical committees and subcommittees 1.10 Project committees 1.11 Editing committees 1.12 Working groups 1.13 Groups having advisory functions within a committee. 1.14 Ad hoc groups 1.15 Liaison between committees 1.16 Liaison between ISO and IEC 1.17 Liaison with other organizations2. Development of International Standards 2.1 The project approach 2.2 Preliminary stage 2.3 Proposal stage 2.4 Preparatory Stage 2.5 Committee stage 2.6 Enquiry stage 2.7 Approval stage 2.8 Publication stage 2.9 Maintenance of documents 2.10 Corrections and amendments 2.11 Maintenance agencies 2.12 Registration authorities 2.13Copyright 2.14 Reference to patented items (see also AnnexI)3 Development of other documents 3.1 Technical Specifications 3.2 Publicly Available Specifications (PAS) 3.3 Technical Reports4 Meetings 4.1 General 4.2 Procedure for calling a meeting 4.3 Languages at meetings 4.4 Cancellation of meetings5 Appeals 5.1 General 5.3Appeal against a technical committee decision 5.4Appeal against a technical management board decision 5.5Progress of work during an appeal process

![[특집-기술위원회] TC 229 나노기술(Nanotechnologies)... 나노기술 분야 표준화](http://stdnews.kr/data/file/news/thumb/thumb-32068165_FpALlyRW_23bfade8877a50180ae7aaab7c0adf74a8a562b9_340x240.jpg)

![[특집-기술위원회] TC 228 관광 및 관련 서비스(Tourism and related services)... 관광서비스 제](http://stdnews.kr/theme/wide03/img/default/no_img.gif)

![[특집-기술위원회] TC 226 1차 알루미늄 생산용 재료(Materials for the production of prima](http://stdnews.kr/data/file/news/thumb/thumb-32068165_ob2OKngD_470b16302d4df0fe99cfe7584a5ca27811606441_340x240.jpg)

![[특집-기술위원회] TC 227 스프링(Springs)](http://stdnews.kr/data/file/news/thumb/thumb-3698770111_x3sdiZe2_fc4f9a5c2b487b9cb1cfb2ba5d32e16d0c2733c0_340x240.jpg)

![[일본] 요코하마(横浜), 3월 원격근무로 일하는 50대 여성이 장시간 노동을 강요받아 적응장애가 발병해 산재로 인정받아](http://stdnews.kr/data/file/news/thumb/thumb-3555377672_BapV2SmF_41a011a26290be1daa3f6a5220df7b8b6d167f69_340x240.jpg)

![[인도] 마하라슈트라주 식품의약국(Maharashtra FDA), 맥도날드 상품명에 치즈를 잘못 표기해 소비자 기만 지적](http://stdnews.kr/data/file/news/thumb/thumb-3743818281_Uu5GpcKZ_6890f33f4b087f58686ed20e46a04bbb79ad883e_340x240.jpg)

![[남아공] 토코만 푸드(Thokoman Foods), 자사 땅콩버터 식품 안전성 재확인](http://stdnews.kr/data/file/news/thumb/thumb-3743818281_h5HrK0kT_c2453abdb4577a16b34590f5b8f76de9c2a95469_340x240.jpg)

![[남아공] 사기방지서비스(SAFPS), 고용 애플리케이션 활용 사기 전년 대비 106% 급증](http://stdnews.kr/data/file/news/thumb/thumb-32068165_vhbwMfDO_d466509ecb0542e9be7cc74ba85e9122e65195c9_340x240.jpg)

![[일본] 정부, 전국 약 1800개의 지방자치단체가 사용하는 정보기술(IT) 시스템을 공통화할 계획](http://stdnews.kr/data/file/news/thumb/thumb-32068165_k57HcuaC_ec1c1c40ab22bacb5547865a845790615e059a71_340x240.jpg)

![[일본] 소비자청(消費者庁), 5월 중 기능성 표시 식품 관련 제도를 전면 재검토할 계획](http://stdnews.kr/data/file/news/thumb/thumb-3698770111_kxPwWpEb_40955dfb17799431ea435609be9619c5595c5eac_340x240.jpg)

![[특집-기상기후재난] 한국중부발전(주) 신정철 선임 인터뷰 - 행정안전부 뿐 아니라 기상기후 연계조직 모두가 참여하는 협의체가](http://stdnews.kr/data/file/news/thumb/thumb-3555374516_iKWwUBas_9c1729f1e3977ee50c398986e7f98d5002a57deb_340x240.jpg)

![[특집-기상기후재난] (주)비밍코어 정성민 대표 인터뷰 - 인공지능(AI) 활용한 기후재난 대처 솔루션 개발](http://stdnews.kr/data/file/news/thumb/thumb-3555374391_0JZYhIcj_dca23c54fc7923952082a9d7af92db00b9dd33c9_340x240.jpg)

![[기획-표준 전문가] 한국투자증권 김범수 FC 인터뷰 - 표준전문가 양성 교육이 지속되길 희망](http://stdnews.kr/data/file/news/thumb/thumb-3555374114_Np9hM7aC_e6ffa916aade15e1c301badf3132ed3f0551a900_340x240.jpg)

![[특집-기상기후재난] 행정안전부 안전교육 전문인력 유정희 강사 인터뷰 - 기상기후재난예방 전문가 양성 시급](http://stdnews.kr/data/file/news/thumb/thumb-3555374240_gOmdLG10_cfc17ed887dccc93f503013bf794ed568a5d40dc_340x240.jpg)

![[특집-기상기후재난] (주)이토스 김형식 대표 인터뷰 - 재난을 사전에 예측·예방할 기술개발 시급](http://stdnews.kr/data/file/news/thumb/thumb-32068165_lmUrCBIn_797dc8926bb7d90542546463cc73e6233f0bbb46_340x240.png)