검색결과

-

![[중국] 샤오미(Xiaomi), 보안 및 개인정보 관련 백서 발표](http://stdnews.kr/data/file/news/thumb/thumb-1794764642_OBvXxfDR_a0c2c9736f5c3cdd4ef2fb081eab85edb2e4fc38_200x180.jpg) [중국] 샤오미(Xiaomi), 보안 및 개인정보 관련 백서 발표중국 글로벌 최고 가전 및 스마트 제조업체인 샤오미(Xiaomi)에 따르면 데이터 보안 활동을 상세히 기술한 연례 투명성 보고서가 포함된 '보안 및 개인정보에 관한 백서'를 발표했다.또한 연례 보안 및 개인정보 보호의 달을 지정해 고객의 데이터 보호에 전념하고 있다. 중국 베이징 샤오미 테크놀로지 파크, 싱가포르 샤오미 테크놀로지 오퍼레이션 센터에서 직원 교육 행사 및 전문가 세미나를 개최했다.3년 연속 엔지니어 등 직원을 대상으로 특별수업을 진행했다. 데이터 보안 및 이용자 개인정보 보호의 중요성에 대해 업계 임원, IT 보안 전문가, 대중과 토론할 수 있는 역량을 제고하기 위함이다.1개월에 걸친 일련의 행사는 샤오미 제품의 신뢰을 향상하기 위한 목적이다. 사용자의 보안과 사생활 보호, 투명성과, 책임성을 강조했다.샤오미는 사이버 보안 전문가, 스마트폰 운영체제 엔지니어, 변호사, 법률 준수 전문가 상호간 협력을 통해 데이터 보안과 사용자 개인 정보 보호를 위해 포괄적인 거버넌스 구조를 구축했다.보안 및 개인 정보 보호 위원회를 주축으로 보안 및 개인 정보 보호 전문가들을 감독한다. 글로벌 비지니스의 장기적이고 지속 가능한 발전의 핵심이라고 판단하기 때문이다.지난 6월 29~30일 양일간 베이징에서 다섯 번째 연례 사물인터넷(Internet of Things, IoT) 보안 정상회담을 개최했다.업계 임원과 전문가들이 모여 데이터 보안 거버넌스 프레임워크와 인터넷 연결 전기 차량의 보안 및 소프트웨어 공급망 보안 위협을 해결하기 위한 국경 간 데이터 전송 등 광범위한 문제를 논의했다.샤오미는 2014년 보안 및 개인 정보 보호 위원회 설립을 시작으로 꾸준하게 보안 활동을 해오고 있다. 2016년에는 중국 기업 최초로 트러스트 아크(TrustArc) 인증을 획득했다.2018년 유럽연합(EU) 준수 평가의 일반 데이터 보호 규정(General Data Protection Regulation, GDPR)을 채택했다. 또한 2019년 ISO./IEC 27001, ISO/IEC 27018 인증을 획득했다.2021년 안드로이드 스마트폰 브랜드 첫 투명성 보고서를 발표하고, 2022년 NIST CSF (National Institute of Standards and Technology, Cybersecurity Framework) 인증을 획득했다.

[중국] 샤오미(Xiaomi), 보안 및 개인정보 관련 백서 발표중국 글로벌 최고 가전 및 스마트 제조업체인 샤오미(Xiaomi)에 따르면 데이터 보안 활동을 상세히 기술한 연례 투명성 보고서가 포함된 '보안 및 개인정보에 관한 백서'를 발표했다.또한 연례 보안 및 개인정보 보호의 달을 지정해 고객의 데이터 보호에 전념하고 있다. 중국 베이징 샤오미 테크놀로지 파크, 싱가포르 샤오미 테크놀로지 오퍼레이션 센터에서 직원 교육 행사 및 전문가 세미나를 개최했다.3년 연속 엔지니어 등 직원을 대상으로 특별수업을 진행했다. 데이터 보안 및 이용자 개인정보 보호의 중요성에 대해 업계 임원, IT 보안 전문가, 대중과 토론할 수 있는 역량을 제고하기 위함이다.1개월에 걸친 일련의 행사는 샤오미 제품의 신뢰을 향상하기 위한 목적이다. 사용자의 보안과 사생활 보호, 투명성과, 책임성을 강조했다.샤오미는 사이버 보안 전문가, 스마트폰 운영체제 엔지니어, 변호사, 법률 준수 전문가 상호간 협력을 통해 데이터 보안과 사용자 개인 정보 보호를 위해 포괄적인 거버넌스 구조를 구축했다.보안 및 개인 정보 보호 위원회를 주축으로 보안 및 개인 정보 보호 전문가들을 감독한다. 글로벌 비지니스의 장기적이고 지속 가능한 발전의 핵심이라고 판단하기 때문이다.지난 6월 29~30일 양일간 베이징에서 다섯 번째 연례 사물인터넷(Internet of Things, IoT) 보안 정상회담을 개최했다.업계 임원과 전문가들이 모여 데이터 보안 거버넌스 프레임워크와 인터넷 연결 전기 차량의 보안 및 소프트웨어 공급망 보안 위협을 해결하기 위한 국경 간 데이터 전송 등 광범위한 문제를 논의했다.샤오미는 2014년 보안 및 개인 정보 보호 위원회 설립을 시작으로 꾸준하게 보안 활동을 해오고 있다. 2016년에는 중국 기업 최초로 트러스트 아크(TrustArc) 인증을 획득했다.2018년 유럽연합(EU) 준수 평가의 일반 데이터 보호 규정(General Data Protection Regulation, GDPR)을 채택했다. 또한 2019년 ISO./IEC 27001, ISO/IEC 27018 인증을 획득했다.2021년 안드로이드 스마트폰 브랜드 첫 투명성 보고서를 발표하고, 2022년 NIST CSF (National Institute of Standards and Technology, Cybersecurity Framework) 인증을 획득했다. -

![[미국] 사이버포트, ISO 27002:2022 표준의 재구성 공개](http://stdnews.kr/data/file/news/thumb/thumb-988342002_D4dMJvic_1b2263406acbf214f626f1af7b199f4eff0288cf_200x180.jpg) [미국] 사이버포트, ISO 27002:2022 표준의 재구성 공개미국 사이버 보안 서비스 제공업체인 사이버포트 그룹(Cyberfort Group)에 따르면 2022년 2월 ISO 27002:2022 표준이 새로 재구성되어 공개됐다.표준을 최신 상태로 유지하기 위한 목적이다. ISO 27001은 정보 보안을 관리하는 시스템에 대한 표준으로서 정보 보안 관리 시스템에 대한 요구사항을 정의해 조직이 정보 자산을 보호할 수 있도록 지원한다.ISO 27002는 ISO 27001에 나열된 제어를 구현하는 방법에 대한 표준이다. IS 27002는 2013년 114개의 제어 표준이 존재했지만 2022년 93개로 축소됐다.ISO 27002:2022의 새로운 표준은 코로나 전염벙(Pandemic)과 하이브리드 작업 모델(hybrid work model)의 영향을 받지는 않았다. 새로운 표준을 구현하는 데에 몇년이 걸리기 때문이다.ISO 27002:2022의 제어기능 중 하나가 필요성이 증가하고 있는 클라우드 서비스와 관련돼 있다. ISO 27002:2022의 기본 구성에 대한 요약은 아래와 같다.ISO/IEC 27002:2022는 구현 지침을 포함한 일반 정보 보안 제어의 참조 세트를 제공한다. 다음 조직에서 사용하도록 설계됐다.a) ISO/IEC27001에 기반한 정보보안관리시스템(ISMS)의 맥락 내b) 국제적으로 인정된 모범 사례를 기반으로 정보보안 통제 구현c) 조직별 정보보안 관리 지침 개발

[미국] 사이버포트, ISO 27002:2022 표준의 재구성 공개미국 사이버 보안 서비스 제공업체인 사이버포트 그룹(Cyberfort Group)에 따르면 2022년 2월 ISO 27002:2022 표준이 새로 재구성되어 공개됐다.표준을 최신 상태로 유지하기 위한 목적이다. ISO 27001은 정보 보안을 관리하는 시스템에 대한 표준으로서 정보 보안 관리 시스템에 대한 요구사항을 정의해 조직이 정보 자산을 보호할 수 있도록 지원한다.ISO 27002는 ISO 27001에 나열된 제어를 구현하는 방법에 대한 표준이다. IS 27002는 2013년 114개의 제어 표준이 존재했지만 2022년 93개로 축소됐다.ISO 27002:2022의 새로운 표준은 코로나 전염벙(Pandemic)과 하이브리드 작업 모델(hybrid work model)의 영향을 받지는 않았다. 새로운 표준을 구현하는 데에 몇년이 걸리기 때문이다.ISO 27002:2022의 제어기능 중 하나가 필요성이 증가하고 있는 클라우드 서비스와 관련돼 있다. ISO 27002:2022의 기본 구성에 대한 요약은 아래와 같다.ISO/IEC 27002:2022는 구현 지침을 포함한 일반 정보 보안 제어의 참조 세트를 제공한다. 다음 조직에서 사용하도록 설계됐다.a) ISO/IEC27001에 기반한 정보보안관리시스템(ISMS)의 맥락 내b) 국제적으로 인정된 모범 사례를 기반으로 정보보안 통제 구현c) 조직별 정보보안 관리 지침 개발 -

![[미국] 국제표준화기구(ISO), 3월 업데이트 및 승인된 ISO 27002 신규 표준 발행 예정](http://stdnews.kr/data/file/news/thumb/thumb-3698709524_jL4Y1gBS_1faab3098a2bf04a2af72b7d60e6dcfdfe8bc863_200x180.jpg) [미국] 국제표준화기구(ISO), 3월 업데이트 및 승인된 ISO 27002 신규 표준 발행 예정국제표준화기구(International Organization for Standardization, ISO)에 따르면 2022년 3월 ISO 27002 표준의 업데이트 및 승인으로 새 버전이 발행될 예정이다.업데이트 된 표준은 'ISO/IEC 27002 information security, cybersecurity and privacy protection – Information security controls' 이다.11개의 새로운 컨트롤이 추가됐는데, 세부 구성을 살펴보면 조직적 통제 분야 3개, 물리적 통제 분야 1개, 기술적 통제 분야 7개 등이다.조직적 통제 부분은 클라우스 서비스 사용을 위한 정보 보안, 비지니스 연속성을 위한 ICT 준비, 위협 인텔리전스(Threat Intelligence) 등이다.물리적 통제 부분은 물리적 보안 모니터링(Physical security monitoring)이며 기술적 통제 부분은 구성관리, 정보 삭제, 데이터 마스킹, 데이터 유출 장치, 모니터링 활동, 웹 필터링, 보안 코딩 등으로 구성됐다.기존 대부분의 컨트롤들은 수정됐다. 약 절반이 실제로 분리할 수 없거나 밀접하게 관련된 다른 컨트롤과 합해졌다.현재 24개의 컨트롤로 병합됐으며 ISO/IEC 27002 새 버전의 표준은 기존 114개에서 24개의 컨트롤로 바뀌었다. 발표 이후 2년의 전환 기간을 갖게 된다.특히 조직적 통제 부분의 위협 인텔리전스(Threat Intelligence)는 최근 몇 년간 관심이 증가하고 있으며 전 세계 보안팀에서 채택이 늘어가는 추세다.보안팀이 인텔리전스를 활용하게 되면 더 많은 정보를 얻게 되어 빠른 결정과 위협에 대한 안정적 식별 및 조치를 취할 수 있기 때문이다.ISO/IEC 27002 표준의 위협 인텔리전스 통제는 조직이 적절한 완화 조치를 취할 수 있도록 조직에 영향을 미치는 위협 환경에 대한 인식을 제공한다. 정보 보안 위협과 관련된 정보를 수집하고 분석하는데 도움이 되도록 구현한다.이러한 통제 추가는 위협 인텔리전스의 필요성을 표준화할뿐만 아니라 여러 다른 통제를 알리고 구현하는데 도움이 되기 때문에 매우 중요하다.위협 인텔리전스를 사용해 획득한 컨텍스트와 통찰력은 클라우드 보안 전략에 정보를 제공하고 공급망 파트너들에게 영향을 미치는 취약성을 식별하거나 물리적, 환경적 위협을 감지 및 모니터링하는데 도움이 될 수 있다.위협 인텔리전스를 적절히 활용하기 위해 국제표준화 기구는 조직이 전략, 전술, 운영 등의 3가지 인텔리전스 계층 모두를 고려할 것을 권장하고 있다. 3가지 인텔리전스 계층은 전략적 위협 인텔리전스, 전술적 위협 인텔리전스, 운영 위협 인텔리전스 등이다.첫째, 전략적 위협 인텔리전스는 변화하는 위협 환경에 대한 공격자 유형이나 공격 유형 등 상위 수준의 정보 교환을 말한다.이것은 전반적인 사이버 및 물리적 위협 환경, 사이버 위협과 물리적 위협의 융합, 업계 및 동료들에게 영향을 끼치는 위협과 추세, 특정 조직에 대한 관련 위협 등을 이해함으로써 결정 우위를 확보하는 장점이 있다.인텔리전스가 제공하는 전략적 우선 순위를 기반으로 보안 아키텍처와 예산 결정을 내릴 수 있는 능력을 갖게 된다는 유리한 점도 있다.조직의 보안 전략 및 목표에 부합하는 PIR(Priority Intelligence Requirements)의 생성 및 추적, 의사 결정자가 위험을 이해하고 우선 순위를 지정해 더 나은 정보에 근거한 결정을 내리는데 도움이 되는 완성된 인텔리전스 및 임시 맞춤형 보고, 조직이 인식해야 하는 새로운 위협, TTP, 위협 그룹의 식별과 같은 장점도 갖게 된다.구체적으로 전술적 위협 인텔리전스, 운영 위협 인텔리전스뿐만 아니라 나머지 10개 통제에 대한 상세 내용은 'ISO/IEC 27002 information security, cybersecurity and privacy protection – Information security controls' 표준을 참조하면 된다.

[미국] 국제표준화기구(ISO), 3월 업데이트 및 승인된 ISO 27002 신규 표준 발행 예정국제표준화기구(International Organization for Standardization, ISO)에 따르면 2022년 3월 ISO 27002 표준의 업데이트 및 승인으로 새 버전이 발행될 예정이다.업데이트 된 표준은 'ISO/IEC 27002 information security, cybersecurity and privacy protection – Information security controls' 이다.11개의 새로운 컨트롤이 추가됐는데, 세부 구성을 살펴보면 조직적 통제 분야 3개, 물리적 통제 분야 1개, 기술적 통제 분야 7개 등이다.조직적 통제 부분은 클라우스 서비스 사용을 위한 정보 보안, 비지니스 연속성을 위한 ICT 준비, 위협 인텔리전스(Threat Intelligence) 등이다.물리적 통제 부분은 물리적 보안 모니터링(Physical security monitoring)이며 기술적 통제 부분은 구성관리, 정보 삭제, 데이터 마스킹, 데이터 유출 장치, 모니터링 활동, 웹 필터링, 보안 코딩 등으로 구성됐다.기존 대부분의 컨트롤들은 수정됐다. 약 절반이 실제로 분리할 수 없거나 밀접하게 관련된 다른 컨트롤과 합해졌다.현재 24개의 컨트롤로 병합됐으며 ISO/IEC 27002 새 버전의 표준은 기존 114개에서 24개의 컨트롤로 바뀌었다. 발표 이후 2년의 전환 기간을 갖게 된다.특히 조직적 통제 부분의 위협 인텔리전스(Threat Intelligence)는 최근 몇 년간 관심이 증가하고 있으며 전 세계 보안팀에서 채택이 늘어가는 추세다.보안팀이 인텔리전스를 활용하게 되면 더 많은 정보를 얻게 되어 빠른 결정과 위협에 대한 안정적 식별 및 조치를 취할 수 있기 때문이다.ISO/IEC 27002 표준의 위협 인텔리전스 통제는 조직이 적절한 완화 조치를 취할 수 있도록 조직에 영향을 미치는 위협 환경에 대한 인식을 제공한다. 정보 보안 위협과 관련된 정보를 수집하고 분석하는데 도움이 되도록 구현한다.이러한 통제 추가는 위협 인텔리전스의 필요성을 표준화할뿐만 아니라 여러 다른 통제를 알리고 구현하는데 도움이 되기 때문에 매우 중요하다.위협 인텔리전스를 사용해 획득한 컨텍스트와 통찰력은 클라우드 보안 전략에 정보를 제공하고 공급망 파트너들에게 영향을 미치는 취약성을 식별하거나 물리적, 환경적 위협을 감지 및 모니터링하는데 도움이 될 수 있다.위협 인텔리전스를 적절히 활용하기 위해 국제표준화 기구는 조직이 전략, 전술, 운영 등의 3가지 인텔리전스 계층 모두를 고려할 것을 권장하고 있다. 3가지 인텔리전스 계층은 전략적 위협 인텔리전스, 전술적 위협 인텔리전스, 운영 위협 인텔리전스 등이다.첫째, 전략적 위협 인텔리전스는 변화하는 위협 환경에 대한 공격자 유형이나 공격 유형 등 상위 수준의 정보 교환을 말한다.이것은 전반적인 사이버 및 물리적 위협 환경, 사이버 위협과 물리적 위협의 융합, 업계 및 동료들에게 영향을 끼치는 위협과 추세, 특정 조직에 대한 관련 위협 등을 이해함으로써 결정 우위를 확보하는 장점이 있다.인텔리전스가 제공하는 전략적 우선 순위를 기반으로 보안 아키텍처와 예산 결정을 내릴 수 있는 능력을 갖게 된다는 유리한 점도 있다.조직의 보안 전략 및 목표에 부합하는 PIR(Priority Intelligence Requirements)의 생성 및 추적, 의사 결정자가 위험을 이해하고 우선 순위를 지정해 더 나은 정보에 근거한 결정을 내리는데 도움이 되는 완성된 인텔리전스 및 임시 맞춤형 보고, 조직이 인식해야 하는 새로운 위협, TTP, 위협 그룹의 식별과 같은 장점도 갖게 된다.구체적으로 전술적 위협 인텔리전스, 운영 위협 인텔리전스뿐만 아니라 나머지 10개 통제에 대한 상세 내용은 'ISO/IEC 27002 information security, cybersecurity and privacy protection – Information security controls' 표준을 참조하면 된다. -

![[미국] SANS 연구소, 최근 몇 년 동안 CTI 프로그램을 시작한 조직 증가](http://stdnews.kr/data/file/news/thumb/thumb-3698709524_uBj9eXwb_6e5ce10315a8cf1e695d88c2dd13481e889f8e89_200x180.jpg) [미국] SANS 연구소, 최근 몇 년 동안 CTI 프로그램을 시작한 조직 증가세계 최대 사이버 보안 연구 및 교육기관 SANS 연구소(SANS Institute)에 따르면 최근 몇 년 동안 CTI 프로그램을 시작한 조직이 증가하고 있는 것으로 드러났다. '2021 산스 사이버 위협 인텔리전스(2021 SANS Cyber Threat Intelligence, CTI) 결과에서 위협 인텔리전스에 대한 관심 증가와 전 세계 보안팀의 CTI 채택이 늘어났다.인텔리전스를 활용하면 보안팀이 더 많은 정보를 얻고 더 빨리 결정을 내리고 위협을 더 안정적으로 식별해 조치를 취할 수 있기 때문이다.위협 인텔리전스는 조직이 사후 대응에서 사전 예방으로 전환하는 주요 동인이다. 따라서 CISO에서 정보분석가에 이르기까지 전체 보안 전략에 정보를 제공하는데 도움이 된다.사이버 인텔리전스를 수행할 때 가장 중요한 자산 중 하나인 사이버 생태계를 파괴하려는 위협 및 위협 행위자에 관한 정보를 찾아 수집, 비교, 분석, 배포하고 있다.사이버인텔리전스를 통해 자신과 적에 대해 더 잘 알게 되고 그 지식을 바탕으로 위험을 잘 이해하고 위협으로 부터 보호 및 기회를 포착해 사전 조치를 취할 수 있게 된다. 이러한 추세에 따라 ISO 27002 표준에 위협 인텔리전스가 추가되어 개정됨에 따라 2022년 3월 발효될 예정이다.참고로 위키피디아에서는 위협 인텔리전스를 어플리케이션 및 시스템에 위협이 되는 정보를 계획, 수집, 처리, 분석, 배포하는 '주기적 관행'으로 정의하고 있다. 실시간으로 정보를 수집해 컴퓨터, 어플리케이션 또는 네트워크에 대한 위협을 식별하기 위해 위협 환경을 보여주는 것이다

[미국] SANS 연구소, 최근 몇 년 동안 CTI 프로그램을 시작한 조직 증가세계 최대 사이버 보안 연구 및 교육기관 SANS 연구소(SANS Institute)에 따르면 최근 몇 년 동안 CTI 프로그램을 시작한 조직이 증가하고 있는 것으로 드러났다. '2021 산스 사이버 위협 인텔리전스(2021 SANS Cyber Threat Intelligence, CTI) 결과에서 위협 인텔리전스에 대한 관심 증가와 전 세계 보안팀의 CTI 채택이 늘어났다.인텔리전스를 활용하면 보안팀이 더 많은 정보를 얻고 더 빨리 결정을 내리고 위협을 더 안정적으로 식별해 조치를 취할 수 있기 때문이다.위협 인텔리전스는 조직이 사후 대응에서 사전 예방으로 전환하는 주요 동인이다. 따라서 CISO에서 정보분석가에 이르기까지 전체 보안 전략에 정보를 제공하는데 도움이 된다.사이버 인텔리전스를 수행할 때 가장 중요한 자산 중 하나인 사이버 생태계를 파괴하려는 위협 및 위협 행위자에 관한 정보를 찾아 수집, 비교, 분석, 배포하고 있다.사이버인텔리전스를 통해 자신과 적에 대해 더 잘 알게 되고 그 지식을 바탕으로 위험을 잘 이해하고 위협으로 부터 보호 및 기회를 포착해 사전 조치를 취할 수 있게 된다. 이러한 추세에 따라 ISO 27002 표준에 위협 인텔리전스가 추가되어 개정됨에 따라 2022년 3월 발효될 예정이다.참고로 위키피디아에서는 위협 인텔리전스를 어플리케이션 및 시스템에 위협이 되는 정보를 계획, 수집, 처리, 분석, 배포하는 '주기적 관행'으로 정의하고 있다. 실시간으로 정보를 수집해 컴퓨터, 어플리케이션 또는 네트워크에 대한 위협을 식별하기 위해 위협 환경을 보여주는 것이다 -

![[미국] 국제표준화기구(ISO), 3월 업데이트 및 승인된 ISO 27002 신규 표준 발행 예정](http://stdnews.kr/data/file/news/thumb/thumb-2949739381_NGTK7FLI_b038af4f8421a5bc33c01a3686c872a838ad2149_200x180.jpg) [미국] 국제표준화기구(ISO), 3월 업데이트 및 승인된 ISO 27002 신규 표준 발행 예정국제표준화기구(International Organization for Standardization, ISO)에 따르면 2022년 3월 ISO 27002 표준의 업데이트 및 승인으로 새 버전이 발행될 예정이다.업데이트 된 표준은 'ISO/IEC 27002 information security, cybersecurity and privacy protection – Information security controls' 이다.11개의 새로운 컨트롤이 추가됐는데, 세부 구성을 살펴보면 조직적 통제 분야 3개, 물리적 통제 분야 1개, 기술적 통제 분야 7개 등이다.조직적 통제 부분은 클라우스 서비스 사용을 위한 정보 보안, 비지니스 연속성을 위한 ICT 준비, 위협 인텔리전스(Threat Intelligence) 등이다.물리적 통제 부분은 물리적 보안 모니터링(Physical security monitoring)이며 기술적 통제 부분은 구성관리, 정보 삭제, 데이터 마스킹, 데이터 유출 장치, 모니터링 활동, 웹 필터링, 보안 코딩 등으로 구성됐다.기존 대부분의 컨트롤들은 수정됐다. 약 절반이 실제로 분리할 수 없거나 밀접하게 관련된 다른 컨트롤과 합해졌다.현재 24개의 컨트롤로 병합됐으며 ISO/IEC 27002 새 버전의 표준은 기존 114개에서 24개의 컨트롤로 바뀌었다. 발표 이후 2년의 전환 기간을 갖게 된다.특히 조직적 통제 부분의 위협 인텔리전스(Threat Intelligence)는 최근 몇 년간 관심이 증가하고 있으며 전 세계 보안팀에서 채택이 늘어가는 추세다.보안팀이 인텔리전스를 활용하게 되면 더 많은 정보를 얻게 되어 빠른 결정과 위협에 대한 안정적 식별 및 조치를 취할 수 있기 때문이다.ISO/IEC 27002 표준의 위협 인텔리전스 통제는 조직이 적절한 완화 조치를 취할 수 있도록 조직에 영향을 미치는 위협 환경에 대한 인식을 제공한다. 정보 보안 위협과 관련된 정보를 수집하고 분석하는데 도움이 되도록 구현한다.이러한 통제 추가는 위협 인텔리전스의 필요성을 표준화할뿐만 아니라 여러 다른 통제를 알리고 구현하는데 도움이 되기 때문에 매우 중요하다.위협 인텔리전스를 사용해 획득한 컨텍스트와 통찰력은 클라우드 보안 전략에 정보를 제공하고 공급망 파트너들에게 영향을 미치는 취약성을 식별하거나 물리적, 환경적 위협을 감지 및 모니터링하는데 도움이 될 수 있다.위협 인텔리전스를 적절히 활용하기 위해 국제표준화 기구는 조직이 전략, 전술, 운영 등의 3가지 인텔리전스 계층 모두를 고려할 것을 권장하고 있다. 3가지 인텔리전스 계층은 전략적 위협 인텔리전스, 전술적 위협 인텔리전스, 운영 위협 인텔리전스 등이다.첫째, 전략적 위협 인텔리전스는 변화하는 위협 환경에 대한 공격자 유형이나 공격 유형 등 상위 수준의 정보 교환을 말한다.이것은 전반적인 사이버 및 물리적 위협 환경, 사이버 위협과 물리적 위협의 융합, 업계 및 동료들에게 영향을 끼치는 위협과 추세, 특정 조직에 대한 관련 위협 등을 이해함으로써 결정 우위를 확보하는 장점이 있다.인텔리전스가 제공하는 전략적 우선 순위를 기반으로 보안 아키텍처와 예산 결정을 내릴 수 있는 능력을 갖게 된다는 유리한 점도 있다.조직의 보안 전략 및 목표에 부합하는 PIR(Priority Intelligence Requirements)의 생성 및 추적, 의사 결정자가 위험을 이해하고 우선 순위를 지정해 더 나은 정보에 근거한 결정을 내리는데 도움이 되는 완성된 인텔리전스 및 임시 맞춤형 보고, 조직이 인식해야 하는 새로운 위협, TTP, 위협 그룹의 식별과 같은 장점도 갖게 된다.구체적으로 전술적 위협 인텔리전스, 운영 위협 인텔리전스뿐만 아니라 나머지 10개 통제에 대한 상세 내용은 'ISO/IEC 27002 information security, cybersecurity and privacy protection – Information security controls' 표준을 참조하면 된다.

[미국] 국제표준화기구(ISO), 3월 업데이트 및 승인된 ISO 27002 신규 표준 발행 예정국제표준화기구(International Organization for Standardization, ISO)에 따르면 2022년 3월 ISO 27002 표준의 업데이트 및 승인으로 새 버전이 발행될 예정이다.업데이트 된 표준은 'ISO/IEC 27002 information security, cybersecurity and privacy protection – Information security controls' 이다.11개의 새로운 컨트롤이 추가됐는데, 세부 구성을 살펴보면 조직적 통제 분야 3개, 물리적 통제 분야 1개, 기술적 통제 분야 7개 등이다.조직적 통제 부분은 클라우스 서비스 사용을 위한 정보 보안, 비지니스 연속성을 위한 ICT 준비, 위협 인텔리전스(Threat Intelligence) 등이다.물리적 통제 부분은 물리적 보안 모니터링(Physical security monitoring)이며 기술적 통제 부분은 구성관리, 정보 삭제, 데이터 마스킹, 데이터 유출 장치, 모니터링 활동, 웹 필터링, 보안 코딩 등으로 구성됐다.기존 대부분의 컨트롤들은 수정됐다. 약 절반이 실제로 분리할 수 없거나 밀접하게 관련된 다른 컨트롤과 합해졌다.현재 24개의 컨트롤로 병합됐으며 ISO/IEC 27002 새 버전의 표준은 기존 114개에서 24개의 컨트롤로 바뀌었다. 발표 이후 2년의 전환 기간을 갖게 된다.특히 조직적 통제 부분의 위협 인텔리전스(Threat Intelligence)는 최근 몇 년간 관심이 증가하고 있으며 전 세계 보안팀에서 채택이 늘어가는 추세다.보안팀이 인텔리전스를 활용하게 되면 더 많은 정보를 얻게 되어 빠른 결정과 위협에 대한 안정적 식별 및 조치를 취할 수 있기 때문이다.ISO/IEC 27002 표준의 위협 인텔리전스 통제는 조직이 적절한 완화 조치를 취할 수 있도록 조직에 영향을 미치는 위협 환경에 대한 인식을 제공한다. 정보 보안 위협과 관련된 정보를 수집하고 분석하는데 도움이 되도록 구현한다.이러한 통제 추가는 위협 인텔리전스의 필요성을 표준화할뿐만 아니라 여러 다른 통제를 알리고 구현하는데 도움이 되기 때문에 매우 중요하다.위협 인텔리전스를 사용해 획득한 컨텍스트와 통찰력은 클라우드 보안 전략에 정보를 제공하고 공급망 파트너들에게 영향을 미치는 취약성을 식별하거나 물리적, 환경적 위협을 감지 및 모니터링하는데 도움이 될 수 있다.위협 인텔리전스를 적절히 활용하기 위해 국제표준화 기구는 조직이 전략, 전술, 운영 등의 3가지 인텔리전스 계층 모두를 고려할 것을 권장하고 있다. 3가지 인텔리전스 계층은 전략적 위협 인텔리전스, 전술적 위협 인텔리전스, 운영 위협 인텔리전스 등이다.첫째, 전략적 위협 인텔리전스는 변화하는 위협 환경에 대한 공격자 유형이나 공격 유형 등 상위 수준의 정보 교환을 말한다.이것은 전반적인 사이버 및 물리적 위협 환경, 사이버 위협과 물리적 위협의 융합, 업계 및 동료들에게 영향을 끼치는 위협과 추세, 특정 조직에 대한 관련 위협 등을 이해함으로써 결정 우위를 확보하는 장점이 있다.인텔리전스가 제공하는 전략적 우선 순위를 기반으로 보안 아키텍처와 예산 결정을 내릴 수 있는 능력을 갖게 된다는 유리한 점도 있다.조직의 보안 전략 및 목표에 부합하는 PIR(Priority Intelligence Requirements)의 생성 및 추적, 의사 결정자가 위험을 이해하고 우선 순위를 지정해 더 나은 정보에 근거한 결정을 내리는데 도움이 되는 완성된 인텔리전스 및 임시 맞춤형 보고, 조직이 인식해야 하는 새로운 위협, TTP, 위협 그룹의 식별과 같은 장점도 갖게 된다.구체적으로 전술적 위협 인텔리전스, 운영 위협 인텔리전스뿐만 아니라 나머지 10개 통제에 대한 상세 내용은 'ISO/IEC 27002 information security, cybersecurity and privacy protection – Information security controls' 표준을 참조하면 된다. -

![[미국] SANS 연구소, 최근 몇 년 동안 CTI 프로그램을 시작한 조직 증가](http://stdnews.kr/data/file/news/thumb/thumb-2949739381_l6KmPSTp_ec9bedeb0d2e9aa4d4ebe1b1a33ce68be6d60828_200x180.jpg) [미국] SANS 연구소, 최근 몇 년 동안 CTI 프로그램을 시작한 조직 증가세계 최대 사이버 보안 연구 및 교육기관 SANS 연구소(SANS Institute)에 따르면 최근 몇 년 동안 CTI 프로그램을 시작한 조직이 증가하고 있는 것으로 드러났다.'2021 산스 사이버 위협 인텔리전스(2021 SANS Cyber Threat Intelligence, CTI) 결과에서 위협 인텔리전스에 대한 관심 증가와 전 세계 보안팀의 CTI 채택이 늘어났다.인텔리전스를 활용하면 보안팀이 더 많은 정보를 얻고 더 빨리 결정을 내리고 위협을 더 안정적으로 식별해 조치를 취할 수 있기 때문이다.위협 인텔리전스는 조직이 사후 대응에서 사전 예방으로 전환하는 주요 동인이다. 따라서 CISO에서 정보분석가에 이르기까지 전체 보안 전략에 정보를 제공하는데 도움이 된다.사이버 인텔리전스를 수행할 때 가장 중요한 자산 중 하나인 사이버 생태계를 파괴하려는 위협 및 위협 행위자에 관한 정보를 찾아 수집, 비교, 분석, 배포하고 있다.사이버인텔리전스를 통해 자신과 적에 대해 더 잘 알게 되고 그 지식을 바탕으로 위험을 잘 이해하고 위협으로 부터 보호 및 기회를 포착해 사전 조치를 취할 수 있게 된다. 이러한 추세에 따라 ISO 27002 표준에 위협 인텔리전스가 추가되어 개정됨에 따라 2022년 3월 발효될 예정이다.참고로 위키피디아에서는 위협 인텔리전스를 어플리케이션 및 시스템에 위협이 되는 정보를 계획, 수집, 처리, 분석, 배포하는 '주기적 관행'으로 정의하고 있다.실시간으로 정보를 수집해 컴퓨터, 어플리케이션 또는 네트워크에 대한 위협을 식별하기 위해 위협 환경을 보여주는 것이다.

[미국] SANS 연구소, 최근 몇 년 동안 CTI 프로그램을 시작한 조직 증가세계 최대 사이버 보안 연구 및 교육기관 SANS 연구소(SANS Institute)에 따르면 최근 몇 년 동안 CTI 프로그램을 시작한 조직이 증가하고 있는 것으로 드러났다.'2021 산스 사이버 위협 인텔리전스(2021 SANS Cyber Threat Intelligence, CTI) 결과에서 위협 인텔리전스에 대한 관심 증가와 전 세계 보안팀의 CTI 채택이 늘어났다.인텔리전스를 활용하면 보안팀이 더 많은 정보를 얻고 더 빨리 결정을 내리고 위협을 더 안정적으로 식별해 조치를 취할 수 있기 때문이다.위협 인텔리전스는 조직이 사후 대응에서 사전 예방으로 전환하는 주요 동인이다. 따라서 CISO에서 정보분석가에 이르기까지 전체 보안 전략에 정보를 제공하는데 도움이 된다.사이버 인텔리전스를 수행할 때 가장 중요한 자산 중 하나인 사이버 생태계를 파괴하려는 위협 및 위협 행위자에 관한 정보를 찾아 수집, 비교, 분석, 배포하고 있다.사이버인텔리전스를 통해 자신과 적에 대해 더 잘 알게 되고 그 지식을 바탕으로 위험을 잘 이해하고 위협으로 부터 보호 및 기회를 포착해 사전 조치를 취할 수 있게 된다. 이러한 추세에 따라 ISO 27002 표준에 위협 인텔리전스가 추가되어 개정됨에 따라 2022년 3월 발효될 예정이다.참고로 위키피디아에서는 위협 인텔리전스를 어플리케이션 및 시스템에 위협이 되는 정보를 계획, 수집, 처리, 분석, 배포하는 '주기적 관행'으로 정의하고 있다.실시간으로 정보를 수집해 컴퓨터, 어플리케이션 또는 네트워크에 대한 위협을 식별하기 위해 위협 환경을 보여주는 것이다. -

![[미국] 국제표준화기구(ISO), 6월 출시 자동차 모델에 새로운 표준 ISO/SAE 21434 적용](http://stdnews.kr/data/file/news/thumb/thumb-2944253047_OUFSlqm0_fc10b6bb6b5a592163ff479bc65afca7e300438b_200x180.jpg) [미국] 국제표준화기구(ISO), 6월 출시 자동차 모델에 새로운 표준 ISO/SAE 21434 적용국제표준화기구(ISO)에 따르면 2022년 6월 유럽, 일본, 한국에서 출시되는 자동차 모델에 대해 새로운 표준 ISO/SAE 21434를 준수하는 증명을 해야 된다.지난 2021년 8월에 발표된 'ISO/SAE 21434:2021 Road vehicles — Cybersecurity engineering' 신규 표준에 따라 초기 장비 제조업체 및 공급업자는 하드웨어 및 소프트웨어 개발 프로세스 모두를 충족해야 된다.향후 전자제어장치(electronic control units, ECU)를 포함한 전체 자동차 공급망은 포괄적인 보안 검증을 포함한 투명하고 잘 문서화된 프로세스가 포함될 것으로 기대된다.제어 및 요구사항을 명확하게 정의하고 확인하는 작업뿐만 아니라 사이버 보안이 공급망의 모든 수준에서 철저하게 관리되고 고려되고 있음을 증명해야 된다.낮은 사양은 부정확하거나 오해의 소지가 있거나 검증할 수 없는 보안 요구사항이 발생된다. 모든 항목, 사이버 보안 목표, 개념 들은 이해관계자들을 위해 문서화되고 이해시켜야 한다.여기에는 자산 자체, 상호작용, 자산의 보안 목표를 보존하기 위한 장치의 사용 환경의 모든 설계 기능이나 품질이 포함돼야 한다.또한 위험을 완화하기 위해 사용하려는 제어 및 보안 요구 사항들은 철저한 위협 분석과 위험 평가 실습을 통해 이뤄져야 한다.평균적으로 자동차에는 150개에 달하는 전자제어장치(ECU)가 있으며 최종 설계에서 사이버 공격이나 잠재적 취약성이 증가하고 있다.업계는 자동차 수직적 하드웨어 기반 플랫폼에서 수평적 소프트웨어 기반 플랫폼으로 이동함에 따라 제조업체와 공급업자가 구성요소 및 설계에 강력한 사이버보안 및 데이터 개인정보 보호 제어 기능을 포함하도록 하는 것이 중요하다.2021년에는 많은 제조업체들이 영향을 받은 반도체 부족 현상은 기업의 공급망을 검토하고 칩 개발을 내부에서 수행하는 것을 고려하게 됐다. 기업 스스로 하드웨어 및 소프트웨어 사이버 보안 위험 완화에 더 많은 책임을 져야 한다는 것을 의미한다.ISO/SAE 21434:2021 Road vehicles 표준의 적용 범위는 ▶도로용 자동차 ▶전기전자 시스템, 하드웨어, 소트트웨어 부품 및 인터페이스 ▶외부장비나 네트워크와의 연결되는 시스템 등이다.주요 원칙을 살펴 보면 ▶Road vehicles에만 적용 ▶합리적 절차에 따른 안전한 자동차 시스템 개발 ▶제조사와 부품사 간 상당한 배려(Due diligence) ▶자동차의 사이버 보안 엔지니어링에 중점 ▶사이버보안의 최신 기술에 기반 등이다.또한 ▶위험 정도에 따른 우선 순위 결정 및 사이버보안 요구사항에 대한 위험 요소를 분석해 위험에 근거한 접근법 ▶사이버보안 경영시스템 구축 ▶설계 및 개발, 생산, 운행, 정비, 유지보수 및 폐차 등 자동차 전체 수명주기에 따른 사이버보안 활동과 프로세스 등도 포함된다.

[미국] 국제표준화기구(ISO), 6월 출시 자동차 모델에 새로운 표준 ISO/SAE 21434 적용국제표준화기구(ISO)에 따르면 2022년 6월 유럽, 일본, 한국에서 출시되는 자동차 모델에 대해 새로운 표준 ISO/SAE 21434를 준수하는 증명을 해야 된다.지난 2021년 8월에 발표된 'ISO/SAE 21434:2021 Road vehicles — Cybersecurity engineering' 신규 표준에 따라 초기 장비 제조업체 및 공급업자는 하드웨어 및 소프트웨어 개발 프로세스 모두를 충족해야 된다.향후 전자제어장치(electronic control units, ECU)를 포함한 전체 자동차 공급망은 포괄적인 보안 검증을 포함한 투명하고 잘 문서화된 프로세스가 포함될 것으로 기대된다.제어 및 요구사항을 명확하게 정의하고 확인하는 작업뿐만 아니라 사이버 보안이 공급망의 모든 수준에서 철저하게 관리되고 고려되고 있음을 증명해야 된다.낮은 사양은 부정확하거나 오해의 소지가 있거나 검증할 수 없는 보안 요구사항이 발생된다. 모든 항목, 사이버 보안 목표, 개념 들은 이해관계자들을 위해 문서화되고 이해시켜야 한다.여기에는 자산 자체, 상호작용, 자산의 보안 목표를 보존하기 위한 장치의 사용 환경의 모든 설계 기능이나 품질이 포함돼야 한다.또한 위험을 완화하기 위해 사용하려는 제어 및 보안 요구 사항들은 철저한 위협 분석과 위험 평가 실습을 통해 이뤄져야 한다.평균적으로 자동차에는 150개에 달하는 전자제어장치(ECU)가 있으며 최종 설계에서 사이버 공격이나 잠재적 취약성이 증가하고 있다.업계는 자동차 수직적 하드웨어 기반 플랫폼에서 수평적 소프트웨어 기반 플랫폼으로 이동함에 따라 제조업체와 공급업자가 구성요소 및 설계에 강력한 사이버보안 및 데이터 개인정보 보호 제어 기능을 포함하도록 하는 것이 중요하다.2021년에는 많은 제조업체들이 영향을 받은 반도체 부족 현상은 기업의 공급망을 검토하고 칩 개발을 내부에서 수행하는 것을 고려하게 됐다. 기업 스스로 하드웨어 및 소프트웨어 사이버 보안 위험 완화에 더 많은 책임을 져야 한다는 것을 의미한다.ISO/SAE 21434:2021 Road vehicles 표준의 적용 범위는 ▶도로용 자동차 ▶전기전자 시스템, 하드웨어, 소트트웨어 부품 및 인터페이스 ▶외부장비나 네트워크와의 연결되는 시스템 등이다.주요 원칙을 살펴 보면 ▶Road vehicles에만 적용 ▶합리적 절차에 따른 안전한 자동차 시스템 개발 ▶제조사와 부품사 간 상당한 배려(Due diligence) ▶자동차의 사이버 보안 엔지니어링에 중점 ▶사이버보안의 최신 기술에 기반 등이다.또한 ▶위험 정도에 따른 우선 순위 결정 및 사이버보안 요구사항에 대한 위험 요소를 분석해 위험에 근거한 접근법 ▶사이버보안 경영시스템 구축 ▶설계 및 개발, 생산, 운행, 정비, 유지보수 및 폐차 등 자동차 전체 수명주기에 따른 사이버보안 활동과 프로세스 등도 포함된다. -

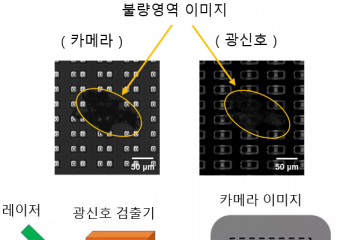

![[미국] 전기전자학회 표준협회(IEEE SA), 2월 2일 동부시간 기준 오후 1시에 센서 관련 세미나 개최](http://stdnews.kr/data/file/news/thumb/thumb-2944253047_Tchu1gsL_0a96cfd343cf419a609d3e5c000624699b941b0c_200x180.jpg) [미국] 전기전자학회 표준협회(IEEE SA), 2월 2일 동부시간 기준 오후 1시에 센서 관련 세미나 개최국제전기전자학회 표준협회(IEEE Standards Association, IEEE SA)에 따르면 2022년 2월 2일 동부시간 기준 오후 1시에 센서관련 세미나를 개최할 계획이다.웨비너로 개최되는 세미나 주제는 '센서가 사이버 공격에 약한 링크인가?(Are Sensors the Weakest Link to Cyber Attacks?)'이다.또한 IEEE SA는 2022년 1분기 내 업계 원탁회의를 개최할 계획으로 참가 대상자는 정부, 업계, 학계의 기술 리더 등이다. IoT 센서 네트워크에 대한 상호 운용성 및 사이버 보안 문제를 해결하기 위한 포괄적 계획 및 일정 작성에 중점을 두고 있다.최근 센서 산업 시장 규모가 급성장 하면서 센서 장치가 안전하고 안정적으로 작동해야 될 필요성이 증대되고 있다. 글로벌 센서 시장 규모는 2019년 $US 1670억달러에서 2028년 3460억달러로 2배 이상 성장할 것으로 예상된다.국방, 에너지, 의료 및 운송 산업 등 산업 전반에 센서의 활용이 급증하고 있기 때문이다. 전통적 카메라 이미징에 사용됐던 센서는 습도, 온도, 움직임, 속도, 근접성뿐만 아니라 기타 환경 측면에 대한 정보 전달로 역할이 확대되고 있다.소형화 및 기능 향상, 전자 회로에 대한 높은 수준의 통합 등 센서 시장 성장을 가속화하고 있다. 사물인터넷(IoT), 산업용 사물 인터넷 어플리케이션 등 제품과 시스템에 더 높은 수준의 자동화가 통합되면서 수요가 폭발하고 있다.하지만 시장에서 수천 개의 센서 제품이 출시되고 있어 공급업체의 시스템 통합 시 상호운용성 문제가 발생할 수 있어 신뢰성 이슈가 대두되고 있다. IoT, IIoT 어플리케이션에 센서를 효과적으로 배치하는 것이 어려워졌다. 산업 응용 분야에서 가스 센서가 유독 가스를 감지하지 못하면 작업자의 안전을 위협할 수 있다.첨단 운전자 지원 시스템(ADAS)에 설치돼 있는 라이더(LiDar)는 반자율 차량에서 빛을 감지하고 거리를 측정하는 원격 감지 시스템이다. 감지 실패 시 대형 사고로 이어질 수 있다.따라서 하드웨어 호환성, 유무선 연결, 보안, 소프트웨어 개발, 클라우드 컴퓨팅 등 자체 문제뿐만 아니라 상호 운용성을 고려해 IoT 센서 표준을 제정해야 한다는 움직임이 나타나기 시작했다.IEEE SA는 수년간 사용자, 학계, 센서 제조업체의 기술 전문가가 함께 표준을 개발 할 수 있는 개방형 플랫폼을 제공했다.다음은 협력을 통해 얻은 IEEE 표준 및 프로젝트 중 일부이다. IEEE 2700-2017은 센서 성능 매개변수 정의를 위한 IEEE 표준이다. 8가지 공통 센서 유형의 성능 사양 용어, 단위, 조건, 한계 등에 대한 공통 프레임워크이다.IEEE P1451.99는 사물인터넷(IoT) 장치 및 시스템의 조화를 위한 IEEE 표준이다. IoT 장치 및 시스템의 현재 구현은 데이터를 공유하는 방법을 제공하지는 않는다.또한 그러한 장치의 소유자가 누가 장치를 제어하거나 장치 데이터에 접근할 수 있는지 권한을 부여하는 방법을 제공하지는 않는다.이 표준은 센서 및 액추에이터, 기타 장치에 대한 IoT 프로토콜 전송을 용이하게 하는 메타 데이터 브릿지를 정의하고 있다. 비용 절감, 복잡성 감소를 위한 보안, 확장성, 상호 운용성 문제를 해결한다. 업계에서 사용되는 현재 계측 및 장치를 활용하는 데이터 공유 접근 방식을 제공한다.IEEE P2020은 자동차 시스템 이미지 품질에 관한 표준이다. 대부분의 자동차 카메라 시스템은 이미지 품질 측정이나 측정을 위한 표준화된 기준점없이 독립적으로 개발되고 있다.이 표준은 ADAS 어플리케이션의 이미지 품질에 기여하는 기본적인 속성을 다루고 있다. 속성과 관련된 기존 매트릭스 및 기타 유용한 정보를 식별하고 객관적이고 주관적인 테스트 방법의 표준화된 세트를 정의한다. 시스템 통합자와 구성요소 공급업체간 표준 기반 통신 및 비교가 용이하도록 도구와 테스트 방법을 지정한다.IEEE P2520은 시험기 후각 장치 및 시스템에 대한 표준이다. 이 표준은 인간의 화학 감각 반응을 보다 더 정확하고 정밀하게 시뮬레이션 하는 전자 코 장치에 대한 성능 측정 방법 및 적합성 평가 프로세스 모음을 설정하는 것을 목표로 한다.IEEE P2846은 안전관련 자동 차량 동작의 모델에 대한 가정에 관한 표준이다. 이 표준은 자동차 ADAS 의 일부인 안전 관련 모델의 개발에 사용되는 합리적인 가정의 최소 집합을 나타낸다. 이전 행동의 영향을 포함하는 도로 규칙과 지역, 시간적 종속성을 고려하는 표준이다.

[미국] 전기전자학회 표준협회(IEEE SA), 2월 2일 동부시간 기준 오후 1시에 센서 관련 세미나 개최국제전기전자학회 표준협회(IEEE Standards Association, IEEE SA)에 따르면 2022년 2월 2일 동부시간 기준 오후 1시에 센서관련 세미나를 개최할 계획이다.웨비너로 개최되는 세미나 주제는 '센서가 사이버 공격에 약한 링크인가?(Are Sensors the Weakest Link to Cyber Attacks?)'이다.또한 IEEE SA는 2022년 1분기 내 업계 원탁회의를 개최할 계획으로 참가 대상자는 정부, 업계, 학계의 기술 리더 등이다. IoT 센서 네트워크에 대한 상호 운용성 및 사이버 보안 문제를 해결하기 위한 포괄적 계획 및 일정 작성에 중점을 두고 있다.최근 센서 산업 시장 규모가 급성장 하면서 센서 장치가 안전하고 안정적으로 작동해야 될 필요성이 증대되고 있다. 글로벌 센서 시장 규모는 2019년 $US 1670억달러에서 2028년 3460억달러로 2배 이상 성장할 것으로 예상된다.국방, 에너지, 의료 및 운송 산업 등 산업 전반에 센서의 활용이 급증하고 있기 때문이다. 전통적 카메라 이미징에 사용됐던 센서는 습도, 온도, 움직임, 속도, 근접성뿐만 아니라 기타 환경 측면에 대한 정보 전달로 역할이 확대되고 있다.소형화 및 기능 향상, 전자 회로에 대한 높은 수준의 통합 등 센서 시장 성장을 가속화하고 있다. 사물인터넷(IoT), 산업용 사물 인터넷 어플리케이션 등 제품과 시스템에 더 높은 수준의 자동화가 통합되면서 수요가 폭발하고 있다.하지만 시장에서 수천 개의 센서 제품이 출시되고 있어 공급업체의 시스템 통합 시 상호운용성 문제가 발생할 수 있어 신뢰성 이슈가 대두되고 있다. IoT, IIoT 어플리케이션에 센서를 효과적으로 배치하는 것이 어려워졌다. 산업 응용 분야에서 가스 센서가 유독 가스를 감지하지 못하면 작업자의 안전을 위협할 수 있다.첨단 운전자 지원 시스템(ADAS)에 설치돼 있는 라이더(LiDar)는 반자율 차량에서 빛을 감지하고 거리를 측정하는 원격 감지 시스템이다. 감지 실패 시 대형 사고로 이어질 수 있다.따라서 하드웨어 호환성, 유무선 연결, 보안, 소프트웨어 개발, 클라우드 컴퓨팅 등 자체 문제뿐만 아니라 상호 운용성을 고려해 IoT 센서 표준을 제정해야 한다는 움직임이 나타나기 시작했다.IEEE SA는 수년간 사용자, 학계, 센서 제조업체의 기술 전문가가 함께 표준을 개발 할 수 있는 개방형 플랫폼을 제공했다.다음은 협력을 통해 얻은 IEEE 표준 및 프로젝트 중 일부이다. IEEE 2700-2017은 센서 성능 매개변수 정의를 위한 IEEE 표준이다. 8가지 공통 센서 유형의 성능 사양 용어, 단위, 조건, 한계 등에 대한 공통 프레임워크이다.IEEE P1451.99는 사물인터넷(IoT) 장치 및 시스템의 조화를 위한 IEEE 표준이다. IoT 장치 및 시스템의 현재 구현은 데이터를 공유하는 방법을 제공하지는 않는다.또한 그러한 장치의 소유자가 누가 장치를 제어하거나 장치 데이터에 접근할 수 있는지 권한을 부여하는 방법을 제공하지는 않는다.이 표준은 센서 및 액추에이터, 기타 장치에 대한 IoT 프로토콜 전송을 용이하게 하는 메타 데이터 브릿지를 정의하고 있다. 비용 절감, 복잡성 감소를 위한 보안, 확장성, 상호 운용성 문제를 해결한다. 업계에서 사용되는 현재 계측 및 장치를 활용하는 데이터 공유 접근 방식을 제공한다.IEEE P2020은 자동차 시스템 이미지 품질에 관한 표준이다. 대부분의 자동차 카메라 시스템은 이미지 품질 측정이나 측정을 위한 표준화된 기준점없이 독립적으로 개발되고 있다.이 표준은 ADAS 어플리케이션의 이미지 품질에 기여하는 기본적인 속성을 다루고 있다. 속성과 관련된 기존 매트릭스 및 기타 유용한 정보를 식별하고 객관적이고 주관적인 테스트 방법의 표준화된 세트를 정의한다. 시스템 통합자와 구성요소 공급업체간 표준 기반 통신 및 비교가 용이하도록 도구와 테스트 방법을 지정한다.IEEE P2520은 시험기 후각 장치 및 시스템에 대한 표준이다. 이 표준은 인간의 화학 감각 반응을 보다 더 정확하고 정밀하게 시뮬레이션 하는 전자 코 장치에 대한 성능 측정 방법 및 적합성 평가 프로세스 모음을 설정하는 것을 목표로 한다.IEEE P2846은 안전관련 자동 차량 동작의 모델에 대한 가정에 관한 표준이다. 이 표준은 자동차 ADAS 의 일부인 안전 관련 모델의 개발에 사용되는 합리적인 가정의 최소 집합을 나타낸다. 이전 행동의 영향을 포함하는 도로 규칙과 지역, 시간적 종속성을 고려하는 표준이다. -

![[미국] 국제자동차기술자협회(SAE International), 지난해 9월 국제표준화기구(ISO)와 협력해 표준 'ISO/SAE 21434' 제정](http://stdnews.kr/data/file/news/thumb/thumb-2949739381_rpkEztF8_688baaec480565cf137a666c1b2c56266f0dace3_200x180.jpg) [미국] 국제자동차기술자협회(SAE International), 지난해 9월 국제표준화기구(ISO)와 협력해 표준 'ISO/SAE 21434' 제정국제자동차기술자협회(SAE International)에 따르면 2021년 9월 국제표준화기구(ISO)와 협력해 표준 'ISO/SAE 21434™ Standard: Road Vehicles – Cybersecurity Engineering'을 발표했다.ISO/SAE 21434 표준은 업계가 사이버 보안이 시스템, 구성요소 소프트웨어, 외부 장치 또는 네트워크의 연결 등을 포함한다. 도로차량의 설계에 사이버 보안이 통합되도록 구조화된 프로세스를 정의하는데 도움이 된다.표준운 제품 개발, 생산, 운영, 유지관리를 포함한 비지니스 분야 요구사항, 프로세스, 목표 등 사이버 보안의 기본 사항에 중점을 두고 있다.위협 분석과 위험 평가(TARA)는 도로 이용자가 위협 시나리오에 의해 영향을 받을 수 있는 정도를 결정하는 방법을 설명한다.제품 개발은 사이버 보안 요건 및 아키텍처 설계 사양을 제품개발에 설명한다. 업계 전반에 걸쳐 광범위하게 사용되는 시스템 엔지니어링 V 모델 접근 방식에 결합한다.ISO/SAE 21434 표준은 엔지니어링, 제품개발 분야, 사이버 보안 학자 등 14개국 100명 이상의 전문가들이 개발 그룹에 참여했다.또한 세계 최초 자동차 사이버 보안 표준인 사이버-물리적 차량 시스템을 위한 'SAE J3061™ Standard: Cyber Security Guidebook'의 원리를 기반으로 했다.SAE는 TÜV SÜD Division Mobility와 협력해 ISO/SAE 21434의 통합을 고려하는 사이버보안 전문가들을 지원하기 위해 Automotive Cybersecurity Certification를 제공했다.

[미국] 국제자동차기술자협회(SAE International), 지난해 9월 국제표준화기구(ISO)와 협력해 표준 'ISO/SAE 21434' 제정국제자동차기술자협회(SAE International)에 따르면 2021년 9월 국제표준화기구(ISO)와 협력해 표준 'ISO/SAE 21434™ Standard: Road Vehicles – Cybersecurity Engineering'을 발표했다.ISO/SAE 21434 표준은 업계가 사이버 보안이 시스템, 구성요소 소프트웨어, 외부 장치 또는 네트워크의 연결 등을 포함한다. 도로차량의 설계에 사이버 보안이 통합되도록 구조화된 프로세스를 정의하는데 도움이 된다.표준운 제품 개발, 생산, 운영, 유지관리를 포함한 비지니스 분야 요구사항, 프로세스, 목표 등 사이버 보안의 기본 사항에 중점을 두고 있다.위협 분석과 위험 평가(TARA)는 도로 이용자가 위협 시나리오에 의해 영향을 받을 수 있는 정도를 결정하는 방법을 설명한다.제품 개발은 사이버 보안 요건 및 아키텍처 설계 사양을 제품개발에 설명한다. 업계 전반에 걸쳐 광범위하게 사용되는 시스템 엔지니어링 V 모델 접근 방식에 결합한다.ISO/SAE 21434 표준은 엔지니어링, 제품개발 분야, 사이버 보안 학자 등 14개국 100명 이상의 전문가들이 개발 그룹에 참여했다.또한 세계 최초 자동차 사이버 보안 표준인 사이버-물리적 차량 시스템을 위한 'SAE J3061™ Standard: Cyber Security Guidebook'의 원리를 기반으로 했다.SAE는 TÜV SÜD Division Mobility와 협력해 ISO/SAE 21434의 통합을 고려하는 사이버보안 전문가들을 지원하기 위해 Automotive Cybersecurity Certification를 제공했다. -

![[특집] ISO/TC 8 기술위원회(Technical Committees) 소개](http://stdnews.kr/data/file/news/thumb/thumb-2949739381_t5YXQ4G2_8e8ce38283dd48ce8780b9ca36748accc92f41ec_200x180.jpg) [특집] ISO/TC 8 기술위원회(Technical Committees) 소개▲중국 국가표준화관리위원회(Standardization Administration of China, SAC) [출처=홈페이지] 스위스 제네바에 본부를 두고 있는 국제표준화기구(ISO)에서 활동 중인 기술위원회(Technical Committeee, TC)는 TC1~TC323까지 구성돼 있다.기술위원회의 역할은 기술관리부가 승인한 작업범위 내 작업 프로그램 입안, 실행, 국제규격의 작성 등이다. 또한 산하 분과위원회(SC), 작업그룹(WG)을 통해 기타 ISO 기술위원회 또는 국제기관과 연계한다.ISO/IEC 기술작업 지침서 및 기술관리부 결정사항에 따른 ISO 국제규격안 작성·배포, 회원국의 의견 편집 등도 처리한다. 소속 분과위원회 및 작업그룹의 업무조정, 해당 기술위원회의 회의 준비도 담당한다.1947년 최초로 구성된 나사산에 대한 TC1 기술위원회를 시작으로 최근 순환경제를 표준화하기 위한 TC323까지 각 TC 기술위원회의 의장, ISO 회원, 발행 표준 및 개발 표준 등에 대해 살펴볼 예정이다.ISO/TC 8 선박 및 해양 기술(Ships and marine technology) 관련 기술위원회 역시 TC1, TC2, TC4, TC5, T6와 같이 1947년 구성됐다. 사무국은 중국 국가표준화관리위원회(Standardization Administration of China, SAC)에서 맡고 있다.위원회는 징 왕(Ms Jing Wang)이 책임지고 있으며 의장은 옌칭 리(Mr Yanqing Li)로 임기는 2024년까지다. ISO 기술 프로그램 관리자는 메르세 페레스 에르난데스(Mme Mercè Ferrés Hernández), ISO 편집 관리자는 이사벨 베로니카 넬슨(Ms Isabel Veronica Nelson) 등이다.범위는 선박 건조나 내륙 항행용 선박, 해양 구조물, 선박 육상 인터페이스, 선박 운영, IMO 요구 사항이 적용되는 해양 구조물, 바다 관찰 및 탐사 등을 구성하는데 사용되는 설계, 건설, 교육, 구조 요소, 항해 준비 부품, 장비, 방법, 기술, 해양 환경 문제 등에 관한 표준화이다. 다만 아래 사항은 제외된다.▲선박 및 해양 구조물의 전기 및 전자 장비와 관련된 IEC/TC 18 및 IEC/TC 80▲내연 기관과 연관된 ISO/TC 70▲석유 및 천연 가스 산업을 위한 이동식 해양 시추, 수용 장치의 현장별 적용 평가 절차를 포함한 석유 및 천연 가스 산업을 위한 해양 구조물과 관련된 ISO/TC 67/SC 7▲강철 및 알루미늄 구조와 연관된 ISO/TC 167▲전체 길이가 24미터 미만인 레크리에이션 선박 및 기타 소형 선박(구명정 및 구명 장비 제외)의 장비와 구조 세부 사항과 관련된 ISO/TC 188▲해저 채광▲선박 및 파이프/스틸와이어 로프 등과 같은 해양 구조물에서 사용하도록 특정하지 않고 정기적인 상호 연락을 유지해야 하는 특정 ISO 기술 위원회의 범위에 속하는 장비 등.현재 기술위원회(TC)와 분과위원회(SC)와 관련해 발행된 ISO 표준은 404개다. 이 중 ISO/TC 8의 직접적인 책임하에 발행된 표준은 27개다.기술위원회와 분과위원회가 개발 중에 있는 ISO 표준은 84개며 ISO/TC 8의 직접적인 책임하에 개발 중인 표준은 16개다. 참여하고 있는 회원은 27명, 참관 회원은 22명이다.□ ISO/TC 8 사무국의 직접적인 책임하에 발행된 ISO 표준 27개 목록▲ISO 11711-1:2019 Ships and marine technology — Aquatic nuisance species — Part 1: Ballast water discharge sample port▲ISO 11711-2:2022 Ships and marine technology — Aquatic nuisance species — Part 2: Ballast water sample collection and handling▲ISO 15849:2001 Ships and marine technology — Guidelines for implementation of a fleet management system network▲ISO 15849:2001/Amd 1:2003 Ships and marine technology — Guidelines for implementation of a fleet management system network — Amendment 1▲ISO 20519:2021 Ships and marine technology — Specification for bunkering of liquefied natural gas fuelled vessels▲ISO 20661:2020 Ships and marine technology — Cutter suction dredger supervisory and control systems▲ISO 20662:2020 Ships and marine technology — Hopper dredger supervisory and control systems▲ISO 20663:2020 Ships and marine technology — Grab dredger supervisory and control systems▲ISO 21593:2019 Ships and marine technology — Technical requirements for dry-disconnect/connect couplings for bunkering liquefied natural gas▲ISO 22547:2021 Ships and marine technology — Performance test procedures for high-pressure pumps in LNG fuel gas supply systems (FGSS) for ships▲ISO 22548:2021 Ships and marine technology — Performance test procedures for LNG fuel gas supply systems (FGSS) for ships▲ISO 23152:2021 Ships and marine technology — Ballast water management systems (BWMS) — Computational physical modelling and calculations on scaling of UV reactors▲ISO 23314-2:2021 Ships and marine technology — Ballast water management systems (BWMS) — Part 2: Risk assessment and risk reduction of BWMS using electrolytic methods▲ISO 23806:2022 Ships and marine technology — Cyber safety▲ISO/TS 23860:2022 Ships and marine technology — Vocabulary related to autonomous ship systems▲ISO/PAS 24438:2020 Ships and marine technology — Maritime education and training — Maritime career guidance▲ISO 28004-2:2014 Security management systems for the supply chain — Guidelines for the implementation of ISO 28000 — Part 2: Guidelines for adopting ISO 28000 for use in medium and small seaport operations▲ISO 28007-1:2015 Ships and marine technology — Guidelines for Private Maritime Security Companies (PMSC) providing privately contracted armed security personnel (PCASP) on board ships (and pro forma contract) — Part 1: General▲ISO 29400:2020 Ships and marine technology — Offshore wind energy — Port and marine operations▲ISO 29404:2015 Ships and marine technology — Offshore wind energy — Supply chain information flow▲ISO 30000:2009 Ships and marine technology — Ship recycling management systems — Specifications for management systems for safe and environmentally sound ship recycling facilities▲ISO 30002:2012 Ships and marine technology — Ship recycling management systems — Guidelines for selection of ship recyclers (and pro forma contract)▲ISO 30003:2009 Ships and marine technology — Ship recycling management systems — Requirements for bodies providing audit and certification of ship recycling management▲ISO 30004:2012 Ships and marine technology — Ship recycling management systems — Guidelines for the implementation of ISO 30000▲ISO 30005:2012 Ships and marine technology — Ship recycling management systems — Information control for hazardous materials in the manufacturing chain of shipbuilding and ship operations▲ISO 30006:2010 Ship recycling management systems — Diagrams to show the location of hazardous materials onboard ships▲ISO 30007:2010 Ships and marine technology — Measures to prevent asbestos emission and exposure during ship recycling □ ISO/TC 8 사무국의 직접적인 책임하에 개발중인 ISO 표준 16개 목록▲ISO/DIS 3725 Ships and marine technology — Aquatic nuisance species — Methods for evaluating the performance of compliance monitoring devices for ballast water discharges▲ISO/CD 4891 Ships and marine technology — Navigation and ship operations — Smart logbooks for shipping▲ISO/AWI 7613 Ships and marine technology — Hopper dredger — Trailing suction tube position monitoring system▲ISO/AWI 8933-1 Ships and marine technology — Energy efficiency — Part 1: Energy efficiency of individual maritime components▲ISO/AWI 8933-2 Ships and marine technology — Energy efficiency — Part 2: Energy efficiency of maritime functional units▲ISO/AWI 11711-3 Ships and marine technology — Aquatic nuisance species — Part 3: Analyses of ballast water samples▲ISO/AWI 16259 Ships and marine technology — Performance test procedures of LNG BOG re-liquefaction system on board a ship▲ISO/AWI 18131 Ships and marine technology — General requirements for publish-subscribe architecture on ship-shore data communication▲ISO/FDIS 23780-1Ships and marine technology — Procedure for testing the performance of continuous monitoring TRO sensors used in ships — Part 1: DPD sensors▲ISO/CD 23799 Ships and marine technology — Assessment of onboard cyber safety▲ISO/PRF 23807 Ships and marine technology — General requirements for the asynchronous time-insensitive ship-shore data transmission▲ISO/AWI 23816 Ships and marine technology — Secured ship network based on IPv6 Ethernet network▲ISO/DIS 24438 Ships and marine technology — Maritime education and training — Maritime career guidance▲ISO/AWI 24439 Ships and marine technology — Empowering women in maritime industry▲ISO/AWI 24440 Ships and marine technology — Maritime education and training — Crew training for alternative fuel ships▲ISO/CD 30005 Ships and marine technology — Ship recycling management — Information control for hazardous materials in the manufacturing chain of shipbuilding and ship operations

[특집] ISO/TC 8 기술위원회(Technical Committees) 소개▲중국 국가표준화관리위원회(Standardization Administration of China, SAC) [출처=홈페이지] 스위스 제네바에 본부를 두고 있는 국제표준화기구(ISO)에서 활동 중인 기술위원회(Technical Committeee, TC)는 TC1~TC323까지 구성돼 있다.기술위원회의 역할은 기술관리부가 승인한 작업범위 내 작업 프로그램 입안, 실행, 국제규격의 작성 등이다. 또한 산하 분과위원회(SC), 작업그룹(WG)을 통해 기타 ISO 기술위원회 또는 국제기관과 연계한다.ISO/IEC 기술작업 지침서 및 기술관리부 결정사항에 따른 ISO 국제규격안 작성·배포, 회원국의 의견 편집 등도 처리한다. 소속 분과위원회 및 작업그룹의 업무조정, 해당 기술위원회의 회의 준비도 담당한다.1947년 최초로 구성된 나사산에 대한 TC1 기술위원회를 시작으로 최근 순환경제를 표준화하기 위한 TC323까지 각 TC 기술위원회의 의장, ISO 회원, 발행 표준 및 개발 표준 등에 대해 살펴볼 예정이다.ISO/TC 8 선박 및 해양 기술(Ships and marine technology) 관련 기술위원회 역시 TC1, TC2, TC4, TC5, T6와 같이 1947년 구성됐다. 사무국은 중국 국가표준화관리위원회(Standardization Administration of China, SAC)에서 맡고 있다.위원회는 징 왕(Ms Jing Wang)이 책임지고 있으며 의장은 옌칭 리(Mr Yanqing Li)로 임기는 2024년까지다. ISO 기술 프로그램 관리자는 메르세 페레스 에르난데스(Mme Mercè Ferrés Hernández), ISO 편집 관리자는 이사벨 베로니카 넬슨(Ms Isabel Veronica Nelson) 등이다.범위는 선박 건조나 내륙 항행용 선박, 해양 구조물, 선박 육상 인터페이스, 선박 운영, IMO 요구 사항이 적용되는 해양 구조물, 바다 관찰 및 탐사 등을 구성하는데 사용되는 설계, 건설, 교육, 구조 요소, 항해 준비 부품, 장비, 방법, 기술, 해양 환경 문제 등에 관한 표준화이다. 다만 아래 사항은 제외된다.▲선박 및 해양 구조물의 전기 및 전자 장비와 관련된 IEC/TC 18 및 IEC/TC 80▲내연 기관과 연관된 ISO/TC 70▲석유 및 천연 가스 산업을 위한 이동식 해양 시추, 수용 장치의 현장별 적용 평가 절차를 포함한 석유 및 천연 가스 산업을 위한 해양 구조물과 관련된 ISO/TC 67/SC 7▲강철 및 알루미늄 구조와 연관된 ISO/TC 167▲전체 길이가 24미터 미만인 레크리에이션 선박 및 기타 소형 선박(구명정 및 구명 장비 제외)의 장비와 구조 세부 사항과 관련된 ISO/TC 188▲해저 채광▲선박 및 파이프/스틸와이어 로프 등과 같은 해양 구조물에서 사용하도록 특정하지 않고 정기적인 상호 연락을 유지해야 하는 특정 ISO 기술 위원회의 범위에 속하는 장비 등.현재 기술위원회(TC)와 분과위원회(SC)와 관련해 발행된 ISO 표준은 404개다. 이 중 ISO/TC 8의 직접적인 책임하에 발행된 표준은 27개다.기술위원회와 분과위원회가 개발 중에 있는 ISO 표준은 84개며 ISO/TC 8의 직접적인 책임하에 개발 중인 표준은 16개다. 참여하고 있는 회원은 27명, 참관 회원은 22명이다.□ ISO/TC 8 사무국의 직접적인 책임하에 발행된 ISO 표준 27개 목록▲ISO 11711-1:2019 Ships and marine technology — Aquatic nuisance species — Part 1: Ballast water discharge sample port▲ISO 11711-2:2022 Ships and marine technology — Aquatic nuisance species — Part 2: Ballast water sample collection and handling▲ISO 15849:2001 Ships and marine technology — Guidelines for implementation of a fleet management system network▲ISO 15849:2001/Amd 1:2003 Ships and marine technology — Guidelines for implementation of a fleet management system network — Amendment 1▲ISO 20519:2021 Ships and marine technology — Specification for bunkering of liquefied natural gas fuelled vessels▲ISO 20661:2020 Ships and marine technology — Cutter suction dredger supervisory and control systems▲ISO 20662:2020 Ships and marine technology — Hopper dredger supervisory and control systems▲ISO 20663:2020 Ships and marine technology — Grab dredger supervisory and control systems▲ISO 21593:2019 Ships and marine technology — Technical requirements for dry-disconnect/connect couplings for bunkering liquefied natural gas▲ISO 22547:2021 Ships and marine technology — Performance test procedures for high-pressure pumps in LNG fuel gas supply systems (FGSS) for ships▲ISO 22548:2021 Ships and marine technology — Performance test procedures for LNG fuel gas supply systems (FGSS) for ships▲ISO 23152:2021 Ships and marine technology — Ballast water management systems (BWMS) — Computational physical modelling and calculations on scaling of UV reactors▲ISO 23314-2:2021 Ships and marine technology — Ballast water management systems (BWMS) — Part 2: Risk assessment and risk reduction of BWMS using electrolytic methods▲ISO 23806:2022 Ships and marine technology — Cyber safety▲ISO/TS 23860:2022 Ships and marine technology — Vocabulary related to autonomous ship systems▲ISO/PAS 24438:2020 Ships and marine technology — Maritime education and training — Maritime career guidance▲ISO 28004-2:2014 Security management systems for the supply chain — Guidelines for the implementation of ISO 28000 — Part 2: Guidelines for adopting ISO 28000 for use in medium and small seaport operations▲ISO 28007-1:2015 Ships and marine technology — Guidelines for Private Maritime Security Companies (PMSC) providing privately contracted armed security personnel (PCASP) on board ships (and pro forma contract) — Part 1: General▲ISO 29400:2020 Ships and marine technology — Offshore wind energy — Port and marine operations▲ISO 29404:2015 Ships and marine technology — Offshore wind energy — Supply chain information flow▲ISO 30000:2009 Ships and marine technology — Ship recycling management systems — Specifications for management systems for safe and environmentally sound ship recycling facilities▲ISO 30002:2012 Ships and marine technology — Ship recycling management systems — Guidelines for selection of ship recyclers (and pro forma contract)▲ISO 30003:2009 Ships and marine technology — Ship recycling management systems — Requirements for bodies providing audit and certification of ship recycling management▲ISO 30004:2012 Ships and marine technology — Ship recycling management systems — Guidelines for the implementation of ISO 30000▲ISO 30005:2012 Ships and marine technology — Ship recycling management systems — Information control for hazardous materials in the manufacturing chain of shipbuilding and ship operations▲ISO 30006:2010 Ship recycling management systems — Diagrams to show the location of hazardous materials onboard ships▲ISO 30007:2010 Ships and marine technology — Measures to prevent asbestos emission and exposure during ship recycling □ ISO/TC 8 사무국의 직접적인 책임하에 개발중인 ISO 표준 16개 목록▲ISO/DIS 3725 Ships and marine technology — Aquatic nuisance species — Methods for evaluating the performance of compliance monitoring devices for ballast water discharges▲ISO/CD 4891 Ships and marine technology — Navigation and ship operations — Smart logbooks for shipping▲ISO/AWI 7613 Ships and marine technology — Hopper dredger — Trailing suction tube position monitoring system▲ISO/AWI 8933-1 Ships and marine technology — Energy efficiency — Part 1: Energy efficiency of individual maritime components▲ISO/AWI 8933-2 Ships and marine technology — Energy efficiency — Part 2: Energy efficiency of maritime functional units▲ISO/AWI 11711-3 Ships and marine technology — Aquatic nuisance species — Part 3: Analyses of ballast water samples▲ISO/AWI 16259 Ships and marine technology — Performance test procedures of LNG BOG re-liquefaction system on board a ship▲ISO/AWI 18131 Ships and marine technology — General requirements for publish-subscribe architecture on ship-shore data communication▲ISO/FDIS 23780-1Ships and marine technology — Procedure for testing the performance of continuous monitoring TRO sensors used in ships — Part 1: DPD sensors▲ISO/CD 23799 Ships and marine technology — Assessment of onboard cyber safety▲ISO/PRF 23807 Ships and marine technology — General requirements for the asynchronous time-insensitive ship-shore data transmission▲ISO/AWI 23816 Ships and marine technology — Secured ship network based on IPv6 Ethernet network▲ISO/DIS 24438 Ships and marine technology — Maritime education and training — Maritime career guidance▲ISO/AWI 24439 Ships and marine technology — Empowering women in maritime industry▲ISO/AWI 24440 Ships and marine technology — Maritime education and training — Crew training for alternative fuel ships▲ISO/CD 30005 Ships and marine technology — Ship recycling management — Information control for hazardous materials in the manufacturing chain of shipbuilding and ship operations

![[특집-기술위원회] TC 229 나노기술(Nanotechnologies)... 나노기술 분야 표준화](http://stdnews.kr/data/file/news/thumb/thumb-32068165_FpALlyRW_23bfade8877a50180ae7aaab7c0adf74a8a562b9_340x240.jpg)

![[특집-기술위원회] TC 228 관광 및 관련 서비스(Tourism and related services)... 관광서비스 제](http://stdnews.kr/theme/wide03/img/default/no_img.gif)

![[특집-기술위원회] TC 226 1차 알루미늄 생산용 재료(Materials for the production of prima](http://stdnews.kr/data/file/news/thumb/thumb-32068165_ob2OKngD_470b16302d4df0fe99cfe7584a5ca27811606441_340x240.jpg)

![[특집-기술위원회] TC 227 스프링(Springs)](http://stdnews.kr/data/file/news/thumb/thumb-3698770111_x3sdiZe2_fc4f9a5c2b487b9cb1cfb2ba5d32e16d0c2733c0_340x240.jpg)

![[일본] 요코하마(横浜), 3월 원격근무로 일하는 50대 여성이 장시간 노동을 강요받아 적응장애가 발병해 산재로 인정받아](http://stdnews.kr/data/file/news/thumb/thumb-3555377672_BapV2SmF_41a011a26290be1daa3f6a5220df7b8b6d167f69_340x240.jpg)

![[인도] 마하라슈트라주 식품의약국(Maharashtra FDA), 맥도날드 상품명에 치즈를 잘못 표기해 소비자 기만 지적](http://stdnews.kr/data/file/news/thumb/thumb-3743818281_Uu5GpcKZ_6890f33f4b087f58686ed20e46a04bbb79ad883e_340x240.jpg)

![[남아공] 토코만 푸드(Thokoman Foods), 자사 땅콩버터 식품 안전성 재확인](http://stdnews.kr/data/file/news/thumb/thumb-3743818281_h5HrK0kT_c2453abdb4577a16b34590f5b8f76de9c2a95469_340x240.jpg)

![[남아공] 사기방지서비스(SAFPS), 고용 애플리케이션 활용 사기 전년 대비 106% 급증](http://stdnews.kr/data/file/news/thumb/thumb-32068165_vhbwMfDO_d466509ecb0542e9be7cc74ba85e9122e65195c9_340x240.jpg)

![[일본] 정부, 전국 약 1800개의 지방자치단체가 사용하는 정보기술(IT) 시스템을 공통화할 계획](http://stdnews.kr/data/file/news/thumb/thumb-32068165_k57HcuaC_ec1c1c40ab22bacb5547865a845790615e059a71_340x240.jpg)

![[일본] 소비자청(消費者庁), 5월 중 기능성 표시 식품 관련 제도를 전면 재검토할 계획](http://stdnews.kr/data/file/news/thumb/thumb-3698770111_kxPwWpEb_40955dfb17799431ea435609be9619c5595c5eac_340x240.jpg)

![[특집-기상기후재난] 한국중부발전(주) 신정철 선임 인터뷰 - 행정안전부 뿐 아니라 기상기후 연계조직 모두가 참여하는 협의체가](http://stdnews.kr/data/file/news/thumb/thumb-3555374516_iKWwUBas_9c1729f1e3977ee50c398986e7f98d5002a57deb_340x240.jpg)

![[특집-기상기후재난] (주)비밍코어 정성민 대표 인터뷰 - 인공지능(AI) 활용한 기후재난 대처 솔루션 개발](http://stdnews.kr/data/file/news/thumb/thumb-3555374391_0JZYhIcj_dca23c54fc7923952082a9d7af92db00b9dd33c9_340x240.jpg)

![[기획-표준 전문가] 한국투자증권 김범수 FC 인터뷰 - 표준전문가 양성 교육이 지속되길 희망](http://stdnews.kr/data/file/news/thumb/thumb-3555374114_Np9hM7aC_e6ffa916aade15e1c301badf3132ed3f0551a900_340x240.jpg)

![[특집-기상기후재난] 행정안전부 안전교육 전문인력 유정희 강사 인터뷰 - 기상기후재난예방 전문가 양성 시급](http://stdnews.kr/data/file/news/thumb/thumb-3555374240_gOmdLG10_cfc17ed887dccc93f503013bf794ed568a5d40dc_340x240.jpg)

![[특집-기상기후재난] (주)이토스 김형식 대표 인터뷰 - 재난을 사전에 예측·예방할 기술개발 시급](http://stdnews.kr/data/file/news/thumb/thumb-32068165_lmUrCBIn_797dc8926bb7d90542546463cc73e6233f0bbb46_340x240.png)